Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

WatchGuard: Europa nel mirino dei pirati e attacchi sempre più raffinati

Set 26, 2019 Marco Schiaffino In evidenza, News, RSS, Scenario 0

Il nuovo report di WatchGuard analizza gli attacchi informatici del secondo quarto 2019. Ecco come stanno cambiando le tecniche dei cyber-criminali.

Quello della cyber-security è un settore in continua evoluzione, in cui assistiamo a una sorta di eterna rincorsa tra pirati informatici ed esperti di sicurezza. La conferma arriva anche dal nuovo Internet Security Report pubblicato da WatchGuard, che sintetizza ciò che è accaduto nel secondo trimestre dell’anno in corso evidenziando alcuni fenomeni decisamente interessanti.

Il report, che può essere scaricato a questo indirizzo, mette in evidenza alcuni aspetti che confermano delle tendenze già in atto, come l’aumento degli attacchi di phishing.

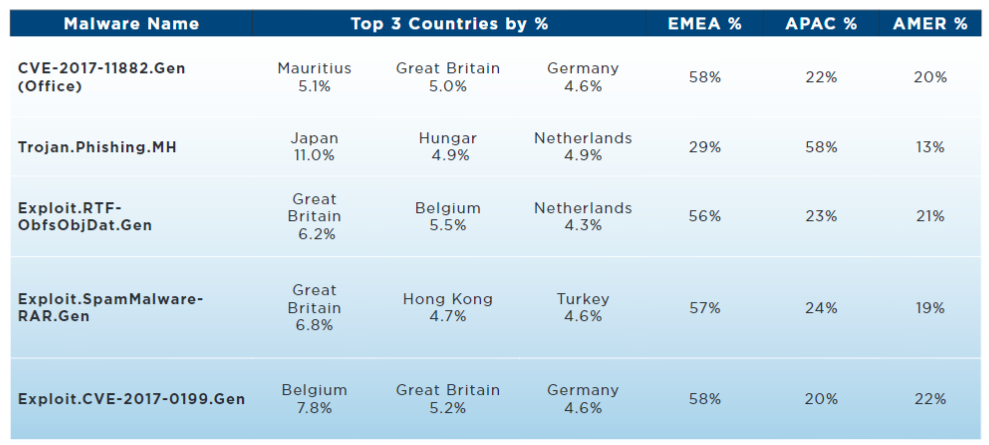

Sempre sotto il profilo dei volumi degli attacchi, oltre a sottolineare un significativo aumento anno su anno del volume complessivo dei malware (con un 38% di zero-day) gli esperti della società di sicurezza puntano i riflettori sull’aumento degli exploit legati ai documenti Word.

Un fenomeno, questo, legato alla pessima abitudine da parte di molti utenti di non aggiornare il pacchetto Office e che li lascia esposti agli attacchi da parte dei cyber-criminali.

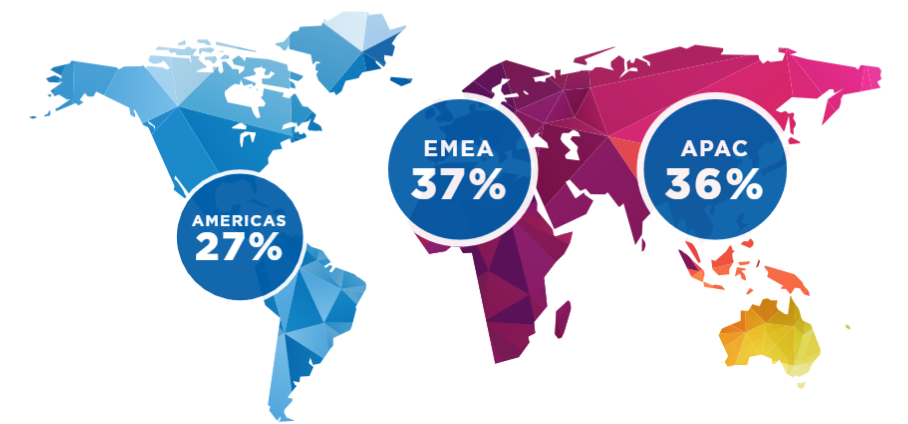

Da un punto di vista statistico, il report registra inoltre un aumento di attacchi con malware in Europa e Asia, che superano i continenti americani in questa particolarissima classifica.

L’analisi di WatchGuard, però, evidenzia anche alcune caratteristiche dei nuovi attacchi sotto il profilo del modus operandi dei pirati informatici, segnalando per esempio un incremento nell’uso di Linux Kali, la distro del sistema open source contenente un vero arsenale di strumenti di hacking dedicati ai penetration test.

Un segnale che conferma la tendenza da parte dei pirati informatici a portare attacchi attraverso strumenti di amministrazione e tecniche di intrusione che non sfruttano malware “preconfezionati” ma strategie mirate dirette verso obiettivi di alto livello, solitamente in ambito aziendale.

I dati raccolti dal servizio DNSWatch della società di sicurezza, inoltre, emerge come gli attacchi sfruttino sempre più spesso sottodomini di siti legittimi per attirare le potenziali vittime.

Non solo: secondo gli esperti di WatchGuard i pirati informatici prediligono appoggiarsi a dei Content Delivery Networks insospettabili, come CloudFlare.net, SharePoint e Amazonaws.com.

Anche se l’utilizzo di servizi di questo genere (come quelli dedicati al file sharing) non rappresenta una novità, il fatto che i cyber-criminali sfruttino una sorta di “cortina di legittimità” rappresenta un segnale che gli esperti di sicurezza non possono ignorare.

Articoli correlati

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...