Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

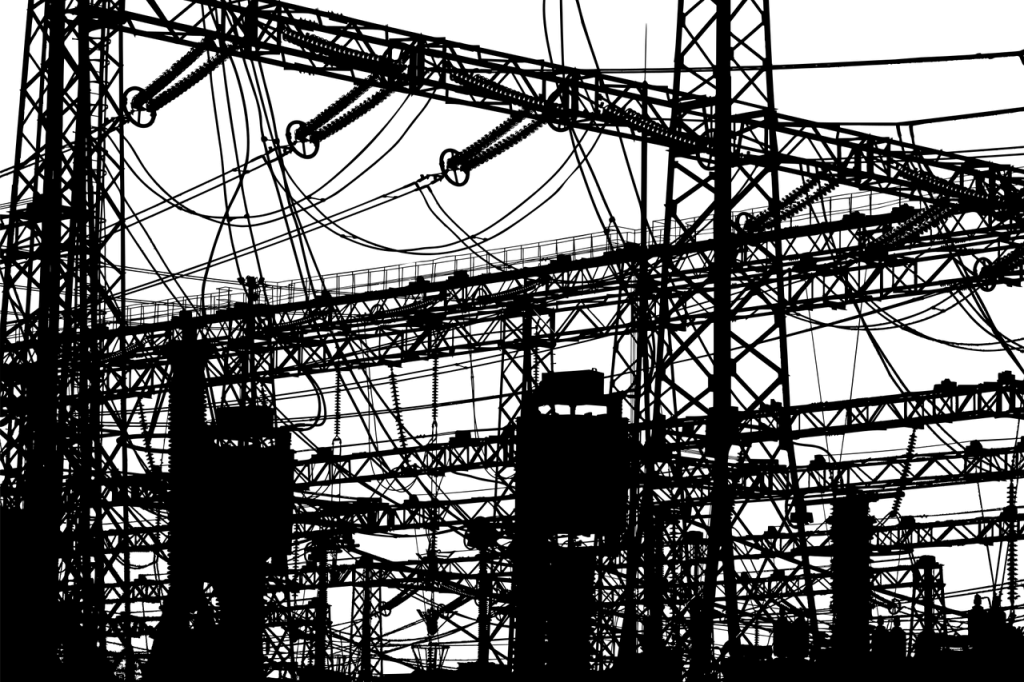

Attacco DDoS al sistema energetico USA

Mag 03, 2019 Marco Schiaffino Attacchi, News, RSS 0

I report parlano di un “incidente di cyber-security” che avrebbe provocato il blocco di alcune funzionalità. Gli esperti: “è stato un DDoS”.

Quanti danni può procurare il crash di un impianto per la produzione e la distribuzione dell’energia elettrica? Da un punto di vista strategico, come abbiamo visto nel 2015 quando a esserne vittima è stata l’Ucraina, può rappresentare un vero disastro.

Dallo scorso 5 marzo, il problema se lo devono porre anche le autorità statunitensi, che a quanto pare hanno subito un classico attacco DDoS (Distributed Denial of Service) che ha provocato qualche problema nella rete di distribuzione dell’energia elettrica sul territorio della prima superpotenza mondiale.

A confermare la gravità dell’episodio c’è il fatto che le autorità hanno fornito pochissimi dettagli su quanto accaduto. Non è dato sapere, per esempio, quale si stata l’infrastruttura colpita. I sospetti, però, si concentrano nell’are ovest degli Stati Uniti: Wyoming, Utah e California.

Quello che si sa è che le conseguenze dell’attacco sono state abbastanza significative da giustificare una segnalazione della Department of Energy. Qualcosa che dalle parti del governo USA tendono a prendere seriamente.

La tecnica utilizzata sarebbe stata quella di un tradizionale DDoS portato nei confronti dei dispositivi raggiungibili via Internet e le conseguenze, che non avrebbero compromesso la capacità di produzione di energia, sarebbero comunque state sufficienti per attivare un alert a livello nazionale.

Stando alle informazioni filtrate alla stampa, l’attacco avrebbe sfruttato una vulnerabilità conosciuta e per la quale sarebbe stata disponibile una patch. L’incidente, di conseguenza, è classificabile come qualcosa che si sarebbe potuto evitare semplicemente attraverso l’applicazione di policy adeguate negli aggiornamenti software.

Insomma: gli USA si svegliano e scoprono che le loro infrastrutture sono vulnerabili ad attacchi potenzialmente pericolosi per la “sicurezza nazionale”. E il fatto che l’attacco potesse essere “non particolarmente sofisticato”, se può rassicurare sotto certi aspetti, pone una domanda piuttosto inquietante: cosa succederebbe nel caso in cui ne venisse portato uno più elaborato?

Articoli correlati

-

Oltre il 90% dei Microsoft Exchange...

Oltre il 90% dei Microsoft Exchange...Gen 24, 2025 0

-

Giro di vite negli Usa contro gli...

Giro di vite negli Usa contro gli...Apr 05, 2023 0

-

L’esercito U.S.A. monitora il...

L’esercito U.S.A. monitora il...Ott 09, 2022 0

-

Dogane USA raccolgono dati dai...

Dogane USA raccolgono dati dai...Set 20, 2022 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...