Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Bug nei chip Wi-Fi: miliardi di dispositivi a rischio attacco

Gen 21, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Computer e smartphone, ma anche PS4, Xbox, router e dispositivi IoT. L’attacco funziona senza interazione dell’utente e non ci sono ancora patch.

In questo preciso istante miliardi di dispositivi di ogni tipo rischiano un attacco informatico che potrebbe comprometterli senza che sia nemmeno necessario indurre i loro proprietari a muovere un dito.

Il responsabile di questa situazione si chiama ThreadX ed è un sistema operativo “real-time” dal quale è stato derivato il firmware utilizzato nei Marvell WiFi SoC (system-on-a-chip) come l’Avastar 88W8897, utilizzato in dispositivi come notebook, tablet, smartphone, dispositivi IoT e consolle di gioco come PS4 e Xbox.

Un chip, quello Marvell, che 0fornisce funzionalità Wi-Fi, Bluetooth, NFC e che secondo Denis Selianin, ricercatore di sicurezza di Embedi, è considerato da tempo una sorta di “buco nero” in cui pochi hanno infilato il naso.

Ora lui l’ha fatto e il risultato è che ha trovato una catena di vulnerabilità attraverso le quali è possibile avviare l’esecuzione di codice in remoto (cioè installare un malware) sfruttando in particolare alcuni problemi legati alla gestione della memoria.

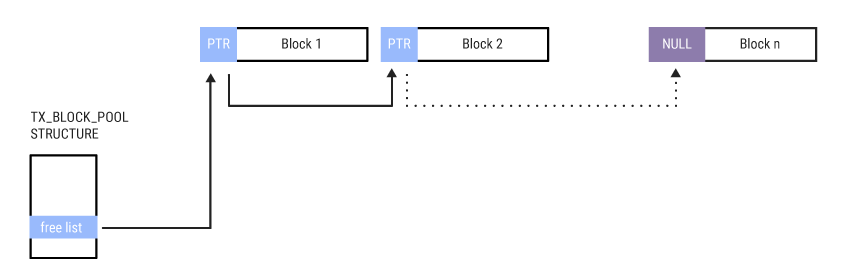

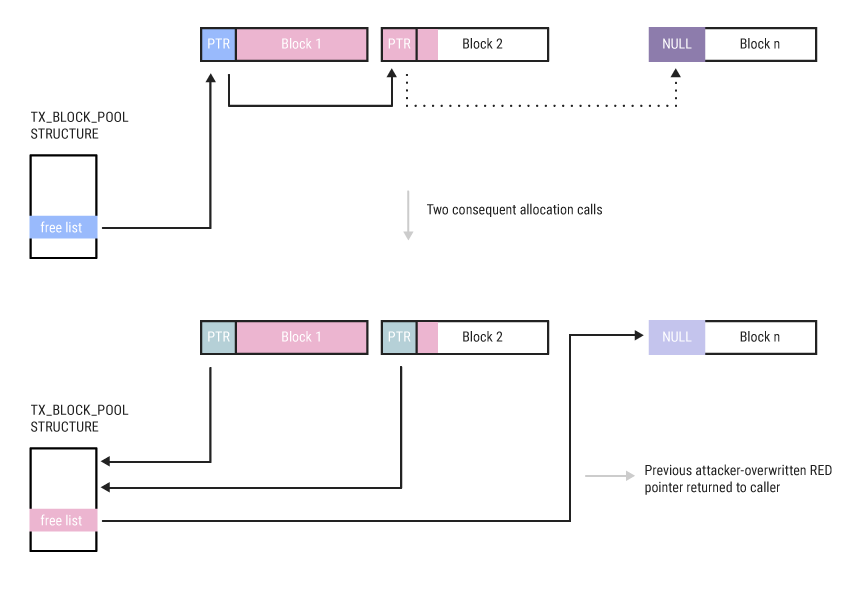

Nel suo report (consultabile su questa pagina Web) spiega che l’attacco sfrutta un bug che consente di controllare l’allocazione dei blocchi di memoria, con l’aggravante che le condizioni si verificano quando il chip esegue la scansione per le reti wireless disponibili.

Una procedura che viene avviata automaticamente ogni 5 minuti, anche se il dispositivo in questione è già connesso a una rete Wi-Fi.

Insomma: per un pirata informatico in grado di sfruttare questa tecnica di attacco il problema non è quello di ingannare in qualche modo la vittima per indurla ad aprire un file o visitare un link a un sito Internet infetto. È solo un problema di aspettare qualche minuto.

Nel video qui sotto, Selianin mostra come funziona l’attacco su un Valve SteamLink. La procedura, in questo caso, sfrutta una catena di tre vulnerabilità specifiche del modello di chip montato sul dispositivo.

Ciliegina sulla torta: non è ancora disponibile una patch che corregga la vulnerabilità. Per fortuna Selianin ha reso pubblico il problema, ma senza fornire dettagli riguardo gli strumenti che ha usato e senza pubblicare un Proof of Concept.

Il ricercatore ha annunciato che fornirà maggiori informazioni quando sarà disponibile una soluzione per correggere la vulnerabilità. E speriamo che nel frattempo nessuno sia in grado di replicare la sua ricerca…

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...