Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

Attacco Screaming Channels: i dati si leggono anche a 10 metri

Lug 31, 2018 Marco Schiaffino In evidenza, News, RSS, Tecnologia, Vulnerabilità 0

La tecnica di attacco utilizza il principio Side Channel tramite le onde radio e apre un nuovo fronte sul tema della sicurezza. A rischio dispositivi IoT e accessori wireless. Almeno per ora…

La categoria degli attacchi Side Channel (le tecniche per la violazione di dati che utilizzano strumenti alternativi come la misurazione del consumo elettrico o disturbi elettromagnetici per rilevare ogni passaggio di stato da 0 a 1 – ndr) è una delle più intriganti nel settore della sicurezza. Spesso, però, gli allarmi che rimbalzano sul Web (con l’esclusione di Spectre) rimangono relegati nella categoria del folklore.

Nella maggior parte dei casi si tratta infatti di tecniche di attacco che richiedono strumenti particolari (sonde o costosi dispositivi di rilevazione) o funzionano solo in condizioni ben lontane da quelle che si potrebbero riscontrare in un contesto reale.

Nel caso di Screaming Channels, invece, la preoccupazione rischia di avere fondamenta ben più solide e il tema sollevato dai ricercatori dell’università EURECOM in futuro potrebbe davvero turbare i sonni di progettisti ed esperti di sicurezza.

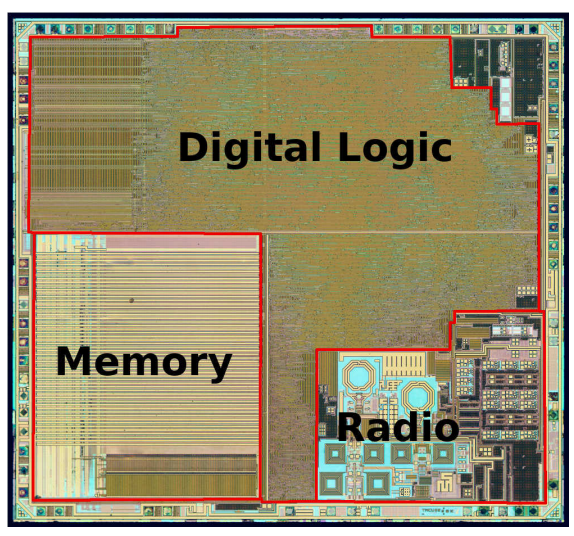

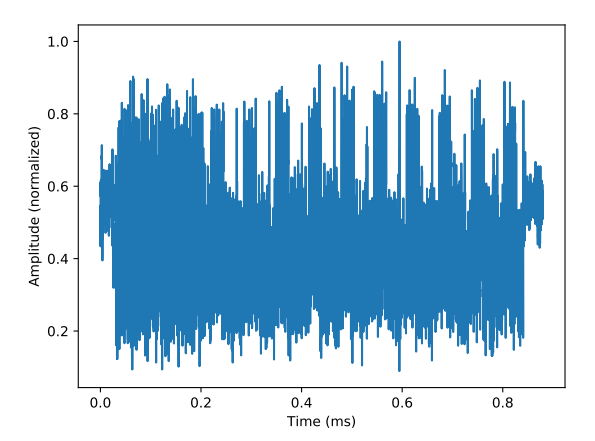

Come spiegano a Security Info in un’intervista Giovanni Camurati e Sebastian Poeplau, tra gli autori della ricerca (la versione completa si può leggere qui) il punto di partenza è che su determinati chip, il rumore digitale che consente di “estrarre” informazioni si propaga al componente radio, trasmettendo in buona sostanza segnali che possono essere analizzati per ricavarne i dati elaborati dal chip.

“Nei chip mixed-signal la parte digitale è sullo stesso substrato di quella analogica utilizzata per la gestione delle trasmissioni radio” spiega Giovanni Camurati. “Gli stessi disturbi elettromagnetici vengono trasmessi attraverso le onde radio e possono quindi essere registrati a una distanza decisamente superiore”.

Ed è questo l’elemento che rende Screaming Channels diverso dalle altre tecniche di attacco. Gli esperimenti in un ambiente controllato (camera anecoica) hanno avuto successo nel recupero di una chiave crittografica AES 128 a una distanza di 10 metri. Come spiegano i ricercatori, però, l’applicazione anche in contesti “reali” mantiene un buon livello di efficacia.

Ed è questo l’elemento che rende Screaming Channels diverso dalle altre tecniche di attacco. Gli esperimenti in un ambiente controllato (camera anecoica) hanno avuto successo nel recupero di una chiave crittografica AES 128 a una distanza di 10 metri. Come spiegano i ricercatori, però, l’applicazione anche in contesti “reali” mantiene un buon livello di efficacia.

“Abbiamo fatto qualche test in ambiente domestico e in ufficio, dove la situazione è notevolmente complicata dalla presenza di altri dispositivi e interferenze varie” conferma Camurati. “Dai risultati riteniamo che sia possibile portare un attacco da una distanza di uno o due metri”.

I possibili obiettivi dell’attacco sarebbero tutti quei dispositivi che utilizzano i chip mixed-signal. Stiamo parlando quindi di device della Internet of Things (che come sappiamo hanno già i loro problemi) e, potenzialmente, qualsiasi dispositivo in cui le alterazioni elettromagnetiche “filtrano” nelle trasmissioni radio. Non è escluso, quindi, che la vulnerabilità colpisca smartphone e computer portatili.

Insomma: con Screaming Channels si aprono scenari che fino a oggi rientravano nella categoria del “estremamente remoto”. Tanto più che per utilizzare la tecnica non è necessario avere un equipaggiamento particolarmente costoso.

“Per un attacco a distanza ravvicinata con HackRF, stiamo parlando di qualche centinaio di euro. Circa 2.500 euro per poter portare un attacco a distanza maggiore” conferma Camurati.

“Per un attacco a distanza ravvicinata con HackRF, stiamo parlando di qualche centinaio di euro. Circa 2.500 euro per poter portare un attacco a distanza maggiore” conferma Camurati.

Detto della consistenza del pericolo, resta da vedere quali possono essere le contromosse per impedire questo genere di attacco.

“Le soluzioni per mitigare il rischio di subire un attacco Screaming Channels sono numerose. Sul piano logico, per esempio, si può pensare all’implementazione di algoritmi che rendano più difficile rilevare le interferenze. Su quello fisico si può pensare di isolare con maggiore efficacia le diverse parti del chip, magari distanziandole”. Spiega Camurati.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...