Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Android Debug Bridge mette a rischio migliaia di dispositivi

Giu 11, 2018 Marco Schiaffino Attacchi, Malware, News, RSS, Vulnerabilità 0

La funzione è pensata per consentire agli sviluppatori di avere il completo controllo dei device. Ma molti produttori lo lasciano attivo su Wi-Fi.

È come avere una backdoor integrata nello smartphone, che consente in un attivo di prendere il completo controllo del dispositivo senza dover nemmeno violare le credenziali di accesso.

Stiamo parlando di Android Debug Bridge (ADB) uno strumento per sviluppatori che, almeno in teoria, dovrebbe richiedere un collegamento “fisico” via USB e una conferma di attivazione da parte dell’utente.

Peccato che alcuni produttori abbiano avuto la brillante idea di lasciare ADB attivo come impostazione predefinita in modo che sia raggiungibile da Internet sulla porta 5555.

A spiegarlo è il ricercatore di Double Pulsar Kevin Beaumont, che in un report pubblicato su Internet lancia (nuovamente) l’allarme riguardo a una funzionalità del sistema di Google che rappresneta una vera voragine di sicurezza.

L’accesso tramite ADB, infatti, consente di eseguire comandi usando una shell Unix con permessi di amministratore (nel report Beaumont spiega che in teoria questo non dovrebbe essere possibile, ma le limitazioni possono essere aggirate) e, di conseguenza, fare praticamente ciò che vuole.

Secondo Beaumont, i dispositivi con questa impostazione son numerosi e non stiamo parlando solo di smartphone, ma anche di Smart TV e altri dispositivi Android che, in tutto, potrebbero essere migliaia.

Il vero problema è che i pirati informatici se ne sono accorti da tempo e stanno andando a caccia dei dispositivi vulnerabili. Lo strumento che stanno usando è un worm (ADB.miner) che secondo i ricercatori di Qihoo 360 sarebbe derivato dal codice sorgente di Mirai, un worm che attacca i dispositivi IoT e di cui abbiamo parlato ampiamente su queste pagine.

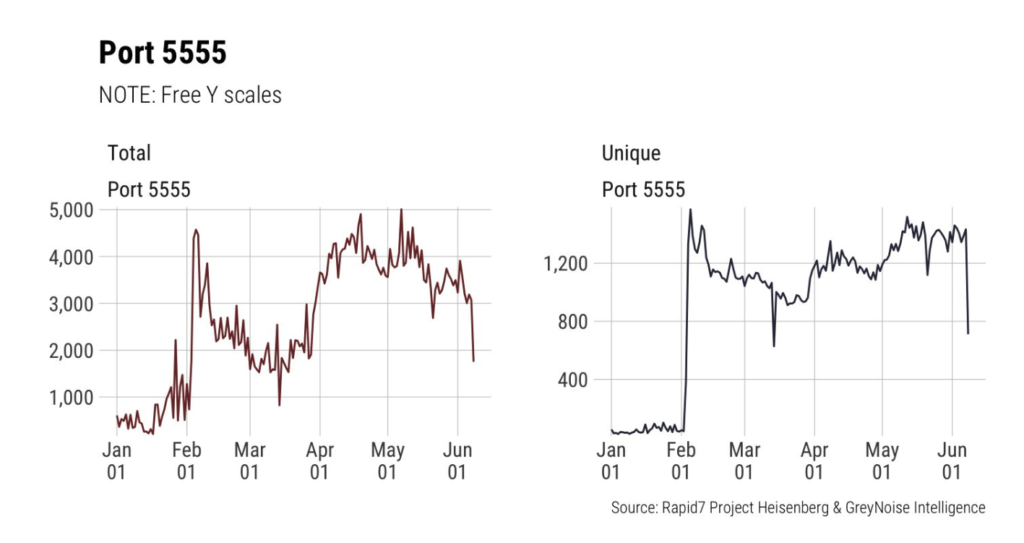

Migliaia di indirizzi IP che eseguono scansioni alla ricerca di connessioni attive sulla porta 5555. La caccia è aperta…

Stando ai dati raccolti dai ricercatori, la maggior parte degli attacchi è concentrata in Cina. Un dato che fa pensare che la maggior parte dei dispositivi vulnerabili (le scansioni su Shodan lo confermano) siano prodotti e distribuiti per lo più in Asia.

Il malware in questione, si legge nel report, punta esclusivamente a installare sui dispositivi vulnerabili un miner che sfrutta la potenza di calcolo dei device compromessi per generare Monero, una cripto-valuta molto “apprezzata” dai pirati informatici. Non è escluso, però, che in un futuro più o meno prossimo il bug possa essere utilizzato per altri scopi.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...