Aggiornamenti recenti Maggio 7th, 2026 10:48 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

Un malware russo prende di mira (anche) chat e credenziali di Telegram

Mag 17, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan 1

L’attacco punta a copiare la cache della versione desktop dell’app per sottrarre username e password. Poi i pirati “clonano” l’account.

Allarme per chi usa la versione desktop di Telegram. In circolazione, infatti, c’è un malware che sembra aver preso di mira uno dei programmi di messaggistica considerato tra i più sicuri tra quelli in circolazione.

TeleGrab, come è stato battezzato dai ricercatori di Talos che ne analizzano le caratteristiche e l’origine in questo report, è in circolazione dallo scorso aprile in due versioni diverse ed è stato creato con il preciso obiettivo di rastrellare credenziali di accesso al software.

La tecnica utilizzata è piuttosto semplice e fa leva su una debolezza intrinseca (i ricercatori ci tengono a precisare che non si tratta di una vera vulnerabilità) della versione desktop dell’app di messaggistica, che non supporta la funzione di chat segreta con crittografia client-client per cui il software è diventato famoso.

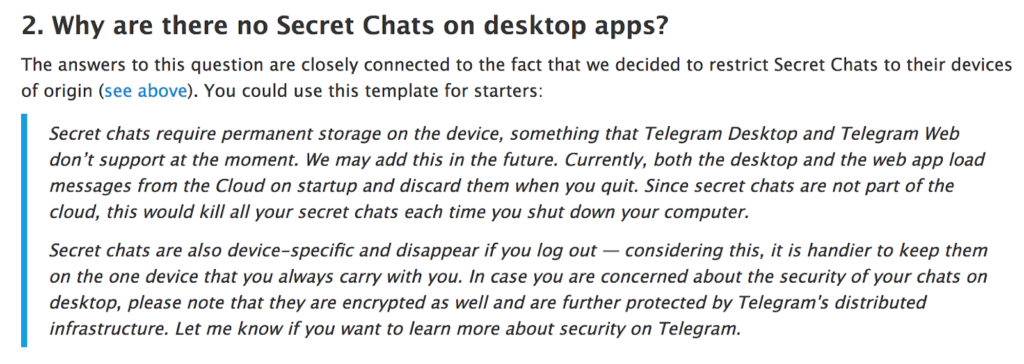

Il motivo? Come spiegano sul sito di Telegram, le versioni Web e desktop dell’applicazione non memorizzano i dati delle chat in locale, ma solo su cloud. Per usare la crittografia client-client, invece, è necessario memorizzarle in locale.

La buona notizia è che, in caso di attacco, sappiamo per lo meno che i pirati informatici non possono comunque avere accesso alle nostre chat segrete.

TeleGrab, una volta installato sul computer, avvia un’attenta opera di raccolta di informazioni che comprendono tutti i file TXT presenti sul sistema, le credenziali di Chrome, i cookie relativi alle sessioni attive, i dati della piattaforma Steam (la più celebre piattaforma di videogame) e i dati di Telegram.

Tutte le informazioni raccolte vengono poi inviate via Internet su un servizio pccloud.com (i ricercatori di Talos hanno individuato 5 account utilizzati dal malware) senza alcuna protezione crittografica. Questo significa, tra l’altro, che chiunque dovesse ottenere accesso agli account potrebbe copiare tutti i dati che vi sono conservati.

Per quanto riguarda Telegram, la raccolta dei dati avviene attraverso la copia della cache e del file map dell’applicazione. Come fanno notare gli stessi ricercatori, i dati nella cache sono crittografati e la chiave è contenuta nel file map, a sua volta crittografato utilizzando la password dell’utente.

A meno che non conosca la password, per avere accesso ai dati il pirata informatico deve quindi per lo meno violare la crittografia del file map. Dal momento che il file è codificato con AES, gli analisti di Talos ritengono che questa operazione sia eseguita attraverso una tecnica di Brute Forcing.

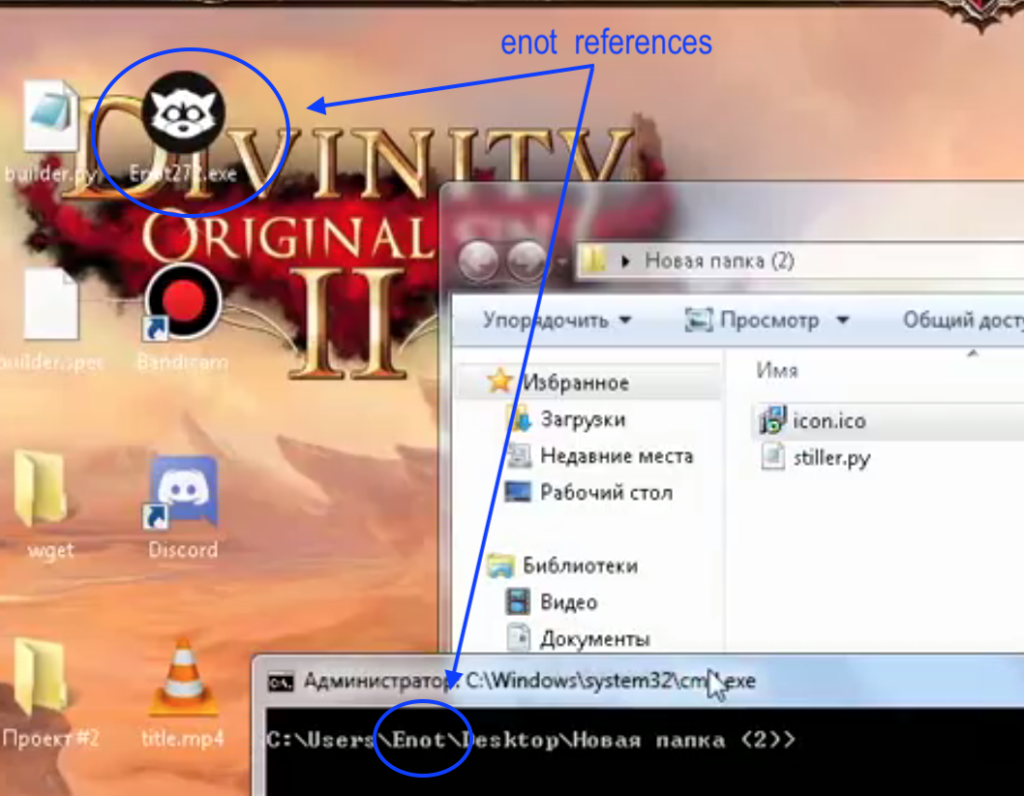

In ogni caso, gli indizi raccolti su alcuni forum hanno permesso di individuare l’identità (almeno quella digitale) dell’autore. Si tratterebbe di un cyber-criminale di origine russa che si fa chiamare con i nomi di Racoon Hacker, Eyenot ed Enot.

I ricercatori di Talos si sono impegnati in una vera “caccia al pirata” scandagliando forum e social network.

Nel suo account su YouTube si trovano anche vari video che mostrano come utilizzare i dati rubati per “iniettarli” in un’installazione di Telegram e avere accesso a contatti e precedenti chat delle vittime.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Cybercriminali distribuiscono un...

Cybercriminali distribuiscono un...Lug 25, 2025 0

-

Una nuova backdoor in GoLang sfrutta...

Una nuova backdoor in GoLang sfrutta...Feb 17, 2025 0

-

Telegram “capitola”:...

Telegram “capitola”:...Set 26, 2024 0

Altro in questa categoria

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...

One thought on “Un malware russo prende di mira (anche) chat e credenziali di Telegram”