Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Ora i pirati usano UPnP per mascherare gli attacchi DDoS

Mag 17, 2018 Marco Schiaffino Attacchi, Hacking, News, RSS, Tecnologia 1

Il trucchetto consente di aggirare gli strumenti di mitigazione usati da molte aziende per bloccare gli attacchi che sfruttano sistemi di amplificazione.

Anche nel settore degli attacchi DDoS assistiamo da sempre a una continua rincorsa tra cyber-crimine ed esperti di sicurezza alla ricerca di soluzioni tecniche che offrano un vantaggio sull’avversario. L’ultima mossa da parte dei pirati in formatici è stata identificata dai ricercatori di Imperva e coinvolge la funzione UPnP.

Tutto è nato dall’esperienza quotidiana. Nel mese di aprile, infatti, gli analisti della società di sicurezza si erano trovati di fronte a una serie di attacchi anomali di grande potenza che li avevano lasciati piuttosto perplessi.

Per raggiungere simili livelli di intensità, di solito, i cyber-criminali hanno bisogno di un numero impressionante di bot al loro servizio. In alternativa, possono usare un sistema di amplificazione, per esempio utilizzando tecniche di reflection che sfruttano i server DNS.

Si tratta però di attacchi abbastanza comuni, che gli esperti hanno imparato a fronteggiare utilizzando un semplice accorgimento: nel caso degli attacchi che usano DNS reflection, per esempio, basta bloccare i pacchetti che hanno provenienza dalla porta 53.

Nel caso in questione, però, una parte del traffico aveva una provenienza inusuale: il traffico portato attraverso un attacco che sfruttava Simple Service Discovery Protocol (SSDP) arrivava infatti da una porta diversa dalla solita 1900.

Dopo aver formulato qualche ipotesi, i ricercatori sono riusciti a riprodurre una tecnica che potrebbe portare al risultato sfruttando proprio il protocollo UPnP.

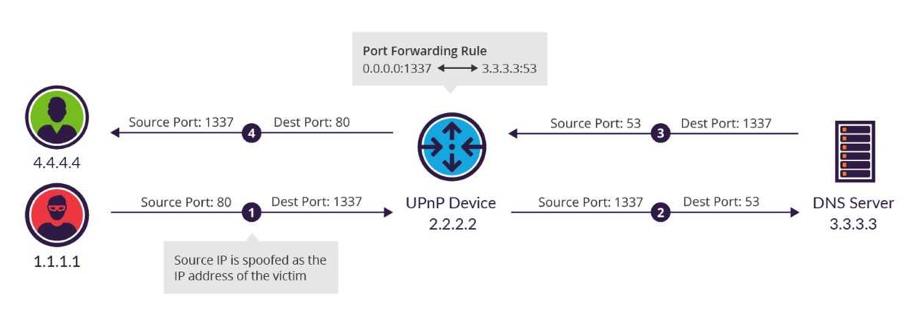

Il concetto di base, in pratica, è quello di utilizzare un dispositivo dotato del servizio UPnP per eseguire un port forwarding e dirottare il traffico in modo che appaia provenire da una porta diversa da quella che ci si aspetterebbe.

Lo schema rappresenta la tecnica individuata dai ricercatori di Imperva e che consentirebbe di “mascherare” la provenienza del traffico.

In pratica il dispositivo in questione si troverebbe in mezzo a due passaggi: prima tra la fonte dell’attacco e il fattore di amplificazione (per esempio un server DNS) e poi tra quest’ultimo e il bersaglio.

In questo modo i pirati riuscirebbero a generare una grande quantità di traffico senza però il limite della prevedibilità dell’origine, che permette agli amministratori di rete di usare regole predefinite per bloccare gli attacchi già conosciuti basandosi sulla provenienza dei pacchetti.

Secondo Imperva, una tecnica simile potrebbe essere adottata anche con altre tecniche di amplificazione, per esempio quelle che sfruttano i server Memcached e di cui abbiamo parlato in questo articolo.

Articoli correlati

-

Impressionate! Un attacco DDoS da quasi...

Impressionate! Un attacco DDoS da quasi...Nov 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

Europa sotto attacco: aumentano le...

Europa sotto attacco: aumentano le...Mag 15, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...

One thought on “Ora i pirati usano UPnP per mascherare gli attacchi DDoS”