Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Il 90% delle aziende non protegge l’accesso a SAP

Mag 02, 2018 Marco Schiaffino Gestione dati, Hacking, In evidenza, Intrusione, News, RSS, Vulnerabilità 1

Il problema è noto da 13 anni, ma sembra che nessuno se ne preoccupi. Gli esperti: “Chi non cambia impostazioni rischia il furto di dati”.

Era il 2005 quando dalle parti di SAP hanno pubblicato un avviso riguardante l’importanza di attivare la funzione ACL (Access Control List) una volta terminata l’implementazione dei sistemi. Stando a quanto riporta la società di sicurezza Onapsis, però, solo il 10% delle aziende lo ha fatto.

Ma di cosa stiamo parlando e perché ACL è così importante? Per capirlo server ricostruire l’architettura SAP e il modo in cui vengono gestite le applicazioni che girano nell’ambiente SAP NetWeaver, alla base di ERP e altri popolari software.

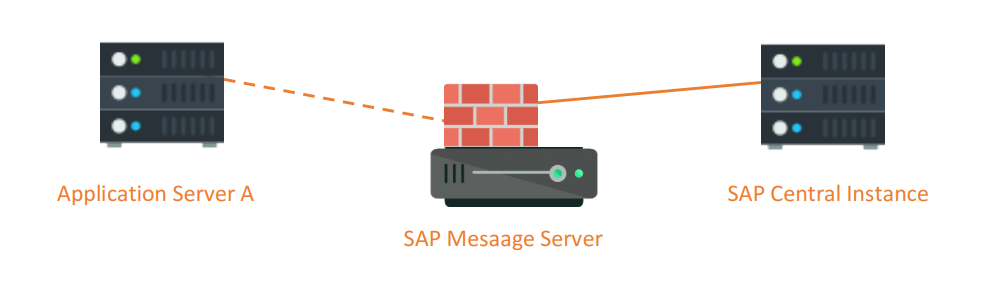

Nell’ecosistema SAP esiste un componente chiamato SAP Messenger Server, che ha il compito di agire da intermediario tra le applicazioni e il SAP Central Instance, dove vengono conservati tutti i dati dell’azienda. Il ruolo di Messenger Server è fondamentalmente quello di gestire i carichi di lavoro.

Ogni volta che viene aggiunta una nuova applicazione (o meglio un Application Server) questa deve registrarsi sul Messenger Server attraverso una procedura che viene eseguita attraverso la porta 3900. Il problema è che l’accesso non è controllato in alcun modo se non con l’Access Control List.

Il Messenger Server gestisce i carichi di lavoro, ma è anche un punto di accesso ai dati conservati nell’azienda.

Quest’ultimo, in pratica, è un elenco di indirizzi a cui è consentito il collegamento al Messenger Server e che non viene attivato come impostazione predefinita perché renderebbe troppo complicata la prima configurazione.

Nella documentazione fornita da SAP, però, viene specificata l’importanza di ACL e viene (caldamente) consigliato di attivarlo il prima possibile. I ricercatori di Onapsis, però, hanno scoperto che il 90% delle aziende che usano SAP non lo configura. E questo nonostante il produttore abbia pubblicato rapporti per sollecitare gli utenti anche nel 2009 e nel 2010.

Ma quali sono i rischi che corrono le aziende? Semplice: di lasciare tutti i dati a disposizione del primo hacker che riesce a introdursi nella rete locale. Secondo i ricercatori, infatti, l’assenza della Access Control List consentirebbe a un pirata informatico di muoversi con estrema facilità in tutto il sistema, accedere ai dati ed eventualmente sabotare il sistema modificandoli.

C’è da sperare che dopo (l’ennesimo) allarme gli amministratori di sistema si decidano a mettere mano alla configurazione. Dopo 13 anni di amnesia collettiva, sarebbe un bel risultato.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Una vulnerabilità critica di SAP...

Una vulnerabilità critica di SAP...Set 08, 2025 0

-

Trovate due nuove vulnerabilità...

Trovate due nuove vulnerabilità...Set 15, 2023 0

-

I prodotti SAP soffrono di...

I prodotti SAP soffrono di...Giu 30, 2023 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...

One thought on “Il 90% delle aziende non protegge l’accesso a SAP”