Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Le falle dei processori AMD? Niente panico: per ora non si rischia

Mar 20, 2018 Marco Schiaffino In evidenza, News, Vulnerabilità 0

Una revisione da parte di un ricercatore indipendente conferma la prima impressione: le falle esistono, ma è difficile che vengano sfruttate.

Il sottotitolo non sarà “tanto rumore per nulla” ma, per lo meno, potrà essere “tanto rumore per poco”. Nonostante la presentazione in grande stile e gli annunci allarmistici della società di sicurezza CTS Labs, le vulnerabilità delle CPU AMD non sono la nuova apocalisse della sicurezza.

Secondo Dan Guido, amministratore delegato di Trail of Bits, le falle non rappresentano un pericolo per l’utente medio.

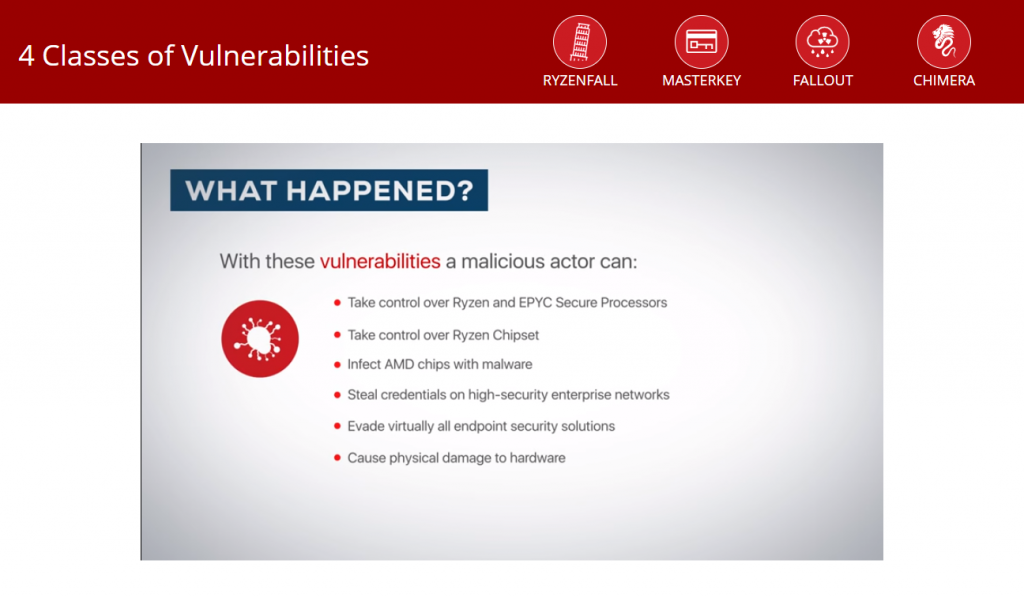

Guido, in pratica, conferma ciò che a molti era apparso abbastanza chiaro già al momento dell’annuncio riguardante Ryzenfall, MasterKey, Fallout e Chimera: le vulnerabilità esistono, ma sono piuttosto difficili da sfruttare. Il motivo? Per utilizzarle serve avere i privilegi di amministratore.

Nel report pubblicato su Internet, i ricercatori di Trail of Bits spiegano in termini un po’ più semplici di quelli usati da CTS Labs le caratteristiche delle vulnerabilità, che riguardano il chip AMD Platform Security Processor (PSP) e il chipset AMD installato sulla scheda madre.

La parte più interessante è PSP, che in pratica è qualcosa dimolto simile al famigerato Management Engine che in passato ha creato qualche problemino alla rivale Intel.

Nel dettaglio, Masterkey riguarda la possibilità di installare un BIOS modificato sul chip PSP aggirando il controllo del certificato digitale che dovrebbe garantire l’autenticità del software, mentre Ryzenfall e Fallout fanno riferimento alla possibilità di interagire con una API che consentirebbe di prendere il controllo del PC.

Chimera, invece, è un attacco che prende di mira il chipset e consente di avviare l’esecuzione di codice malevolo, inviando anche false informazioni agli altri componenti installati sulla macchina.

La presentazione di CTS Labs era decisamente curata ed elaborata, ma la spiegazione di Dan Guido risulta molto più comprensibile. Sarà che ha rinunciato al sensazionalismo?

Come specificano anche dalle parti di CTS Labs in un approfondimento pubblicato su Internet, gli attacchi non richiedono accesso fisico alla macchina, ma solo (e non è poco) di avere i privilegi di amministratore.

Tornando alla gravità delle falle, il ragionamento che fa Dan Guido è semplice: per trovare un’applicazione pratica a queste vulnerabilità un eventuale pirata informatico dovrebbe spendere un mucchio di tempo ed energie. Secondo il ricercatore, inoltre, sarebbero richieste capacità non comuni.

Insomma: tra qualche tempo (forse) potrebbe comparire qualche malware di stato in grado di sfruttarle, ma si spera che per allora AMD abbia risolto.

- AMD, Chimera, CTS Labs, Dan Guido, Fallout, Intel, Marco Schiaffino, Masterkey, Ryzenfall, Trail of Bits

Articoli correlati

-

StackWarp: scoperta una nuova...

StackWarp: scoperta una nuova...Gen 20, 2026 0

-

TEE.Fail, l’attacco che accede...

TEE.Fail, l’attacco che accede...Ott 30, 2025 0

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

-

Spectre è ancora presente nei nuovi...

Spectre è ancora presente nei nuovi...Ott 30, 2024 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...