Aggiornamenti recenti Maggio 4th, 2026 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

Finalmente una suite di sicurezza che pensa all’IoT

Nov 22, 2017 Marco Schiaffino Approfondimenti, In evidenza, Privacy, Prodotto, Software, Tecnologia, Vulnerabilità 0

Dai dispositivi “smart” ai router, la protezione dei device connessi alla rete è d’obbligo. ESET: “ecco come proteggiamo la rete casalinga”.

La diffusione dei dispositivi “intelligenti” (conosciuti anche come Internet of Things o IoT) è stata salutata come un balzo verso il futuro, ma abbiamo visto negli ultimi mesi che la loro proliferazione pone seri problemi sotto il profilo della sicurezza.

I tanti dispositivi connessi a Internet che abitano le nostre case rischiano infatti di finire in una sorta di “zona grigia” che non riceve la necessaria attenzione sotto il profilo della protezione dai cyber-attacchi o che, per lo meno, non riceve la stessa attenzione che viene riservata ai computer.

Risultato: ogni dispositivo IoT collegato al router di casa rischia di diventare un bersaglio per i pirati informatici e, ancor peggio, può rappresentare il classico anello debole della catena che consente ai cyber-criminali di accedere alla rete e compromettere con facilità tutti i dispositivi connessi.

Il problema non è nuovo e già da qualche tempo varie società di sicurezza hanno cominciato a proporre soluzioni ad hoc (di solito dispositivi che devono essere collegati alla rete locale) per tenere sotto controllo tutti i device connessi.

Una soluzione simile, però, presuppone che gli utenti abbiano una consapevolezza legata ai rischi nell’uso dei dispositivi IoT che è ben lungi dall’essere realtà. Normalmente, infatti, le reti locali possono contare soltanto sulla presenza delle classiche soluzioni di sicurezza installate sui computer. In assenza di condizioni molto particolari, poi, l’acquisto di un dispositivo dedicato viene percepito come una spesa inutile.

“La maggior parte degli utenti tende a dimenticarsi che nel loro appartamento ci sono numerosi dispositivi connessi a Internet” conferma Massimiliano Ghelli, Technical Support Specialist di ESET. “Tutti questi device rischiano di essere dimenticati e lasciati al oro destino”.

Controllare la rete locale

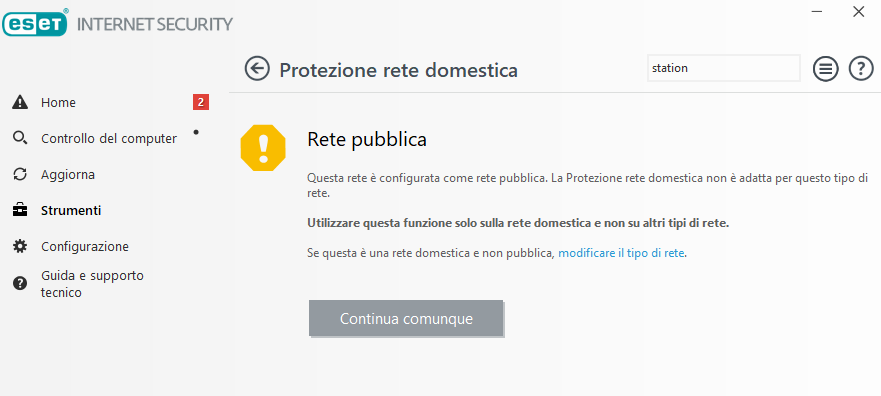

È proprio in quest’ottica che ESET ha introdotto nella nuova serie di prodotti per la sicurezza degli strumenti specifici che consentono di monitorare la presenza in rete dei dispositivi IoT e mobile. “Sapere quali sono i dispositivi connessi è il primo passo per gestirli in maniera corretta” spiega Ghelli. Il riferimento è a Protezione rete domestica, uno strumento introdotto da ESET nei suoi software di protezione che permette di fare una scansione della rete locale e ottenere una rappresentazione grafica che mostra i dispositivi connessi e il loro status.

L’analisi della rete locale comprende il router a cui è collegato il computer ma anche i dispositivi connessi attraverso il router stesso o gli access point collegati.

In questo modo è possibile avere un quadro preciso di tutto ciò che comunica tramite la rete locale e diventa più difficile “dimenticare” qualche dispositivo.

“In realtà abbiamo a disposizione molti strumenti per garantire la sicurezza dei nostri device” puntualizza Ghelli. “Il tutto sta semplicemente nel ricordarsi di configurarli in maniera corretta e una funzione che ci dia la mappa completa di cosa è connesso al nostro router è sicuramente molto utile”.

Non solo: per rendere più sicuro l’ecosistema domestico il software esegue un controllo delle impostazioni della rete Wi-Fi per verificare che sia configurata in maniera appropriata.

Spesso le impostazioni della rete locale non vengono considerate come un elemento che influisce sulla sicurezza. Un semplice avviso può consentire di correggere impostazioni troppo “lasche” che potrebbero mettere a repentaglio la sicurezza dei dispositivi collegati.

A passare sotto la lente del software è anche la password WPA e WPA-2 per l’accesso alla rete Wi-Fi, usata tipicamente per il collegamento ai dispositivi IoT. Nel caso in cui la password non sia sufficientemente “robusta” il software visualizza un avviso invitando l’utente a modificarla.

Attenzione al router

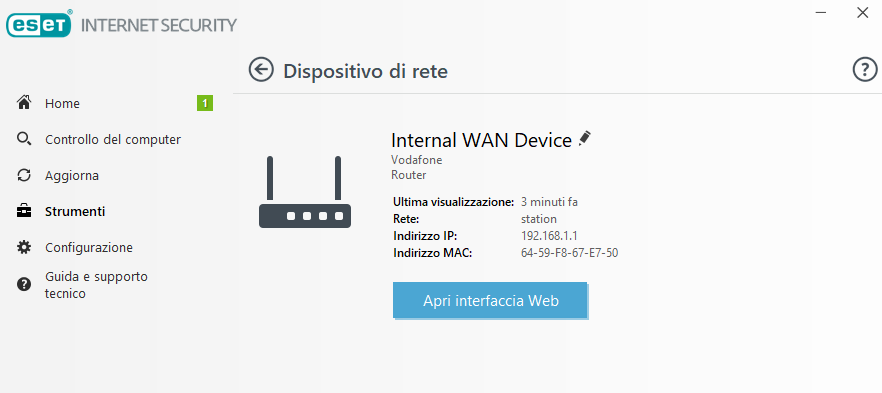

Una particolare attenzione è dedicata al router. La cronaca recente, infatti, mette in evidenza come i modem-router siano sempre più spesso presi di mira dai pirati informatici attraverso vulnerabilità che ne mettono a rischio l’integrità e che consentono ai pirati informatici di infiltrarsi per colpire altri dispositivi.

È successo nel caso di varianti della botnet Mirai, che sfruttava vulnerabilità presenti anche in router molto diffusi sul mercato, così come è successo più volte in casi che hanno coinvolto modelli distribuiti da singoli produttori.

Ma che impatto può avere l’utilizzo di funzioni specifiche in una soluzione di sicurezza per PC? La risposta, tutto sommato, è piuttosto semplice.

In tutti i casi citati, le difficoltà maggiori non hanno riguardato la correzione delle vulnerabilità, quanto la difficoltà di promuovere in maniera efficace l’installazione degli aggiornamenti per i dispositivi coinvolti.

Attraverso il sistema di controllo è possibile verificare le caratteristiche del router e anche accedere al pannello di configurazione con un singolo clic.

I router, come la maggior parte dei dispositivi IoT, rischiano spesso di finire in una sorta di “limbo” e ricevono raramente le attenzioni che meriterebbero.

“Le nuove versioni delle nostre soluzioni di sicurezza (ESET Internet Security, ESET Multi-Device Security e ESET Smart Security Premium – ndr) integrano un sistema che controlla gli aggiornamenti del firmware del router e avvisa l’utente quando è necessario un aggiornamento” spiega Ghelli. “In questo modo non si corre il rischio che il dispositivo rimanga esposto ad attacchi per cui in realtà sono disponibili le contromisure”.

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

WhoFi: da La Sapienza arriva un sistema...

WhoFi: da La Sapienza arriva un sistema...Lug 23, 2025 0

Altro in questa categoria

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...