Aggiornamenti recenti Luglio 18th, 2025 3:17 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- LameHug, un nuovo malware che sfrutta un LLM per eseguire comandi

- Salt Typhoon: nove mesi nascosti nei sistemi della Guardia Nazionale USA

- Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

- FlashStart rinnova il DNS Filtering per migliorare performance e scalabilità grazie all’IA

- GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

Individuata una falla di sicurezza vecchia di 8 anni in Joomla

Set 27, 2017 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

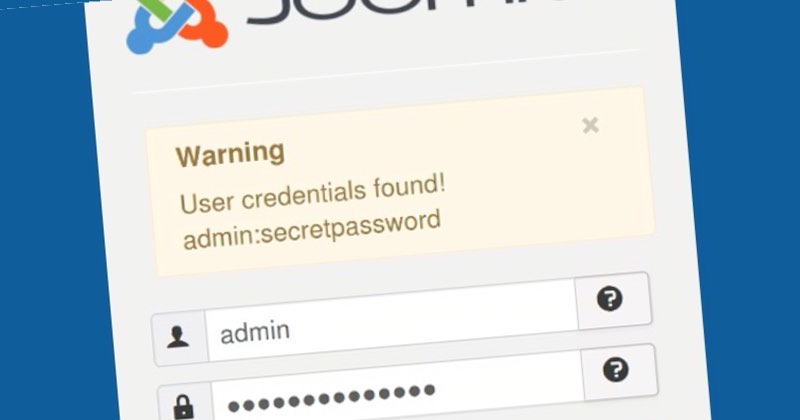

Permetteva di ottenere le credenziali degli utenti, compresi gli amministratori del sito. La falla corretta con l’ultima versione del CMS.

Non è una novità: Joomla, insieme a WordPress, è uno dei software più bersagliati dai pirati informatici. D’altra parte si tratta dei due Content Management System (CMS) open source più diffusi sulla rete. In altre parole: i programmi più usati per creare e gestire siti Internet a livello mondiale.

Ogni volta che salta fuori una vulnerabilità in uno dei due software, quindi, il mondo della sicurezza entra in fibrillazione. Il rischio, infatti, è che lasci campo libero ai cyber-criminali e gli consenta di attaccare migliaia di siti.

L’ultimo brivido lo ha dispensato Joomla, il cui sistema ha sofferto per la bellezza di 8 anni di una vulnerabilità (CVE-2017-14596) che avrebbe consentito a un pirata informatico di appropriarsi delle credenziali di accesso di qualsiasi utente.

Secondo i ricercatori che hanno individuato il bug, bastano 20 secondi per ottenere le credenziali dell’amministratore. Abbastanza per fare una vera strage di siti sul Web.

Come spiegano Johannes Dahse e Robin Peraglie, che hanno individuato il bug, si tratta di un problema a livello del protocollo LDAP, usato nei sistemi Windows per l’interrogazione e la modifica dei servizi di directory e che in questo caso permette una injection di codice che consente di violare il CMS.

Le versioni di Joomla vulnerabili sono quelle dalla 1.5 alla 3.7.5 (la nuova 3.8 corregge la vulnerabilità) e il suggerimento per tutti gli utenti che utilizzano il CMS è, ovviamente, di aggiornare quanto prima.

Come abbiamo visto in passato, infatti, il momento immediatamente successivo alla pubblicazione di una vulnerabilità è quello più delicato: i cyber-criminali cercano invariabilmente di trasformare quanto prima il bug in un exploit per colpire tutti i siti che non hanno ancora eseguito l’aggiornamento.

Nel novembre dell’anno scorso, per esempio, si è verificato un vero assalto ai siti basati sulla piattaforma open source, esattamente a una settimana dalla pubblicazione di una vulnerabilità con caratteristiche simili a quella svelata oggi.

Articoli correlati

-

Una vulnerabilità di Open VSX Registry...

Una vulnerabilità di Open VSX Registry...Giu 30, 2025 0

-

Le stampanti multifunzione sono piene...

Le stampanti multifunzione sono piene...Giu 27, 2025 0

-

Asana: un bug nell’integrazione AI...

Asana: un bug nell’integrazione AI...Giu 19, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

Altro in questa categoria

-

LameHug, un nuovo malware che sfrutta...

LameHug, un nuovo malware che sfrutta...Lug 18, 2025 0

-

Salt Typhoon: nove mesi nascosti nei...

Salt Typhoon: nove mesi nascosti nei...Lug 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

FlashStart rinnova il DNS Filtering per...

FlashStart rinnova il DNS Filtering per...Lug 16, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il...

Minacce recenti

Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

LameHug, un nuovo malware che sfrutta un LLM per eseguire...

LameHug, un nuovo malware che sfrutta un LLM per eseguire...Lug 18, 2025 0

Il CERT-UA, agenzia governativa ucraina di cybersicurezza,... -

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...Lug 18, 2025 0

Un gruppo APT legato al governo cinese ha mantenuto... -

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

FlashStart rinnova il DNS Filtering per migliorare...

FlashStart rinnova il DNS Filtering per migliorare...Lug 16, 2025 0

FlashStart, realtà italiana specializzata in soluzioni per... -

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...Lug 15, 2025 0

Nuova minaccia per le GPU: secondo un recente comunicato...