Aggiornamenti recenti Aprile 23rd, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

- MITRE colpita da un breach a opera di gruppo nation-state

- Una vulnerabilità critica di Forminator colpisce più di 300.000 siti WordPress

Boom di attacchi contro i siti su piattaforma Joomla

Nov 02, 2016 Marco Schiaffino Attacchi, Hacking, In evidenza, News, RSS, Vulnerabilità 0

Il 25 ottobre Joomla ha rilasciato una patch che corregge due vulnerabilità “critiche”. Immediatamente dopo sono partiti gli attacchi. Registrati 30.000 tentativi di hacking in 48 ore.

Ogni volta che salta fuori una vulnerabilità in un software molto popolare, si ripete la stessa storia: appena la falla di sicurezza diventa pubblica, i pirati si attrezzano in tempo record e cercano di colpire prima che gli amministratori abbiano implementato le patch.

Nel caso di Joomla, che il 25 ottobre ha pubblicato un aggiornamento che metteva mano a due vulnerabilità critiche della sua piattaforma, il fenomeno però ha assunto dimensioni spaventose.

Secondo quanto riportato da Daniel Cid di Sucuri, tutto è accaduto una manciata di ore dopo l’annuncio dell’aggiornamento.

Le due vulnerabilità, come abbiamo riportato, consentono a un attaccante di registrarsi a un sito e ottenere privilegi di amministratore. Joomla ha volutamente evitato di fornire maggiori dettagli sulle falle di sicurezza, ma a quanto pare l’accorgimento non è stato sufficiente per evitare un’ondata di attacchi.

Come spiega lo stesso Cid, infatti, per mettere a punto un exploit in grado di sfruttare le vulnerabilità è sufficiente eseguire un processo di reverse engineering sulla patch distribuita. Un’operazione che molti hanno portato a termine una manciata di ore dopo la pubblicazione dell’aggiornamento.

A meno di 24 ore dal rilascio della patch, gli strumenti di monitoraggio di Sucuri, spiega Daniel Cid, hanno cominciato a rilevare le prime attività anomale: ping e collegamenti ai siti per verificare la presenza della vulnerabilità.

La situazione, però, è peggiorata rapidamente. Dalle 9 di sera (ora italiana) del 26 ottobre è partito un attacco su larga scala che aveva come obiettivo quello di colpire i siti creati con Joomla per creare un utente con nome db_cfg e password fsugmze3.

Questo primo attacco, secondo Sucuri, sarebbe stato portato da tre indirizzi IP (82.76.195.141; 82.77.15.204; 81.196.107.174) che fanno riferimento alla Romania. In contemporanea, un secondo attacco con caratteristiche simili è partito da un altro indirizzo IP (185.129.148.216).

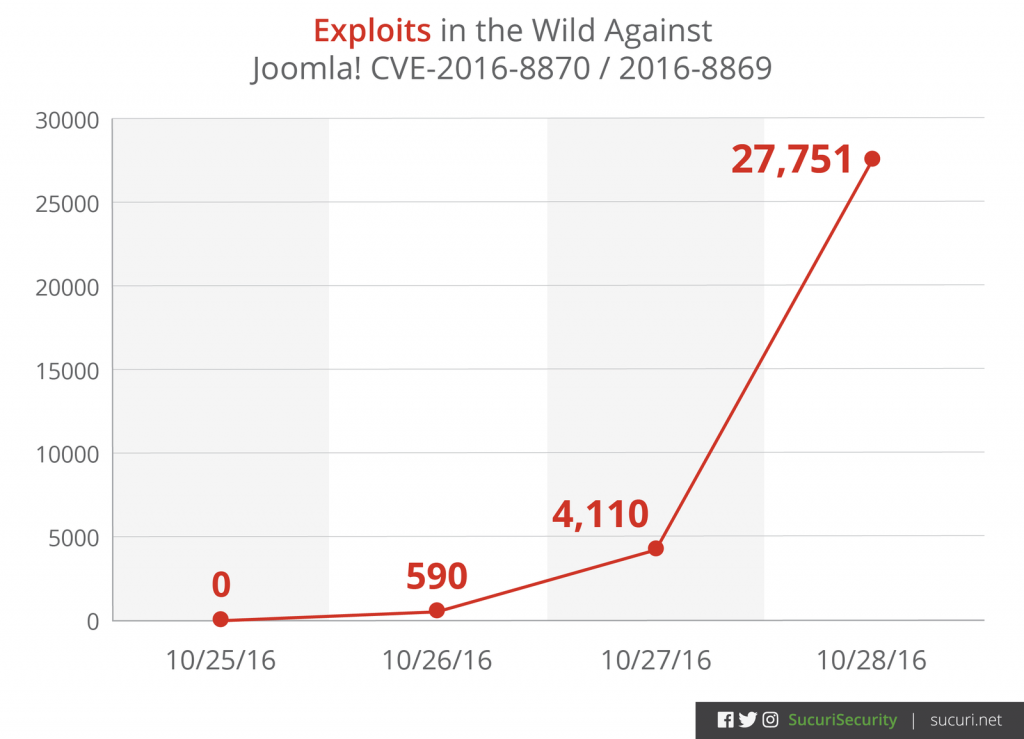

L’aumento esponenziale di attacchi nei confronti dei siti creati con Joomla è davvero impressionante.

Nelle ore successive gli attacchi sono diventati numerosissimi. Sucuri, attraverso i suoi strumenti di monitoraggio, ne ha registrati più di 27.000.

Il dato, però, si riferisce solo ai siti che la società di sicurezza è in grado di monitorare e, di conseguenza, è presumibile che il numero di attacchi sia decisamente superiore.

Secondo i ricercatori di Sucuri, è ragionevole dare per scontato che qualsiasi sito che non abbia implementato l’aggiornamento in tempi rapidi sia stato compromesso.

Il suggerimento per gli amministratori (oltre ad aggiornare il software il prima possibile) è di controllare i log di sistema confrontandoli con gli indirizzi IP riportati e con il comando task=user.register. La loro presenza nei log è un indizio di una possibile compromissione.

Articoli correlati

-

CISA aggiunge sei bug al catalogo di...

CISA aggiunge sei bug al catalogo di...Gen 10, 2024 0

-

Attenzione a PHP: dal 2019 il 60% dei...

Attenzione a PHP: dal 2019 il 60% dei...Ott 17, 2018 0

-

Brain Food: più di 5.000 siti...

Brain Food: più di 5.000 siti...Mag 23, 2018 1

-

Ancora SQL Injection in Joomla....

Ancora SQL Injection in Joomla....Mar 15, 2018 0

Altro in questa categoria

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

È stato creato un worm gestito...

È stato creato un worm gestito...Apr 23, 2024 0

-

CERT-AGID 13 – 19 aprile 2024: ben 29...

CERT-AGID 13 – 19 aprile 2024: ben 29...Apr 22, 2024 0

-

MITRE colpita da un breach a opera di...

MITRE colpita da un breach a opera di...Apr 22, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Cosa tiene un CISO sveglio la notte?

Cosa tiene un CISO sveglio la notte?Apr 12, 2024 0

Al Google Next ’24 abbiamo assistito a un interessante...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,... -

MITRE colpita da un breach a opera di gruppo nation-state

MITRE colpita da un breach a opera di gruppo nation-stateApr 22, 2024 0

I cyber attacchi moderni riescono a colpire anche le... -

Una vulnerabilità critica di Forminator colpisce più di...

Una vulnerabilità critica di Forminator colpisce più di...Apr 22, 2024 0

Il JPCERT Coordination Center, l’organizzazione...