Aggiornamenti recenti Aprile 18th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’IA generativa complica la gestione sicura delle applicazioni SaaS

- In aumento gli attacchi brute-force a VPN e servizi SSH

- Microsoft Copilot for Security è ora disponibile per le aziende italiane

- Una vulnerabilità di PuTTY permette di ottenere la chiave privata dell’utente

- LockBit: scoperta una nuova variante in grado di auto-propagarsi

Toast message su Android: attenzione a cosa premiamo sullo schermo

Set 11, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

I pirati informatici possono usare i messaggi “toast” per ingannarci e ottenere permessi che non concederemmo mai alle loro app.

Non solo tecniche sofisticate per violare il sistema operativo attraverso exploit zero-day e attacchi che sfruttano le falle del sistema operativo: il diluvio di malware e app malevole per Android è dovuto anche a tecniche molto più “artigianali” che consentono ai pirati di ottenere l’accesso ai nostri dati attraverso trucchi relativamente banali.

Uno di questi è stato illustrato da alcuni ricercatori di Palo Alto Networks in un report che ne illustra in dettaglio le caratteristiche.

Cong Zheng, Wenjun Hu, Xiao Zhang e Zhi Xu hanno acceso I riflettori in particolare sulla possibilità che I cyber-criminali sfruttino una nuova tecnica di overlay.

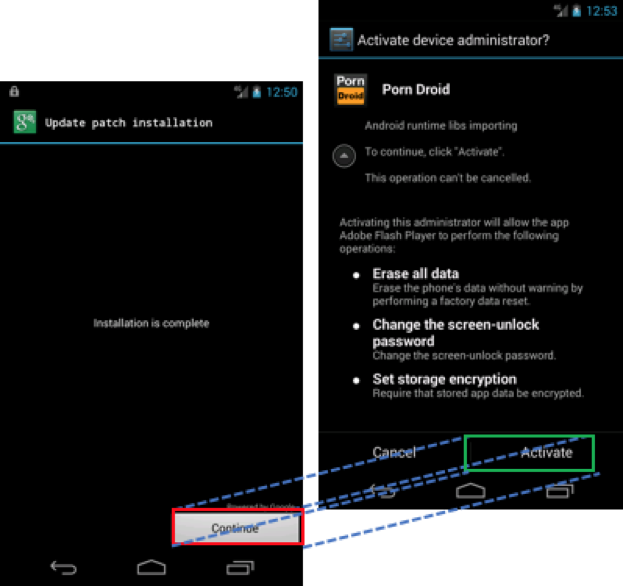

L’overlay è quel sistema che consente a un’app di visualizzare immagini e messaggi sovrapponendoli ad altre app, consentendo così ai pirati di ingannare le potenziali vittime e indurle a premere un comando quando pensano di selezionarle un altro.

Di solito questa tecnica è utilizzata dai pirati informatici per fare in modo che gli utenti concedano alle loro app permessi che gli consentono di accedere a informazioni riservate o a ottenere i permessi di amministratore.

A sinistra quello che vediamo. A destra la realtà: premendo “continua” si accetta di dare nuovi permessi all’app.

Google, negli ultimi mesi, ha notevolmente limitato la possibilità di utilizzare l’overlay, introducendo una serie di permessi anche per questa funzione.

Secondo i ricercatori di Palo Alto Networks, però, c’è ancora uno strumento di Android che consentirebbe di sfruttare questa tecnica. SI tratta dei cosiddetti toast message, quelli che compaiono sullo schermo e di solito svaniscono dopo poco tempo e che hanno la funzione di notificare operazioni in corso.

In un video che è possibile visualizzare sulla pagina Web che contiene i dettagli della vulnerabilità si vede per esempio, come sia possibile usare questa tecnica per fare in modo che l’utente conceda dei nuovi permessi a un’app.

Stando a quanto riportano i ricercatori, la possibilità di utilizzare questa tecnica è stata eliminata nell’ultima versione di Android (8.0 Oreo) ma tutte le versioni precedenti sarebbero vulnerabili.

Il consiglio, quindi, è quello di aggiornare immediatamente il sistema del nostro dispositivo (se possibile) e adottare qualche accorgimento di buon senso. Per esempio non installare sul telefono app di provenienza non verificata (e già questo farebbe molto) e fare attenzione quando ci troviamo di fronte richieste di permessi “sospetti”.

Articoli correlati

-

LockBit: scoperta una nuova variante in...

LockBit: scoperta una nuova variante in...Apr 16, 2024 0

-

CERT-AGID 106 – 12 Aprile 2024: il...

CERT-AGID 106 – 12 Aprile 2024: il...Apr 15, 2024 0

-

TA547 ha usato l’IA per generare...

TA547 ha usato l’IA per generare...Apr 11, 2024 0

-

Decine di canali YouTube distribuivano...

Decine di canali YouTube distribuivano...Apr 09, 2024 0

Altro in questa categoria

-

L’IA generativa complica la...

L’IA generativa complica la...Apr 18, 2024 0

-

In aumento gli attacchi brute-force a...

In aumento gli attacchi brute-force a...Apr 18, 2024 0

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Una vulnerabilità di PuTTY permette di...

Una vulnerabilità di PuTTY permette di...Apr 17, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del... -

Il protocollo RDP è ancora un grosso problema di sicurezza...

Il protocollo RDP è ancora un grosso problema di sicurezza...Apr 11, 2024 0

Secondo l’ultimo report di Sophos, “It’s Oh...

Minacce recenti

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Nuovi attacchi sfruttano la condivisione dei documenti per rubare le credenziali utente

Gli utenti sono preoccupati per la propria sicurezza online, ma hanno molti punti deboli

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

In aumento gli attacchi brute-force a VPN e servizi SSH

In aumento gli attacchi brute-force a VPN e servizi SSHApr 18, 2024 0

I ricercatori di Cisco Talos hanno individuato un... -

Microsoft Copilot for Security è ora disponibile per le...

Microsoft Copilot for Security è ora disponibile per le...Apr 17, 2024 0

“In un contesto di crescente fragilità, gli sforzi di... -

Una vulnerabilità di PuTTY permette di ottenere la chiave...

Una vulnerabilità di PuTTY permette di ottenere la chiave...Apr 17, 2024 0

I mantainer di PuTTY, il client open-source di SSH e... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il...