Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Attacchi ai database: ora è il turno di Hadoop

Giu 05, 2017 Marco Schiaffino Attacchi, Gestione dati, Intrusione, News, RSS, Vulnerabilità 0

I pirati informatici starebbero mettendo nel mirino il framework open source. A rischio migliaia di server esposti su Internet che conterrebbero 5.000 TB di dati.

Misure di sicurezza insufficienti e una scarsa propensione da parte degli amministratori IT a installare gli aggiornamenti di sicurezza. Sono questi gli ingredienti che permettono ai pirati informatici di prendere di mira i database per rubare informazioni o portare attacchi ransomware.

Nel recente passato abbiamo assistito ad attacchi di questo genere che hanno preso di mira le piattaforme Mongo DB ed ElastiSearch. Ora le preoccupazioni degli esperti di sicurezza si concentrano su Hadoop, uno dei framework open source più usati nella gestione dei Big Data.

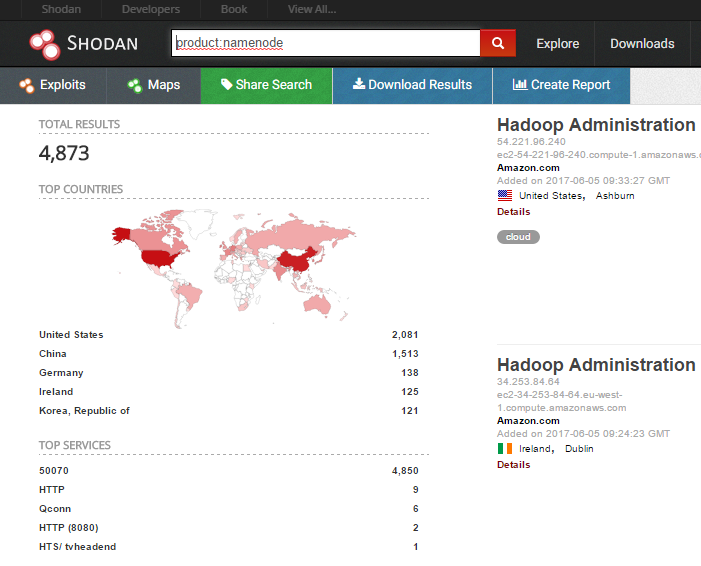

A lanciare l’allarme è John Matherly di Shodan, che in un post sul blog del sito mette in evidenza il rischio che Hadoop sia preso di mira dai cyber-criminali come è accaduto in passato con le altre piattaforme.

Il numero di server Hadoop vulnerabili da attacchi, secondo quanto riportato da Matherly, non sarebbe elevatissimo (poco meno di 5.000) ma conterrebbero una quantità di dati impressionanti: la bellezza di 5.000 terabyte.

Migliaia di database esposti su Internet aspettano che qualcuno vi acceda per rubare i dati. E sì che basterebbe impostare in maniera diversa i server…

L’analisi eseguita con Shodan mette in evidenza che la maggior parte dei server raggiungibili via Internet si trovano negli Stati Uniti (2.081) e in Cina (1.513). Di questi, più di 200 sarebbero già stati compromessi e altri seguirebbero.

Nel suo post, infatti, Matherly parla di 207 cluster Hadoop, ma eseguendo una ricerca su Shodan al momento della redazione di questo articolo, ne abbiamo trovati già 219.

Le modalità di attacco sarebbero sempre le stesse: i pirati accedono al database sfruttando vulnerabilità note e sottraggono tutti i dati chiedendo poi al legittimo proprietario un riscatto per restituire il database.

Secondo Matherly, nonostante il fenomeno dei “rapimenti” di database sia calato rispetto all’inizio dell’anno, i cyber-criminali che vi si dedicano sono ancora attivi e chi non prende le necessarie contromisure è destinato a finirne vittima. Insomma: il punto non è “se”. È solo “quando”..

Articoli correlati

-

Attacco Meow fa strage di database...

Attacco Meow fa strage di database...Lug 23, 2020 0

-

VPN (in)sicure: i dati degli utenti su...

VPN (in)sicure: i dati degli utenti su...Lug 20, 2020 0

-

Database ElasticSearch (ancora) nel...

Database ElasticSearch (ancora) nel...Giu 15, 2020 0

-

Microsoft lascia online server aperti...

Microsoft lascia online server aperti...Gen 22, 2020 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...