Aggiornamenti recenti Aprile 8th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

Diffidate dalle URL abbreviate. Il caso Clinton insegna

Nov 07, 2016 Marco Schiaffino Leaks, News, RSS, Vulnerabilità 0

L’attacco che ha compromesso il computer del collaboratore di Hillary Clinton ha sfruttato una URL abbreviata. Per accorgersi del tranello sarebbe bastato poco.

A poche ore dall’avvio delle elezioni presidenziali negli USA, i timori dei sostenitori di Hillary Clinton sono ancora concentrati sulla vicenda delle email sottratte al suo collaboratore John Podesta.

Migliaia di messaggi di posta elettronica, il cui contenuto è stato consegnato da “ignoti” a Wikileaks proprio nelle settimane precedenti alle elezioni presidenziali, mettendo in grande imbarazzo l’entourage della Clinton.

Stando a quanto dichiarato dallo stesso John Podesta, le email sarebbero state sottratte in seguito a un attacco al suo computer che risalirebbe a marzo di quest’anno. Nei giorni scorsi, il politico dello staff Clinton ha reso pubblica l’email che lo ha fatto cadere in trappola.

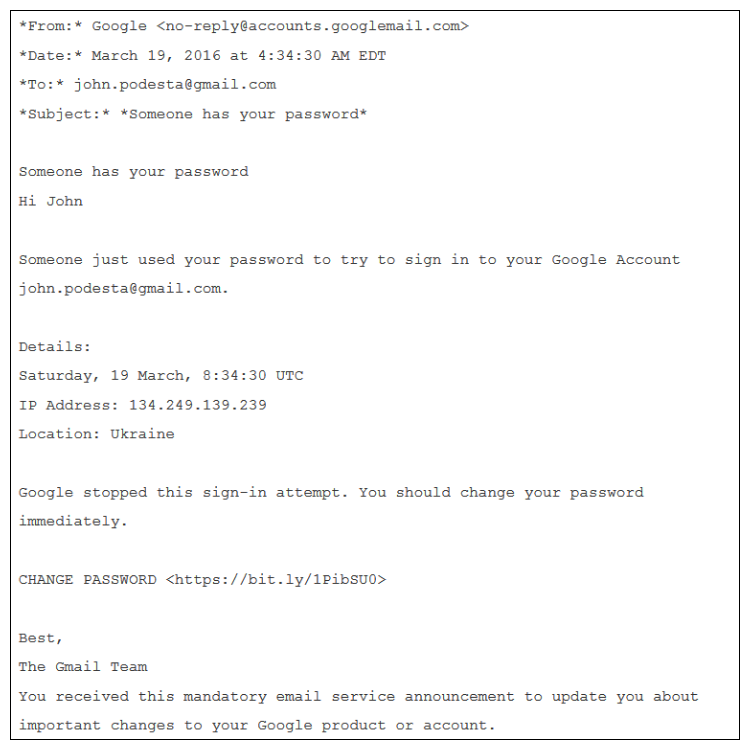

L’email che avrebbe indotto John Podesta a fare il fatidico clic che ha messo in imbarazzo tutto lo staff di Hillary Clinton.

Come fa notare Sean Sullivan di F-Secure, Podesta è caduto in un tranello piuttosto puerile. Il messaggio a cui ha abboccato è un classico esempio di phishing, spacciato per un avviso di sicurezza di Google, in cui si invitava Podesta a cambiare la sua password in seguito a un tentativo di intrusione.

Naturalmente il messaggio era falso e se John Podesta (o uno dei suoi collaboratori) avesse avuto un minimo di accortezza, avrebbe immediatamente sentito puzza di bruciato nel vedere che il collegamento all’interno del messaggio era stato abbreviato con Bitly.

Spesso e volentieri gli attacchi dei pirati informatici sfruttano tecniche che si basano su stratagemmi tutto sommato banali, che dovrebbero essere individuati facilmente da chiunque abbia un minimo di conoscenza delle regole di sicurezza di base.

Una di queste è quella che suggerisce di non fare clic su un collegamento potenzialmente pericoloso, soprattutto se viene presentato sotto forma di un link abbreviato. L’uso di questi servizi, infatti, permette di nascondere l’indirizzo completo a cui punta il collegamento e impedire alla vittima di notare eventuali incongruenze.

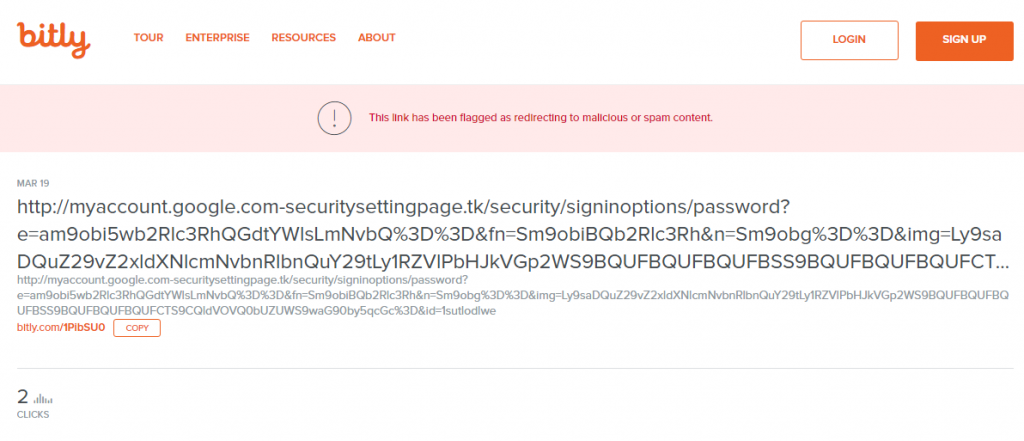

Tanto più che, fa notare sempre Sullivan, per verificare a quale indirizzo punti realmente l’URL abbreviata è sufficiente inserire un “+” alla fine del collegamento.

Aggiungendo un “+” all’URL abbreviata è possibile vedere il link a cui punta senza aprirlo.

Se Podesta (o qualcuno del suo staff) lo avesse fatto, avrebbe notato che il link faceva riferimento a un sito con dominio TK, appartenente alle isole Tokelau (3 atolli nel pacifico vicino alla Nuova Zelanda) e particolarmente apprezzato da chi vuole mettere online un sito senza spendere un euro. La registrazione dei domini .TK, infatti, è gratuita.

Non è chiaro se Podesta abbia fornito la sua password abboccando alla richiesta di modificarla o sia stato invece attaccato da un malware presente sulla pagina in questione. Quello che è certo è che sarebbe bastato un minimo di buon senso per non cadere nel tranello.

Articoli correlati

-

Oltre il 90% dei Microsoft Exchange...

Oltre il 90% dei Microsoft Exchange...Gen 24, 2025 0

-

Giro di vite negli Usa contro gli...

Giro di vite negli Usa contro gli...Apr 05, 2023 0

-

L’esercito U.S.A. monitora il...

L’esercito U.S.A. monitora il...Ott 09, 2022 0

-

Dogane USA raccolgono dati dai...

Dogane USA raccolgono dati dai...Set 20, 2022 0

Altro in questa categoria

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

-

APT28 colpisce i router per dirottare...

APT28 colpisce i router per dirottare...Apr 07, 2026 0

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha...