Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Gli attacchi DDoS prendono di mira anche l’Italia

Nov 07, 2016 Marco Schiaffino Attacchi, Hacking, News, RSS, Scenario 0

Nel terzo quarto del 2016 Kaspersky ha registrato un aumento di attività dei cyber-criminali. Cambiano anche le tecniche di attacco, sempre più evolute.

L’ondata di attacchi DDoS che sta colpendo Internet ha preso slancio dopo che ai primi di ottobre è stato rilasciato pubblicamente il codice del worm Mirai, che ha permesso a chiunque di sfruttare le vulnerabilità dei dispositivi IoT per creare botnet di dimensioni un tempo impensabili e utilizzarle per portare gli attacchi.

Stando ai dati registrati da Kaspersky, però, Mirai ha rappresentato solo un fattore di accelerazione di un fenomeno già in crescita. I dati relativi al Q3 del 2016 (luglio-agosto settembre) indicano già un’evoluzione preoccupante degli attacchi DDoS.

L’indagine di Kirill Ilganaev, basata sulle informazioni raccolte attraverso il Kaspersky DDoS Intelligence, evidenzia infatti come l’attività delle botnet dedicate al DDoS fosse già aumentata in quel periodo.

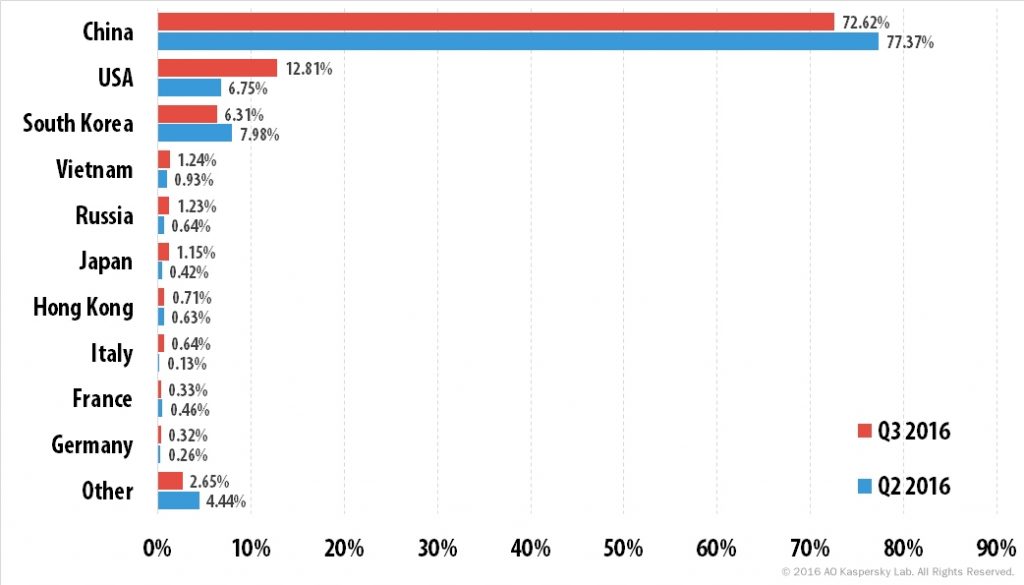

A cambiare, però, è stata anche la distribuzione geografica delle vittime degli attacchi. A una considerevole diminuzione di episodi in Cina e Sud Corea è infatti corrisposta, secondo Kaspersky, un aumento di attività che hanno preso di mira Giappone, Stati Uniti e Russia.

I pirati, inoltre, hanno cominciato a prendere di mira paesi che fino alla metà di quest’anno erano stati pressoché ignorati dal fenomen, come Francia, Germania e Italia.

Anche se rappresenta un bersaglio “minore” rispetto ad altri, il nostro paese è entrato nella Top Ten delle nazioni prese di mira dagli attacchi.

Per quanto riguarda e tecniche utilizzate, lo studio mette in luce un cambio di strategia da parte dei pirati, che ricorrono sempre più spesso agli attacchi SYN-DDoS (81% di quelli registrati) rispetto a quelli TCP-DDoS e ICMP-DDoS.

Il cosiddetto “effetto Mirai”, cioè l’uso di dispositivi IoT basati su Linux, è comunque già visibile anche nei dati riguardanti il periodo precedente al rilascio pubblico del codice del worm. Secondo Kaspersky, infatti, il 79% degli attacchi DDoS proverrebbe proprio da dispositivi di questo tipo.

Kirill Ilganaev, nella relazione di accompagnamento allo studio, mette però in luce un altro fenomeno: l’aumento di attacchi “intelligenti”, che sfruttano collegamenti crittografati e prendono di mira elementi particolarmente vulnerabili dei siti (come i moduli di ricerca) per massimizzare il danno.

“Questo metodo è sempre più diffuso perché gli attacchi di amplificazione stanno diventando più complicati e inefficaci per i cyber criminali: il numero di server vulnerabili sta diminuendo e le soluzioni di sicurezza hanno imparato a identificare facilmente e filtrare la maggior parte degli attacchi di amplificazione” spiega Ilganaev.

“Inoltre, Internet si sta assistendo alla migrazione dal classico HTTP a interazioni crittografate tra utenti e risorse web. Tutto questo suggerisce che il numero di attacchi basati sulla crittografia crescerà e di conseguenza gli sviluppatori devono immediatamente iniziare a rivedere le proprie misure di protezione DDoS, così come i proprietari di risorse web devono avere un approccio responsabile nella scelta delle soluzioni di sicurezza”.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Impressionate! Un attacco DDoS da quasi...

Impressionate! Un attacco DDoS da quasi...Nov 18, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...