Aggiornamenti recenti Aprile 8th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

Sistemi di controllo industriali esposti e vulnerabili

Lug 12, 2016 Marco Schiaffino Approfondimenti, Scenario, Tecnologia, Vulnerabilità 0

Il 91% dei sistemi informatici che controllano centrali elettriche, industrie e infrastrutture critiche sono esposti ad attacchi informatici. Solo in Italia ci sono più di 1.000 sistemi accessibili...Jigsaw non è più una minaccia, ma continua a mietere vittime

Lug 12, 2016 Marco Schiaffino In evidenza, Malware, Minacce, News, Ransomware 0

Il ransomware ha un sistema di crittografia facilmente aggirabile e ora i ricercatori di CheckPoint hanno trovato anche il modo di eliminarlo simulando un falso pagamento del riscatto. La tecnica...Operazione Patchwork: lo spionaggio con software riciclato

Lug 08, 2016 Marco Schiaffino Approfondimenti, Apt, Campagne malware, Malware, Minacce, Minacce, Trojan 0

Una campagna di spionaggio informatico ha colpito enti governativi e militari nel sud-est asiatico. Più di 2.500 computer compromessi usando software di spionaggio arrabattato qua e là sul Web. Se...Siemens corregge due falle nei sistemi SICAM PAS

Lug 07, 2016 Marco Schiaffino Intrusione, News, Vulnerabilità 0

Le vulnerabilità avrebbero consentito a un qualsiasi utente di risalire alla password per l’accesso a funzioni e servizi riservati. A rischio, in particolare, i sistemi di gestione delle centrali...Malware per Mac punta a rubare le credenziali degli utenti

Lug 07, 2016 Marco Schiaffino Malware, Minacce, Minacce, News, Trojan 0

Il trojan comunica con un server C&C attraverso il circuito Tor ed è programmato per rubare le credenziali contenute nell’Apple Keychain delle vittime. Si chiama Keydnap e mette in atto...10 milioni di dispositivi Android colpiti da HummingBad

Lug 07, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Secondo un report di CheckPoint, il malware avrebbe raggiunto una diffusione mai vista prima. Dietro alla campagna di distribuzione un gruppo di cyber-criminali cinesi che si garantisce 300.000...Le dogane USA vogliono controllare i profili social per individuare i terroristi

Lug 05, 2016 Marco Schiaffino News, Privacy 0

La proposta prevede che i cittadini stranieri, al momento della richiesta del visto, forniscano i dati dei loro account sui social network per consentire verifiche più approfondite. Come se i...Il re dei trojan per Android incassa 500.000 $ al giorno

Lug 05, 2016 Marco Schiaffino In evidenza, Minacce, News, Trojan 0

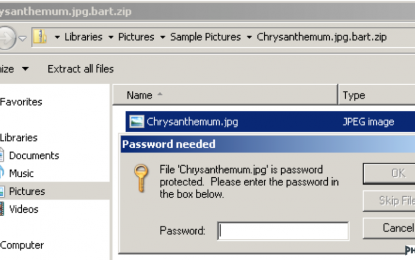

È comparso alla fine dell’aprile scorso e, da quel momento, Hummer si è diffuso a macchia d’olio arrivando a infettare 1,2 milioni di dispositivi Android nel mondo. Il paese maggiormente preso...Semplice ed efficace: il ransomware Bart sfrutta il formato ZIP

Lug 04, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware 0

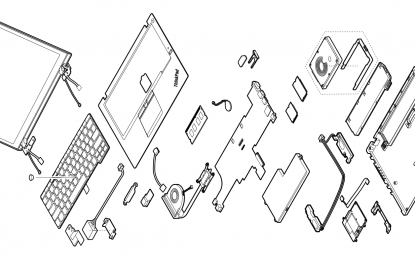

La partita a scacchi tra autori di ransomware ed esperti di sicurezza continua. L’ultima mossa dei cyber-criminali è un fulgido esempio di ottimizzazione degli sforzi. In un colpo solo, infatti, i...Sorpresa: trovata una vulnerabilità nel BIOS dei PC Lenovo

Lug 04, 2016 Marco Schiaffino News, Prodotto, Vulnerabilità 0

La presenza di una falla a livello del BIOS dei propri prodotti non è esattamente il tipo di notizia che un esperto di sicurezza di Lenovo avrebbe voluto trovare sul Web. Purtroppo, però, non tutti...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha...