Aggiornamenti recenti Aprile 1st, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Vertex AI e il rischio dei “double agent” AI

- Vibecoding: l’AI accelera lo sviluppo ma moltiplica i rischi

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

Protezione dell’azienda da APT e attacchi mirati

Lug 27, 2016 Marco Schiaffino 0

Cambio di strategia

Ma come contrastare questo tipo di attacchi? L’unica possibile risposta è quella di adottare un approccio “adattivo”. “Per sviluppare le nostre tecnologie di contrasto agli attacchi mirati teniamo conto per prima cosa del ciclo in cui si sviluppa l’attacco”. I ricercatori Kaspersky hanno messo a fuoco 4 fasi distinte in cui scomporre idealmente un attacco mirato.

La prima è la raccolta di informazioni sul bersaglio. Nella logica di un attacco mirato, il pirata non punta direttamente al bersaglio grosso, ma cerca di acquisire per prima cosa un accesso al network. Per questo cerca di farsi un’idea della sua struttura. Spesso le informazioni sono disponibili pubblicamente e per ottenerle basta qualche ricerca su Google o su motori di ricerca specializzati come Shodan.

La seconda prevede l’infiltrazione nella rete. A questo scopo, il cyber-criminale prende di mira l’anello debole della catena, che di solito è un dispositivo particolarmente vulnerabile esposto su Internet o (più spesso) un qualsiasi utente all’interno dell’azienda.

Nel secondo caso, lo strumento più efficace per mettere a segno il colpo è l’ingegneria sociale, che in tempi di social network e bulimia di condivisioni offre fin troppe opportunità.

Una volta selezionati uno o più bersagli, l’attaccante non deve fare altro che spendere un po’ del suo tempo nello studio delle potenziali vittime, individuano per esempio interessi e hobby che gli consentano di predisporre un attacco efficace tramite spear phishing. Le probabilità di successo, con una preparazione adeguata, sono elevatissime.

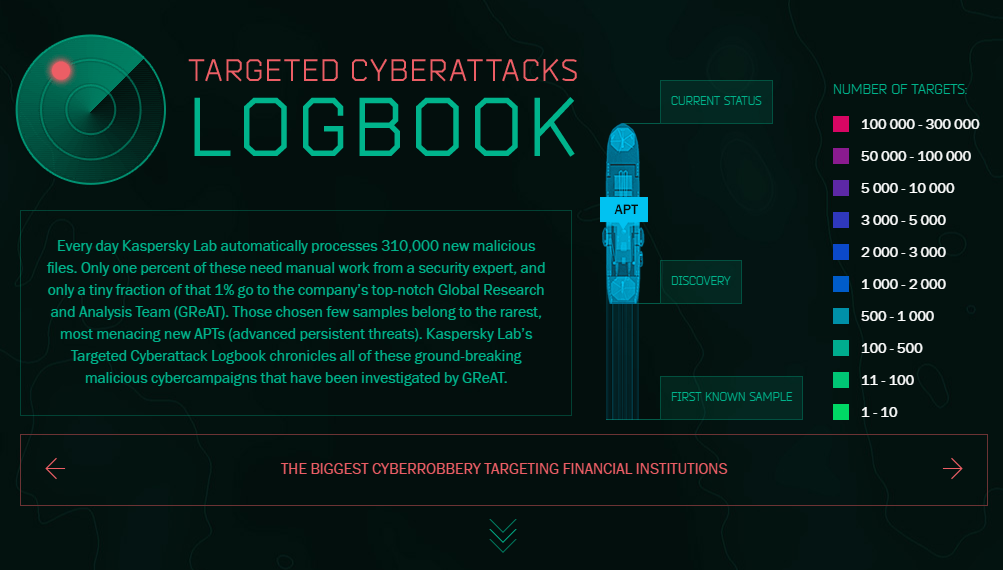

Lo sviluppo di APT sempre più complessi richiede contromisure specifiche. Kaspersky ha scelto di affidarne lo studio a un team dedicato.

Ottenuto l’accesso, il pirata può utilizzare ulteriore malware per ottenere informazioni utili, sottrarre le credenziali della vittima e preparare così la mossa successiva.

La terza fase è quella del cosiddetto “movimento laterale”, ovvero l’analisi delle risorse disponibili nella rete e la compromissione di quelle che possono risultare più interessanti. Il tutto viene portato avanti con la massima cautela, per evitare di mettere in allarme gli amministratori IT che ne gestiscono la sicurezza.

Le tecniche di attacco vengono scelte con cura a seconda delle caratteristiche del bersaglio, selezionando gli exploit più efficaci e i malware più adatti per portare a termine l’operazione di infiltrazione.

La quarta e ultima fase è quella dell’estrazione dei dati. Anche in questo, il modus operandi si ispira alla massima prudenza. In quest’ottica, i pirati cercano di evitare di suscitare sospetti, per esempio avendo cura di non trasmettere una mole eccessiva di dati in tempi brevi.

L’obiettivo, infatti, non è quello di fare il colpo e darsi alla fuga, ma la presenza nei sistemi il più a lungo possibile. “Spesso i pirati, una volta ottenuto l’accesso alle risorse che gli interessano, costruiscono altri canali di penetrazione per garantirsi una seconda chance nel caso in cui quella principale fosse individuata e bloccata” conferma Vinucci.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

Altro in questa categoria

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

-

Vibecoding: l’AI accelera lo sviluppo...

Vibecoding: l’AI accelera lo sviluppo...Mar 31, 2026 0

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,...