Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Protezione dell’azienda da APT e attacchi mirati

Lug 27, 2016 Marco Schiaffino 0

Gli attacchi mirati utilizzano strategie e strumenti che i sistemi di protezione convenzionali non sono in grado di bloccare. Per difendere le infrastrutture di rete, quindi, è necessario cambiare prospettiva e puntare tutto sulla rilevazione tempestiva degli attacchi.

C’erano una volta i malware: semplici, distribuiti tramite campagne di spam e facilmente individuabili con il sistema delle definizioni o dell’analisi euristica. Per i responsabili della sicurezza in azienda, a quei tempi, la vita era (relativamente) semplice e si riduceva a un attento controllo del perimetro, associato a una rigida policy di aggiornamenti e manutenzione degli endpoint protetti tramite l’antivirus.

Nel 99% dei casi, infatti, il pericolo per le aziende arrivava da malware generici, pensati per colpire utenti domestici. La minaccia arrivava da virus, worm e trojan progettati per diffondersi in maniera indiscriminata sul Web e pensati per danneggiare il sistema o sottrarre dati piuttosto comuni (credenziali di accesso alle caselle email o dati finanziari) attraverso procedure predefinite.

Minacce tutto sommato prevedibili e facili da individuare. Insomma: la complessità nella gestione di un’infrastruttura aziendale era rappresentata solo dal fatto di dover gestire un gran numero di macchine collegate in rete locale e servizi (database gestionali, siti Internet e Intranet) che in caso di infezione avrebbero potuto subire blocchi o perdite di dati.

Tutto è cambiato da quando le aziende sono diventate un obiettivo specifico del cyber-spionaggio. Il cambio di strategia dei pirati, infatti, rende obsoleti i sistemi di protezione che siamo abituati a utilizzare e pongono una serie di problemi ai quali è necessario rispondere in maniera del tutto diversa.

Il primo aspetto di cui bisogna tenere conto è che gli avversari che ci troviamo di fronte hanno caratteristiche diverse rispetto al profilo “classico” del pirata informatico. Non si tratta più di programmatori indipendenti o geniali smanettoni che si divertono a violare qualche rete per gusto personale.

Sempre più spesso si tratta di gruppi criminali organizzati o di professionisti che si mettono al servizio del miglior offerente per colpire un obiettivo ben definito.

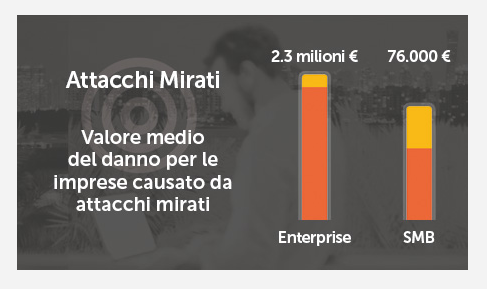

Gli attacchi mirati comportano danni notevolmente superiori rispetto ai “semplici” malware di vecchia generazione.

La prima conseguenza di questo nuovo scenario è lo sviluppo di APT (Advanced Persistent Threat) sempre più complessi ed evoluti, che puntano a insediarsi all’interno del network e che consentono ai pirati informatici di muoversi in maniera laterale nella rete per raggiungere i loro obiettivi.

Spesso si tratta di software realizzati ad hoc, o versioni di malware modificati in modo da non essere individuabili. In aggiunta a ciò, è cambiato anche il tipo di ambiente che gli amministratori IT si trovano a gestire.

Il classico network composto da client e server collegati in rete è stato sostituito da strutture più complesse, in cui convivono servizi online, magari basati su cloud, e una quantità impressionante di dispositivi mobili personali che rappresentano un ulteriore elemento di complessità nella gestione della sicurezza.

Tutti questi fattori rendono le cose estremamente più complicate e permettono ai pirati un’agibilità che un tempo non avevano. A confermarlo è Gianfranco Vinucci, head of pre sales Kaspersky Lab Italia.

“L’uso di APT e l’estrema complessità delle infrastrutture informatiche consente agli attaccanti di infiltrarsi e agire indisturbati per lunghi periodi di tempo” spiega Vinucci. “Secondo le nostre statistiche, le aziende si accorgono di essere soggette a un attacco dopo una media di 214 giorni dall’intrusione”.

Insomma: considerando le condizioni e gli strumenti a disposizione dei criminali informatici, il problema non è più “se” un’azienda subirà un attacco, ma solo “quando”.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Altro in questa categoria

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...