Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

News

Il software degli hacker di Cellebrite rilasciato sul Web

Ott 26, 2016 Marco Schiaffino Leaks, News, Privacy 0

Un rivenditore ha reso disponibile sul Web il firmware dei suoi dispositivi venduti a a polizia e servizi segreti per accedere ai telefoni bloccati. Un clamoroso leak potrebbe costare caro a...Drammer: la prima vulnerabilità hardware per Android

Ott 25, 2016 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La falla si annida nelle memorie DRAM. Sfruttandola è possibile ottenere privilegi di root sul dispositivo. Gli sviluppatori Android: “a novembre una patch per mitigare il bug”. Si tratta della...Helsinki: a scuola di sicurezza con F-Secure

Ott 25, 2016 Marco Schiaffino News, RSS, Scenario, Tecnologia 0

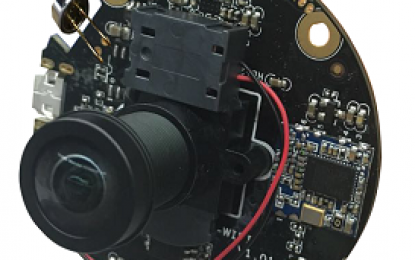

L’iniziativa all’interno del progetto “Open University”. Corsi di sicurezza di base aperti a tutti e gratuiti a partire da oggi. L’abbiamo sentito dire centinaia di volte: la prima forma di...Botnet Mirai: produttore cinese richiama i prodotti vulnerabili

Ott 25, 2016 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

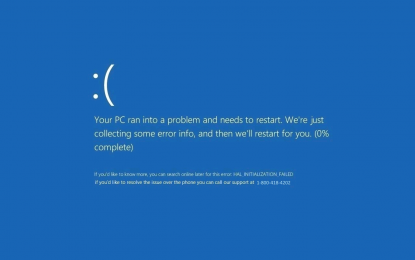

XiongMai ha annunciato il richiamo dei suoi prodotti in seguito al coinvolgimento nell’attacco DDoS che venerdì scorso ha sfruttato migliaia di dispositivi IoT. Dopo il terremoto provocato...Schermata blu e numero verde Microsoft. Ma è una truffa

Ott 25, 2016 Marco Schiaffino Malware, Minacce, News, RSS, Social engineering 0

Hicurdismos è un falso antivirus comparso sul Web nelle scorse settimane. Il malware visualizza una schermata blu che riporta un numero telefonico per contattare il supporto tecnico. All’altro...Radioactive Mouse: attacco via radio al PC da un chilometro

Ott 24, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

L’attacco sfrutta i collegamenti non protetti di mouse e tastiere wireless. Con l’uso di un’antenna è possibile colpire anche a grande distanza. Non è la prima volta che i set di tastiera e...Password a 6 cifre, ma l’iPhone 6s viene violato in 2 ore

Ott 24, 2016 Marco Schiaffino Attacchi, News, Privacy, RSS, Vulnerabilità 0

Il telefono è stato rubato nel corso di una rapina. Il ladro è riuscito ad accedervi nonostante la password e la protezione con impronta digitale. Subire una rapina è già una brutta avventura, ma...Bucare Whatsapp e Telegram con la segreteria telefonica

Ott 24, 2016 Marco Schiaffino In evidenza, News, Privacy, Vulnerabilità 0

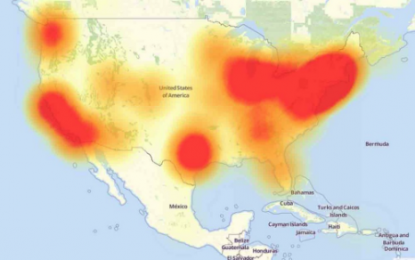

Una semplice tecnica permette di accedere a qualsiasi account. Basta conoscere il numero di telefono della vittima e usare la sua segreteria telefonica. Per garantire la riservatezza dei messaggi,...Attacco a Internet: New World Hacker rivendica il DDOS di venerdì

Ott 22, 2016 Giancarlo Calzetta Attacchi, News, RSS 2

Venerdì sera, un grande attacco DDOS condotto contro il DNS provider DYN ha messo al tappeto centinaia di siti negli USA. L’azione è stata rivendicata dal gruppo hacker “The New...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...