Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Il software degli hacker di Cellebrite rilasciato sul Web

Ott 26, 2016 Marco Schiaffino Leaks, News, Privacy 0

Un rivenditore ha reso disponibile sul Web il firmware dei suoi dispositivi venduti a a polizia e servizi segreti per accedere ai telefoni bloccati.

Un clamoroso leak potrebbe costare caro a Cellebrite, una società israeliana specializzata nella vendita di strumenti per l’informatica forense che consentono di accedere ai contenuti di dispositivi mobili bloccati.

Come si legge sul sito ufficiale dell’azienda, Cellebrite vende i suoi prodotti a forze di polizia e agenzie governative in tutto il mondo.

L’azienda, nei mesi scorsi, è assurta all’onore delle cronache nel corso della vicenda legata al crack dell’iPhone dell’attentatore di San Bernardino, quando alcuni rumors avrebbero identificato la società israeliana come il partner scelto dall’FBI per sbloccare il telefono dopo il rifiuto di Apple a collaborare con il bureau.

I prodotti di punta di Cellebrite si chiamano UFED (Universal Forensic Extraction Device) e sono dispositivi in grado di eseguire l’hacking di dispositivi bloccati e l’analisi dei contenuti, le cui caratteristiche sono ovviamente “top secret”.

Da qualche tempo, però, sembra che i firmware dei dispositivi e altro software sia stato messo liberamente a disposizione di tutti attraverso il Web.

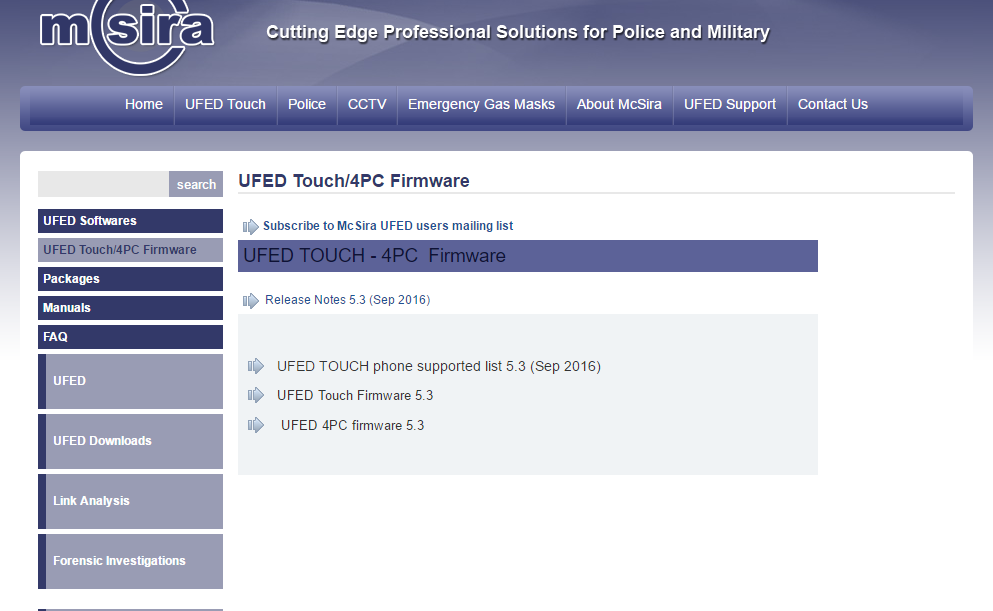

La responsabile di questo anomalo leak sarebbe un’azienda chiamata McSira Professional Solutions, un’azienda con sede a Bruxelles che, stando a quanto si legge sul suo sito, collabora con polizia, esercito e servizi di intelligence in Europa e “in altre parti del mondo”.

Tra le pagine del sito McSira c’è una pagina intera dedicata al download dei firmware per i dispositivi UDEF.

È proprio sulle pagine di McSira che sono comparsi i firmware dei dispositivi UFED di Cellebrite, oltre a una versione per PC chiamata UFED 4PC. I link potrebbero essere stati messi a disposizione dei clienti per aggiornare i loro prodotti, ma hanno consentito il download a chiunque.

Secondo quanto riportato da Motherboard, che ha potuto contattare una società di pubbliche relazioni collegata a Cellebrite, l’uso del software sarebbe comunque subordinato al possesso di una licenza.

Avere tra le mani il codice non permetterebbe quindi di usare gli strumenti di hacking utilizzati dalla società israeliana.

Nonostante ciò, il fatto che i firmware siano stati disponibili per il download potrebbe permettere ai ricercatori di risalire alle tecniche utilizzate dagli hacker di Cellebrite per superare i sistemi di protezione degli smartphone.

I dispositivi UFED prodotti da Cellebrite non sarebbero in grado di superare i sistemi di protezione dei più recenti iPhone (5C, 6 e 7), ma sarebbero comunque efficaci su molti altri dispositivi compresi i terminali Blackberry e numerosi modelli Android.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...