Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Malware

Il malware Valak si evolve: ora punta alle grandi aziende

Mag 28, 2020 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 0

Dopo mesi in cui lo hanno usato per diffondere altri malware, i suoi autori ne hanno modificato il codice per rubare informazioni sensibili. Potremmo chiamarla “evoluzione della specie”, ma nel...RagnarLocker: il ransomware usa VirtualBox per sfuggire all’antivirus

Mag 22, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La curiosa tecnica messa a punto dai pirati informatici sfrutta VirtualBox per rendere più difficile la rilevazione dell’attività di codifica dei file. Quando si pensa che non ci sia più nulla...Attacchi di phishing con un trojan “legale”

Mag 20, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, Phishing, RSS 0

La campagna di phishing sfrutta l’emergenza Covid-19 per distribuire NetSupport Manager, un software di controllo remoto. Come prendere il controllo di un computer riducendo al minimo le...Cyber guerriglia incrociata tra Israele e Iran

Mag 19, 2020 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 0

I servizi segreti di Tel Aviv hanno messo K.O. i sistemi di un porto commerciale iraniano come rappresaglia a un precedente cyber-attacco di Teheran. I fatti risalgono al 9 maggio, ma la conferma...QNodeService: il trojan (quasi) invisibile agli antivirus

Mag 18, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

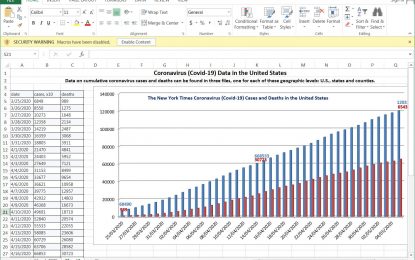

I suoi autori hanno usato un linguaggio di programmazione particolare per aggirare i controlli dei software di protezione. E ci sono quasi riusciti… Si chiama Node.js ed è un linguaggio di...Gli accessi a 43.000 server hackerati in vendita su MagBo

Mag 15, 2020 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Malware, News, RSS, Scenario 0

Sul negozio online i cyber criminali hanno messo in vendita le credenziali che consentono di accedervi. Coinvolti anche ospedali ed enti pubblici. Se esiste un settore che non vive nessun tipo di...Ramsey prende di mira i computer isolati dalla rete

Mag 14, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, Scenario 0

Gli autori del malware hanno creato una tecnica che gli permette di raggiungere i PC privi di connessione ed esfiltrare i dati quando possibile. In gergo viene chiamato “air gap” ed è...Nuova tecnica di attacco: lo skimmer è nascosto nell’icona favicon

Mag 07, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

I pirati hanno messo a punto uno stratagemma per introdurre codice malevolo in grado di rubare i dati delle carte di credito nei siti Web. Gli attacchi attraverso digital skimmer, i JavaScript che...Attacco a un server MDM per diffondere un malware per Android

Mag 04, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

L’azione mirata ha permesso ai pirati di prendere il controllo del sistema di Mobile Device Management e distribuire il trojan Cerberus. L’adozione di sistemi di Mobile Device Management (MDM)...Il ransomware Shade abbandona il campo. I pirati rilasciano le password

Apr 28, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

I cyber-criminali pubblicano più di 750.000 password per decodificare i file colpiti dal malware. Esperti al lavoro per sviluppare il tool di decrittazione. Dopo sei anni di (dis)onorevole...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...