Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Ramsey prende di mira i computer isolati dalla rete

Mag 14, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, Scenario 0

Gli autori del malware hanno creato una tecnica che gli permette di raggiungere i PC privi di connessione ed esfiltrare i dati quando possibile.

In gergo viene chiamato “air gap” ed è considerata la misura di prevenzione più efficace per proteggere un dispositivo da un potenziale attacco informatico. La traduzione della strategia è semplice: disconnettere i computer che contengono informazioni sensibili o (quando possibile) gestiscono servizi critici dalla rete aziendale.

In questo modo si riduce esponenzialmente il rischio che un pirata informatico possa compromettere le macchine in questione attraverso il cosiddetto “movimento laterale”, cioè l’attacco a catena da un computer all’altro all’interno della rete.

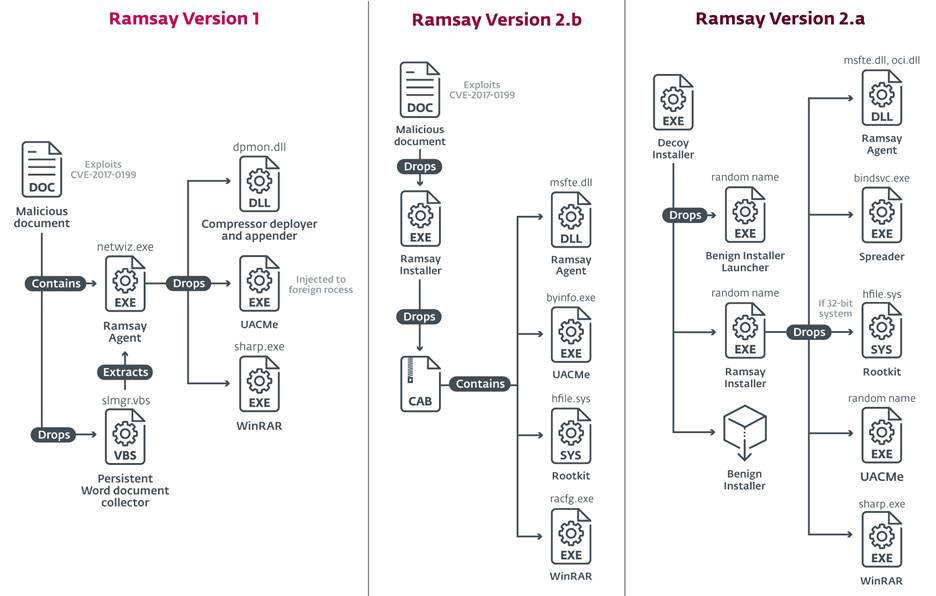

I pirati informatici che hanno creato Ramsey, però, hanno deciso di provare a superare questa forma di protezione dotando il loro malware di una serie di strumenti che gli permettono di essere efficace anche i una situazione in cui i loro bersagli sono stati isolati completamente dalla rete.

Come spiegano i ricercatori di ESET in un corposo report, il vettore di attacco scelto dai cyber criminali è l’uso delle memorie rimuovibili (chiavi USB e dischi esterni) che Ramsey sfrutta sia per diffondersi da una macchina all’altra, sia per esfiltrare i dati rubati.

Per quanto riguarda la diffusione, Ramsey sfrutta un classico schema che fa leva su una vulnerabilità di Word (CVE-2017-11882) per colpire il “paziente zero” all’interno della rete. Il malware poi inietta una copia del suo codice in tutti i file Portable Executable (PE) che riesce a raggiungere all’interno di unità di memoria rimuovibili.

La strategia, in pratica, conta sul fatto che prima o poi una delle unità di memoria venga collegata al computer isolato (d’altra parte questo è l’unico modo per scambiare dati con un PC protetto da air gap) permettendo così di infettarlo.

Lo stesso stratagemma viene utilizzato per l’esfiltrazione dei dati. Le informazioni ritenute sensibili (file in formato DOC, PDF e archivi ZIP) vengono memorizzate in una sezione nascosta dell’unità di memoria, in attesa che il malware con i dati rubati venga a “contatto” con un computer che ha accesso a Internet.

IL modulo dedicato all’esfiltrazione, spiegano i ricercatori, non è stato ancora individuato e analizzato a fondo. La logica riportata qui sopra, però, è l’ipotesi più credibile riguardo il suo possibile funzionamento.

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

ToddyCat ha sfruttato un bug di ESET...

ToddyCat ha sfruttato un bug di ESET...Apr 10, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...