Aggiornamenti recenti Marzo 4th, 2026 10:30 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Phishing OAuth: campagne contro enti pubblici sfruttano Microsoft

- Android: 129 vulnerabilità corrette, zero-day Qualcomm già sfruttata

- Una falla in Chrome sfrutta Gemini Live per scopi malevoli

- Paradosso ransomware, pagamenti in calo ma attacchi ai massimi storici

- Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Marco Schiaffino

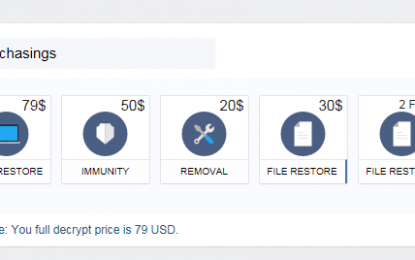

Ecco Spora, il ransomware con il riscatto su misura

Gen 18, 2017 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

Il malware “calibra” il riscatto in base al numero di file criptati e offre diverse opzioni di pagamento: dalla semplice rimozione al recupero completo dei dati. Non è la prima volta che...Olanda, sviluppatore e pirata: backdoor nei siti

Gen 17, 2017 Marco Schiaffino Gestione dati, Hacking, Intrusione, News, Privacy, RSS 0

Era specializzato nella realizzazione di siti di e-commerce, ma tra le pieghe del codice infilava una backdoor che gli consentiva di rubare le credenziali dei visitatori. Se tenere alla larga...Troppi componenti sensibili nelle app Android

Gen 17, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Molti sviluppatori inseriscono nel codice delle app le chiavi per accedere a servizi di terze parti. In molti casi, però, è possibile estrarle e usarle. L’interazione tra app e servizi diversi è...Un (quasi) bug in Whatsapp. Privacy a rischio?

Gen 17, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Il sistema di crittografia sul banco degli imputati. Più che di una vera vulnerabilità, però, si tratta di una scelta fatta dagli sviluppatori. La tempesta che si è abbattuta nei giorni scorsi su...Falle nei NAS QNAP: milioni di dispositivi a rischio hacking

Gen 17, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

I pirati possono ottenere privilegi di amministratore in remoto. Le vulnerabilità individuate da F-Secure, che le ha segnalate al produttore quasi un anno fa. L’ennesima vulnerabilità che...Hackerata Cellebrite: rubati 900 GB di dati

Gen 16, 2017 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Leaks, News, RSS 0

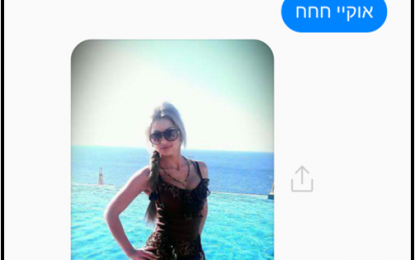

L’azienda israeliana è specializzata nello sviluppo di strumenti di informatica forense. Il leak svela clienti “scomodi” come Russia ed Emirati Arabi Uniti. Il primo caso è stato quello della...Israele: soldati hackerati da Hamas con un’app di video-chat

Gen 16, 2017 Marco Schiaffino Attacchi, Malware, News, RSS 0

Agenti di Hamas “abbordano” i militari fingendo di essere una giovane donna e li convincono a installare un’app contenente un malware. La si potrebbe definire cyber guerriglia ed è la versione...Gli Shadow Brokers si ritirano. Su Internet l’addio

Gen 13, 2017 Marco Schiaffino Hacking, In evidenza, Leaks, News, RSS 0

Il gruppo hacker decide di tornare nell’ombra dopo l’ennesimo tentativo di vendere gli strumenti di hacking dell’NSA di cui sono entrati in possesso. A sei mesi dalla loro comparsa, gli Shadow...Attacchi ai server ElasticSearch. Database “rapiti” dai pirati

Gen 13, 2017 Marco Schiaffino Attacchi, Emergenze, News, RSS, Vulnerabilità 0

I cyber criminali usano la stessa tecnica adottata nei giorni scorsi contro i server Mongo DB: i database vengono copiati, cancellati e sostituiti con la richiesta di riscatto. Un errore di...Tornano gli Shadow Brokers: in vendita altri tool dell’NSA

Gen 12, 2017 Marco Schiaffino Hacking, Leaks, News, RSS, Vulnerabilità 3

Il gruppo che ha reso pubblici alcuni strumenti di hacking della NSA vuole piazzare sul mercato un pacchetto di exploit per Windows. Costo: 675.000 dollari. Veri hacker o semplici millantatori? Dare...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza... -

Finanza nel mirino, incidenti raddoppiati nel 2025

Finanza nel mirino, incidenti raddoppiati nel 2025Feb 20, 2026 0

Il settore finanziario sta vivendo una fase di forte... -

Davvero si può fare “jailbreak” di un caccia F-35?

Davvero si può fare “jailbreak” di un caccia F-35?Feb 18, 2026 0

Durante un’intervista in un podcast, il segretario di... -

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà...

Minacce recenti

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Phishing OAuth: campagne contro enti pubblici sfruttano...

Phishing OAuth: campagne contro enti pubblici sfruttano...Mar 04, 2026 0

Nuove campagne di phishing stanno sfruttando in modo... -

Android: 129 vulnerabilità corrette, zero-day Qualcomm...

Android: 129 vulnerabilità corrette, zero-day Qualcomm...Mar 03, 2026 0

Google ha rilasciato gli aggiornamenti di sicurezza Android... -

Una falla in Chrome sfrutta Gemini Live per scopi malevoli

Una falla in Chrome sfrutta Gemini Live per scopi malevoliMar 02, 2026 0

Palo Alto, azienda specializzata in sicurezza informatica,... -

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza...