Aggiornamenti recenti Maggio 20th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

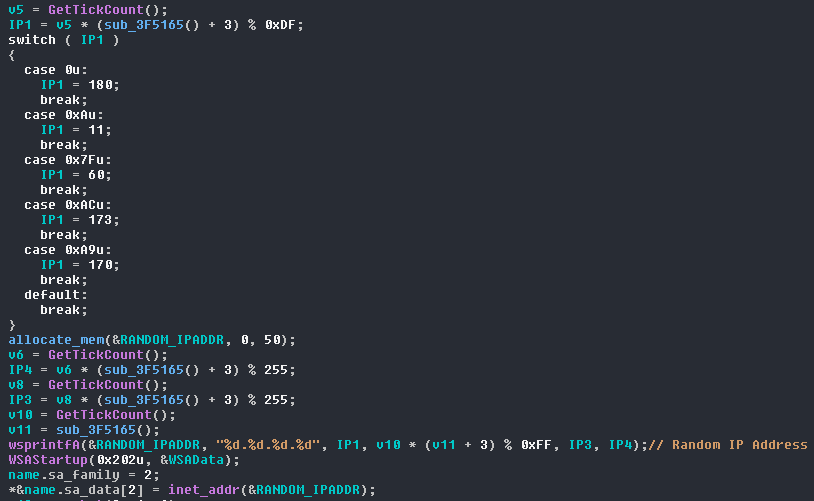

Ti presento BlackSquid, il malware più aggressivo del momento

Giu 05, 2019 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 0

Per diffonderlo gli autori stanno utilizzando tutti gli exploit più “feroci” comparsi negli ultimi mesi. Obiettivo: installare un miner per generare Monero.

Un motto latino recita “melius abundare quam deficere”. Non sappiamo se i pirati informatici che hanno creato BlackSquid lo conoscano, ma il loro malware sembra decisamente ispirato a questa filosofia.

Per diffondere BlackSquid, infatti, i cyber-criminali hanno deciso di utilizzare la bellezza di otto diversi exploit, scegliendoli tra quelli più efficaci in circolazione.

Come spiegano i ricercatori di Trend Micro in questo report, la collezione comprende EternalBlue (lo stesso usato da WannaCry – ndr); DoublePulsar; gli exploit per tre vulnerabilità note (CVE-2014-6287, CVE-2017-12615 e CVE-2017-8464) oltre a tre exploit per ThinkPHP.

I vettori di attacco sono tre: siti Internet infetti, tecniche di attacco dirette ai server Web e unità rimuovibili come dischi esterni e chiavette USB. Grazie a EternalBlue e DoublePulsare, però, è in grado di propagarsi all’interno delle reti locali.

La versione individuata dagli analisti contiene un payload che installa XMRig, un miner piuttosto conosciuto che consente di sfruttare la potenza di calcolo del computer compromesso per generare Monero, la cripto-valuta preferita dai cyber-criminali.

Secondo i ricercatori, però, l’impianto generale del malware consentirebbe di modificare il payload piuttosto facilmente, modificandone quindi le funzionalità.

A preoccupare è anche il fatto che BlackSquid utilizza una serie di tecniche di evasione che gli consentono di “accorgersi” della eventuale presenza di una sandbox del tipo di quelle utilizzate dai ricercatori di sicurezza per analizzare i malware.

Tra le curiosità segnalate dagli esperti di Trend Micro c’è anche il fatto che uno degli exploit contiene un errore. I pirati hanno infatti inserito nel codice la lettera “I” al posto di “1”. L’errore, però, non compromette l’efficacia degli altri 7 exploit.

Articoli correlati

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

-

Anubis, un nuovo ransomware che integra...

Anubis, un nuovo ransomware che integra...Giu 16, 2025 0

Altro in questa categoria

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e...