Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Attacco mirato su dispositivi iOS colpisce l’India

Lug 17, 2018 Marco Schiaffino Attacchi, Malware, News, RSS 0

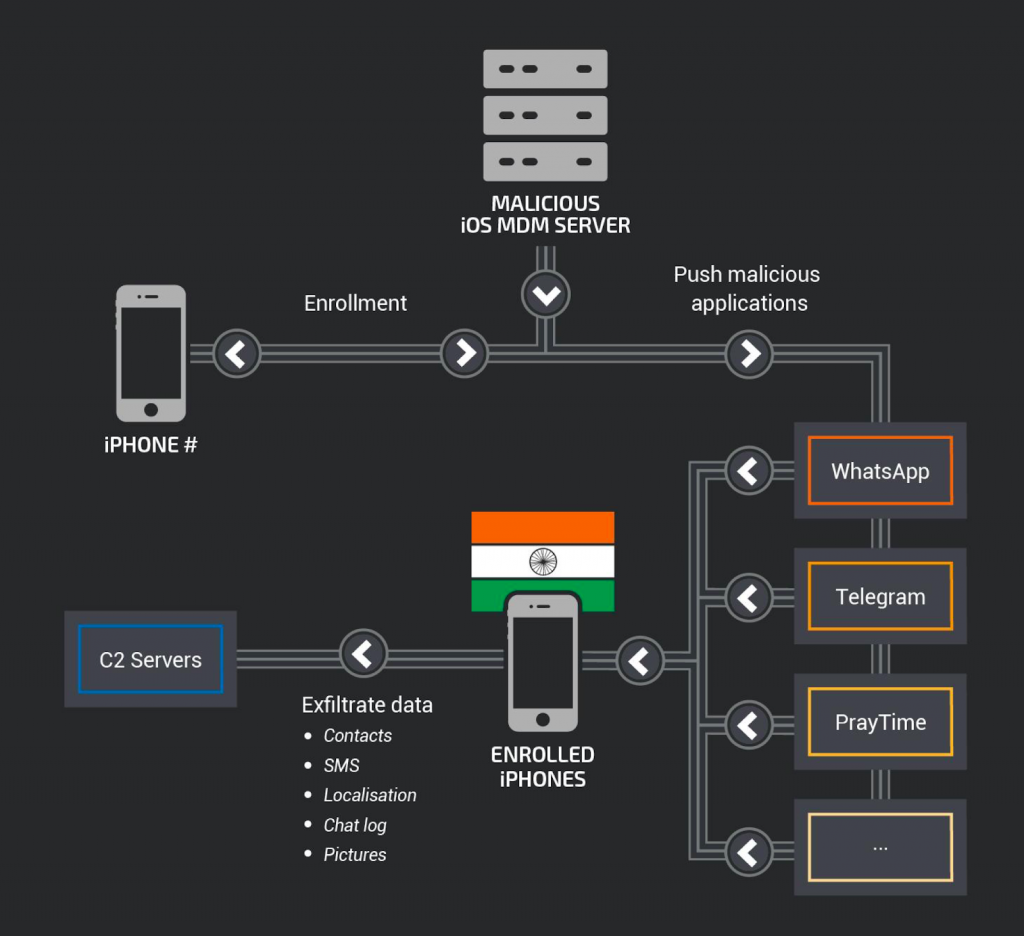

I malware sono stati installati solo su 13 iPhone utilizzando un software per la gestione dei dispositivi mobile e dei certificati creati ad hoc.

Quando si parla di attacchi mirati, di solito i resoconti riportano un numero piuttosto esiguo di infezioni. Nel caso descritto dai ricercatori di Talos, il team di sicurezza indipendente creato da Cisco, il numero delle vittime è però un vero “record negativo: solo 13 dispositivi infettati.

Le stranezze, però, non si fermano qui. Secondo quanto si legge nel report dei ricercatori Talos, la strategia per portare l’attacco è quantomeno singolare.

Il pirata informatico in questione, infatti, è riuscito a installare sugli iPhone in questione un Mobile Device Manager open source (un software normalmente usato dalle aziende per gestire le applicazioni installate sui dispositivi aziendali) attraverso il quale ha poi installato le applicazioni infette.

Secondo i ricercatori, l’installazione dell’MDM sarebbe avvenuta o attraverso l’accesso fisico ai telefoni, o attraverso tecniche (molto efficaci aggiungiamo noi) di social engineering.

La procedura, infatti, è piuttosto complessa e prevede una serie di conferme da parte dell’utente che non possono essere mascherate in alcun modo. Insomma: chi ha installato il programma sul dispositivo non poteva pensare che si trattasse di una normale applicazione.

Di qui la conclusione che l’MDM sia stato aggiunto manualmente da qualcuno che ha avuto la possibilità di mettere le mani sui telefoni (un falso tecnico?) o che il pirata sia riuscito a “convincere” in qualche modo le vittime a installarlo volontariamente.

Gli unici indizi sulla provenienza dell’attacco si possono ricavare dal certificato digitale usato per l’installazione dell’MDM, che risulta essere stato rilasciato in Russia. Come ben sappiamo, però, questo vuol dire veramente poco. Tutte le vittime, invece erano indiane.

Una volta installato il software, il cyber-spione si è trovato in una posizione di forza senza precedenti, con la possibilità di installare ciò che desiderava sui telefoni.

Come si legge nel report, la sua attività si è ispirata alla massima prudenza: ha infatti sostituito alcune app legittime (tra cui Whatsapp e Telegram) con versioni “modificate” che avevano funzioni in più. L’iniezione è avvenuta attraverso una tecnica chiamata BOptions e prevede l’iniezione di librerie dinamiche nelle applicazioni originali.

Risultato: gli iPhone controllati dal pirata si sono trasformati in perfetti strumenti di spionaggio, in grado di esfiltrare dati, messaggi e altre informazioni (come la posizione e i contatti memorizzati in rubrica) a un server Command and Control.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

-

Apple rilascia una fix per una...

Apple rilascia una fix per una...Lug 30, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...