Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

L’estensione ha uno spyware. Chrome e Firefox bloccano Stylish

Lug 05, 2018 Marco Schiaffino In evidenza, Malware, News, Privacy, RSS 0

Il proprietario di Stylish ha cambiato le policy lo scorso gennaio e nelle nuove versioni registrava l’attività Web degli utenti.

Non è la prima volta che succede e, purtroppo, è probabile che non sia nemmeno l’ultima. I casi in cui i nuovi proprietari di estensioni e add-on per browser abusano della loro posizione, infatti, si stanno facendo terribilmente frequenti.

Questa volta la vicenda riguarda Stylish, un add-on per Chrome, Firefox e Opera che permette di usare temi personalizzati durante la navigazione. Usata da quasi 2 milioni di utenti, l’estensione è stata acquistata da un Justin Hindman nell’ottobre 2016.

Lo scorso gennaio, però, il nuovo proprietario ha annunciato una partnership con SimilarWeb, un’azienda che si occupa di marketing online, pubblicando anche un’informativa in cui spiegava che avrebbe condiviso “dati anonimizzati degli utenti” con il nuovo partner.

La giustificazione data sfiorava il ridicolo: la collaborazione con SimilarWeb avrebbe permesso di avere più dati per scegliere nuovi “stili” e migliorare il servizio per gli utilizzatori dell’estensione.

La verità si è scoperta lunedì, quando il ricercatore Robert Heaton ha pubblicato un report in cui spiega come nell’estensione sia stato inserito uno spyware che registra tutta l’attività Internet degli utenti a loro insaputa.

Ogni sito Internet visitato viene registrato e i dati vengono inviati ai server della software house.

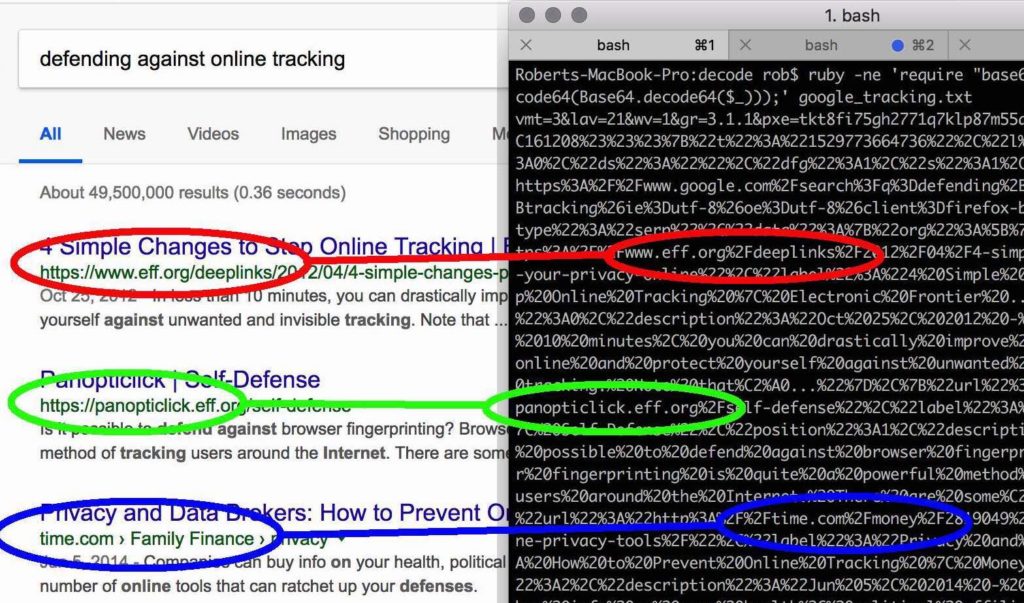

Analizzando il traffico dal suo computer, infatti, Heaton si è accorto che c’erano parecchi dati inviati da delle API che facevano riferimento a Stylish. I dati in uscita erano codificati in Base64 (due volte) per nasconderne il contenuto.

Una volta decodificati, però, Heaton ha avuto la conferma dei suoi sospetti: si trattava di tutte le informazioni sulla sua navigazione.

Nel giro di una manciata di ore la notizia si è sparsa e Stylish è stata rimossa dalle pagine dedicate agli add-on di Chrome, Opera e Firefox. Mozilla sta pensando anche di disattivare in remoto l’estensione sui browser dei suoi utenti.

Articoli correlati

-

ShadyPanda: oltre 4 milioni di browser...

ShadyPanda: oltre 4 milioni di browser...Dic 02, 2025 0

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

-

Apple rilascia una fix per una...

Apple rilascia una fix per una...Lug 30, 2025 0

-

Scoperto un nuovo spyware Android che...

Scoperto un nuovo spyware Android che...Apr 24, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...