Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

Il 90% delle aziende non protegge l’accesso a SAP

Mag 02, 2018 Marco Schiaffino Gestione dati, Hacking, In evidenza, Intrusione, News, RSS, Vulnerabilità 1

Il problema è noto da 13 anni, ma sembra che nessuno se ne preoccupi. Gli esperti: “Chi non cambia impostazioni rischia il furto di dati”.

Era il 2005 quando dalle parti di SAP hanno pubblicato un avviso riguardante l’importanza di attivare la funzione ACL (Access Control List) una volta terminata l’implementazione dei sistemi. Stando a quanto riporta la società di sicurezza Onapsis, però, solo il 10% delle aziende lo ha fatto.

Ma di cosa stiamo parlando e perché ACL è così importante? Per capirlo server ricostruire l’architettura SAP e il modo in cui vengono gestite le applicazioni che girano nell’ambiente SAP NetWeaver, alla base di ERP e altri popolari software.

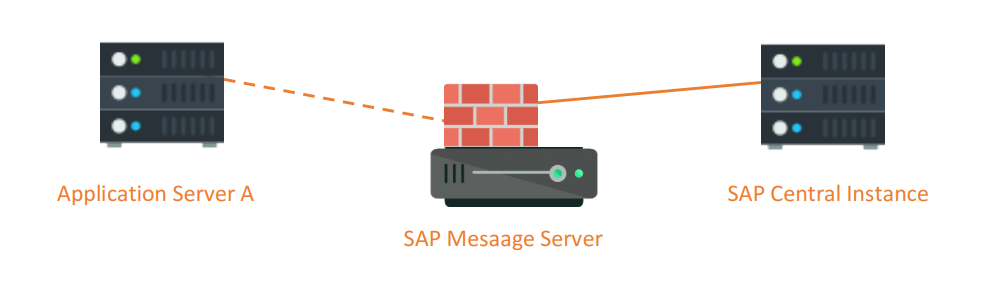

Nell’ecosistema SAP esiste un componente chiamato SAP Messenger Server, che ha il compito di agire da intermediario tra le applicazioni e il SAP Central Instance, dove vengono conservati tutti i dati dell’azienda. Il ruolo di Messenger Server è fondamentalmente quello di gestire i carichi di lavoro.

Ogni volta che viene aggiunta una nuova applicazione (o meglio un Application Server) questa deve registrarsi sul Messenger Server attraverso una procedura che viene eseguita attraverso la porta 3900. Il problema è che l’accesso non è controllato in alcun modo se non con l’Access Control List.

Il Messenger Server gestisce i carichi di lavoro, ma è anche un punto di accesso ai dati conservati nell’azienda.

Quest’ultimo, in pratica, è un elenco di indirizzi a cui è consentito il collegamento al Messenger Server e che non viene attivato come impostazione predefinita perché renderebbe troppo complicata la prima configurazione.

Nella documentazione fornita da SAP, però, viene specificata l’importanza di ACL e viene (caldamente) consigliato di attivarlo il prima possibile. I ricercatori di Onapsis, però, hanno scoperto che il 90% delle aziende che usano SAP non lo configura. E questo nonostante il produttore abbia pubblicato rapporti per sollecitare gli utenti anche nel 2009 e nel 2010.

Ma quali sono i rischi che corrono le aziende? Semplice: di lasciare tutti i dati a disposizione del primo hacker che riesce a introdursi nella rete locale. Secondo i ricercatori, infatti, l’assenza della Access Control List consentirebbe a un pirata informatico di muoversi con estrema facilità in tutto il sistema, accedere ai dati ed eventualmente sabotare il sistema modificandoli.

C’è da sperare che dopo (l’ennesimo) allarme gli amministratori di sistema si decidano a mettere mano alla configurazione. Dopo 13 anni di amnesia collettiva, sarebbe un bel risultato.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Una vulnerabilità critica di SAP...

Una vulnerabilità critica di SAP...Set 08, 2025 0

-

Trovate due nuove vulnerabilità...

Trovate due nuove vulnerabilità...Set 15, 2023 0

-

I prodotti SAP soffrono di...

I prodotti SAP soffrono di...Giu 30, 2023 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...

One thought on “Il 90% delle aziende non protegge l’accesso a SAP”