Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

Violata RSA 1024 bit su Linux. Colpa di un bug (corretto)

Lug 04, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Una vulnerabilità in libgcrypt20 consente di ricostruire la chiave crittografica grazie a un problema legato alle procedure di calcolo.

Quando si parla di crittografia, è difficile dormire sonni tranquilli. Nemmeno quando si parla di protocolli “robusti” come RSA 1024 bit. L’ultima mazzata per chi si affida al sistema di codifica considerato tra i più sicuri al mondo arriva da un gruppo di ricercatori che hanno trovato il modo di violarlo attraverso una tecnica che sfrutta le vulnerabilità delle procedure utilizzate da Linux per implementare il sistema.

Gli autori della ricerca sono David Bernstein, Joachim Breitner, Daniel Genkin, Leon Groot Bruinderink, Nadia Heninger, Tanja Lange, Christine van Vredendaal e Yuval Yarom, che lavorano presso la Technical University of Eindhoven, la University of Illinois, la University of Pennsylvania, la University of Maryland e laUniversity of Adelaide).

Nel loro report spiegano nel dettaglio come sono riusciti a sfruttare alcune vulnerabilità di libgcrypt20 per ricostruire una chiave.

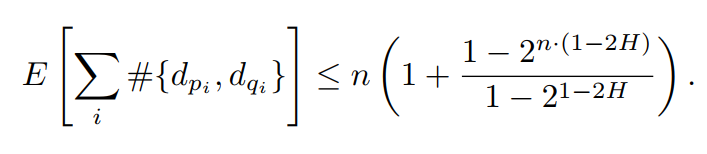

Chi volesse approfondire la questione consultando il documento originale pubblicato dai ricercatori si prepari ad avere a che fare con “semplici” nozioni come questa.

Tutto è dovuto alla tecnica di calcolo usata, chiamata Sliding Window (Finestra Scorrevole) e che, come spiegano i ricercatori, rilascia una percentuale di dati a ogni passaggio di calcolo.

Comunemente, il leak di dati è considerato insufficiente per mettere a rischio la sicurezza del sistema crittografico, ma con il loro metodo basato su un attacco “laterale” che sfrutta la tecnica flush+reload a livello di cache è possibile scardinare completamente il sistema crittografico.

In seguito alla pubblicazione della ricerca, gli sviluppatori hanno messo a punto un aggiornamento che corregge la vulnerabilità e restituisce l’inviolabilità al sistema crittografico.

L’aggiornamento per Debian può essere scaricato da questo collegamento mentre quello per Ubuntu da questo.

Articoli correlati

-

GPUGate, una nuova tecnica che sfrutta...

GPUGate, una nuova tecnica che sfrutta...Set 09, 2025 0

-

La RSA Conference accoglie le soluzioni...

La RSA Conference accoglie le soluzioni...Apr 30, 2025 0

-

Migliaia di chiavi AWS usate in un...

Migliaia di chiavi AWS usate in un...Apr 17, 2025 0

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...