Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Raffica di attacchi contro Mongo DB. Più di 27.000 casi

Gen 09, 2017 Marco Schiaffino Attacchi, Gestione dati, In evidenza, News, RSS, Vulnerabilità 0

Server violati e dati rubati. Gli hacker chiedono un riscatto in bitcoin per restituire il contenuto del database.

Tutto è cominciato con una manciata di casi all’inizio della settimana scorsa, ma nel corso del week end la campagna di attacchi contro i server che usano Mongo DB ha assunto proporzioni più che preoccupanti.

Stando a quanto riportato da Niall Merrigan e Victor Gerves, i due ricercatori che hanno lanciato il primo allarme, in poche ore gli hacker avrebbero colpito più di 27.000 server con Mongo Db.

Il modus operandi è sempre lo stesso: i pirati accedono al database sfruttando vulnerabilità note e sostituiscono i dati all’interno del server con una tabella che contiene una richiesta di riscatto in bitcoin. Solo pagando, i legittimi proprietari potranno riavere i loro dati.

Secondo i ricercatori, all’opera ci sarebbero più gruppi di cyber-criminali, che in alcuni casi avrebbero colpito più volte gli stessi server. Il risultato è il caos: in alcuni casi gli amministratori dei server colpiti non riescono nemmeno a capire a chi dovrebbero rivolgersi per riavere i loro dati.

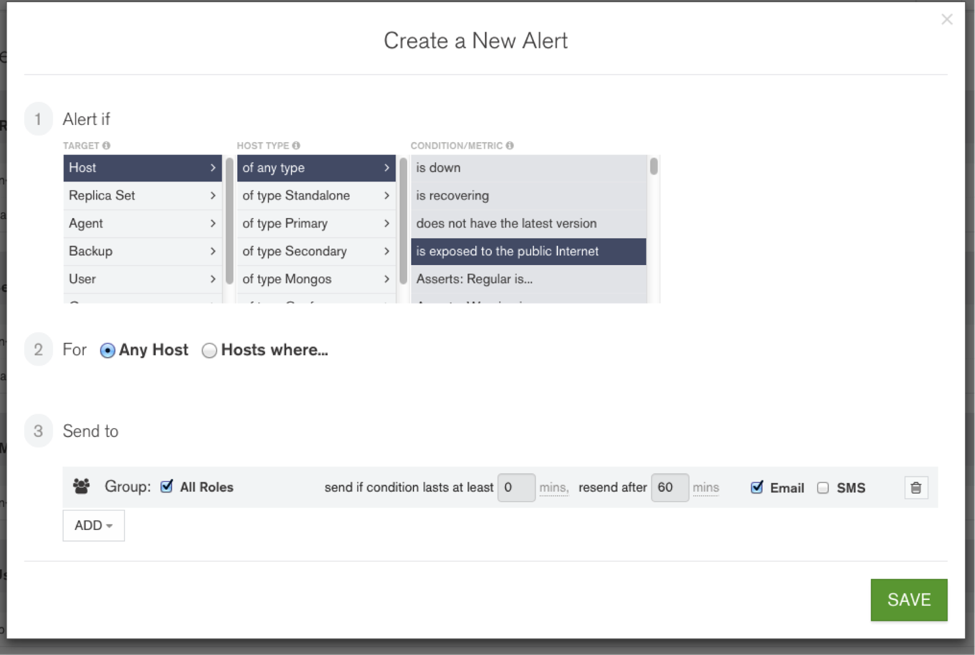

I database colpiti, nella maggior parte dei casi, non soffrono di particolari vulnerabilità: sono semplicemente configurati male. E dire che Mongo DB integra anche un sistema di avvisi per sapere se è esposto su Internet…

Quando un nuovo gruppo viola un server, infatti, cancella la richiesta di riscatto del precedente e i legittimi proprietari rischiano di sborsare fino a 500 euro per vedersi restituire… la richiesta di pagamento di altri hacker!

Come riportato da Bleeping Computer, gli attacchi sono automatizzati e sfruttano degli script piuttosto semplici che permettono di violare gli account per l’accesso a Mongo DB.

Gli sviluppatori di Mongo DB hanno intanto rilasciato nuove linee guida per mettere in sicurezza i database. Viste le dimensioni dell’attacco, però, è piuttosto difficile che questa mossa possa rappresentare un argine all’azione dei pirati.

Articoli correlati

-

Attacco Meow fa strage di database...

Attacco Meow fa strage di database...Lug 23, 2020 0

-

Hacker all’attacco di MongoDB....

Hacker all’attacco di MongoDB....Set 05, 2017 0

-

Attacchi ai database: ora è il turno...

Attacchi ai database: ora è il turno...Giu 05, 2017 0

-

Un “hacker buono” salva i...

Un “hacker buono” salva i...Gen 25, 2017 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...