Aggiornamenti recenti Maggio 4th, 2026 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

Graylog: piattaforma di Gestione dei Log Open Source

Dic 27, 2023 Francesco Guiducci Security bITs 0

La gestione dei log è una componente critica per qualsiasi infrastruttura IT, direi quasi imprescindibile.

Graylog si è affermato come una soluzione open-source molto versatile per la raccolta, l’analisi e la visualizzazione dei log della propria infrastruttura.

Se vi state chiedendo quale sia la differenza tra un log collector e un SIEM, possiamo riassumerla così:

il Log Collector è centrato sulla raccolta e sull’inoltro dei log, il SIEM si estende ulteriormente integrando analisi avanzate, correlazione degli eventi e funzionalità di risposta agli incidenti per fornire una soluzione completa di gestione delle informazioni e degli eventi di sicurezza.

Spesso, in un’architettura di sicurezza completa, un Log Collector può essere utilizzato come componente di base per raccogliere log e inoltrarli a un SIEM per un’analisi più approfondita.

L’ architettura di Graylog

Graylog è composto da diversi componenti che collaborano per fornire una soluzione completa di gestione dei log. I principali componenti includono:

Server Graylog ovvero il cuore della piattaforma che gestisce la raccolta e l’elaborazione dei log. Utilizza Elasticsearch come backend per l’archiviazione dei dati e MongoDB per la gestione delle configurazioni.

Elasticsearch utilizzato come motore di ricerca per l’archiviazione e il recupero dei dati di log. Elasticsearch offre prestazioni elevate e la capacità di scalare orizzontalmente per gestire grandi volumi di dati.

MongoDB per la memorizzazione delle configurazioni di Graylog. Questo database NoSQL fornisce flessibilità nella gestione delle informazioni di configurazione.

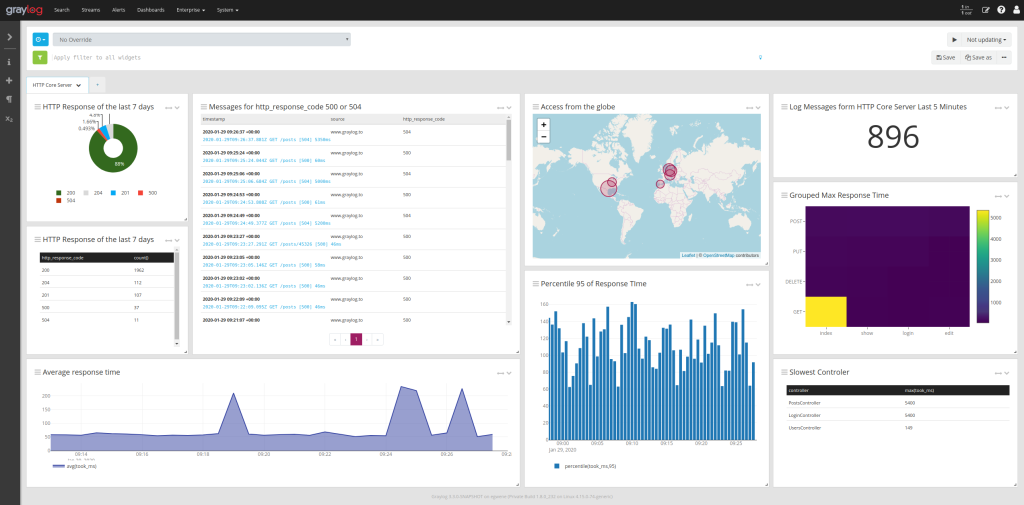

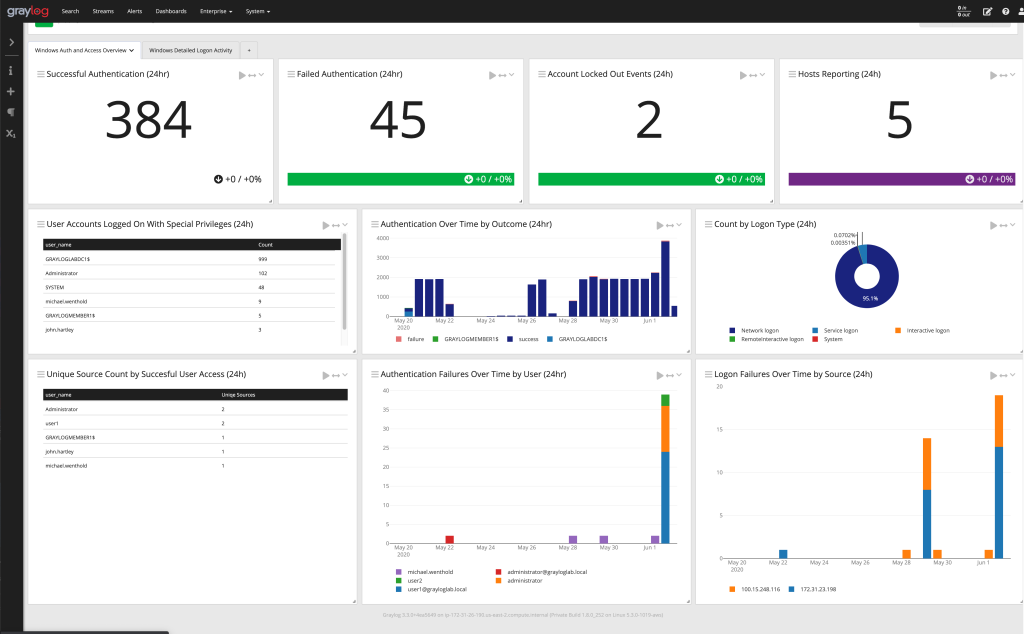

Interfaccia Utente Web che fornisce agli utenti un modo intuitivo per esplorare e analizzare i dati di log. Supporta la creazione di dashboard personalizzate e offre strumenti per la visualizzazione dei dati.

Collectors ovvero agenti installati su server remoti per raccogliere e inviare i log al server Graylog. Questi agenti semplificano la distribuzione e la gestione della raccolta dei log su diversi sistemi.

Per raccogliere i log possiamo scaricare diversi agenti di terze parti, come Solarwind o NXLog, installandoli sulle macchine per le quali vogliamo recuperare i log di sistema.

Implementazione e Configurazione

L’implementazione di Graylog può essere adattata alle esigenze specifiche dell’ambiente IT. Alcuni passaggi chiave includono:

- L’ installazione del Server Graylog

dopo aver soddisfatto i requisiti di sistema, l’installazione del server Graylog coinvolge la configurazione di Elasticsearch e MongoDB, seguita dall’installazione del server Graylog stesso. - La configurazione dei Collector

I collector vengono configurati per raccogliere i log da diverse fonti. Ogni collector può essere personalizzato per specificare quali log raccogliere e come inviarli al server Graylog. Ogni collector ha le sue configurazioni specifiche, quindi in base a quelli che andrete a scaricare, dovrete leggere le guide. - Definizione degli Input

Graylog utilizza gli “input” per definire le fonti di log. Gli input possono essere configurati per accettare log tramite protocolli come Syslog, GELF (Graylog Extended Log Format), o altri formati. - Creazione di Estrazioni

Le estrazioni consentono di analizzare i dati di log in modo più dettagliato, e Graylog supporta l’uso di espressioni regolari e altre tecniche per estrarre informazioni specifiche dai log.

Analisi Avanzata e Allarmi

Una delle forze di Graylog è la sua capacità di supportare l’analisi avanzata dei log. Gli utenti possono eseguire query complesse, utilizzare operatori logici e creare filtri per estrarre informazioni rilevanti dai dati di log.

Inoltre, è possibile definire allarmi che notificano gli amministratori quando determinate condizioni vengono soddisfatte, consentendo una risposta rapida a eventi critici.

Graylog rappresenta una soluzione robusta per la gestione dei log in ambienti IT complessi. La sua architettura modulare, l’ampia gamma di funzionalità e la flessibilità nella configurazione lo rendono adatto per organizzazioni di varie dimensioni.

Implementare Graylog non solo semplifica la raccolta dei log, ma offre anche una piattaforma per l’analisi avanzata e la visualizzazione dei dati di log, contribuendo a migliorare la sicurezza e le prestazioni dei sistemi informativi.

Potete trovare un tutorial completo su graylog nel canale CyberPillole Guida a GrayLog: installare e configurare questo ottimo software per il log collection & Management – YouTube

Articolo a cura di Francesco Guiducci | LinkedIn | YouTube

Articoli correlati

Altro in questa categoria

-

LDAP e LDAPS: l’importanza della...

LDAP e LDAPS: l’importanza della...Mar 04, 2024 0

-

Active Directory e PAM:...

Active Directory e PAM:...Feb 26, 2024 0

-

SPF, DKIM, DMARC: la triade dei...

SPF, DKIM, DMARC: la triade dei...Feb 09, 2024 0

-

Gestione dei Sistemi IT: Un...

Gestione dei Sistemi IT: Un...Gen 29, 2024 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...