Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

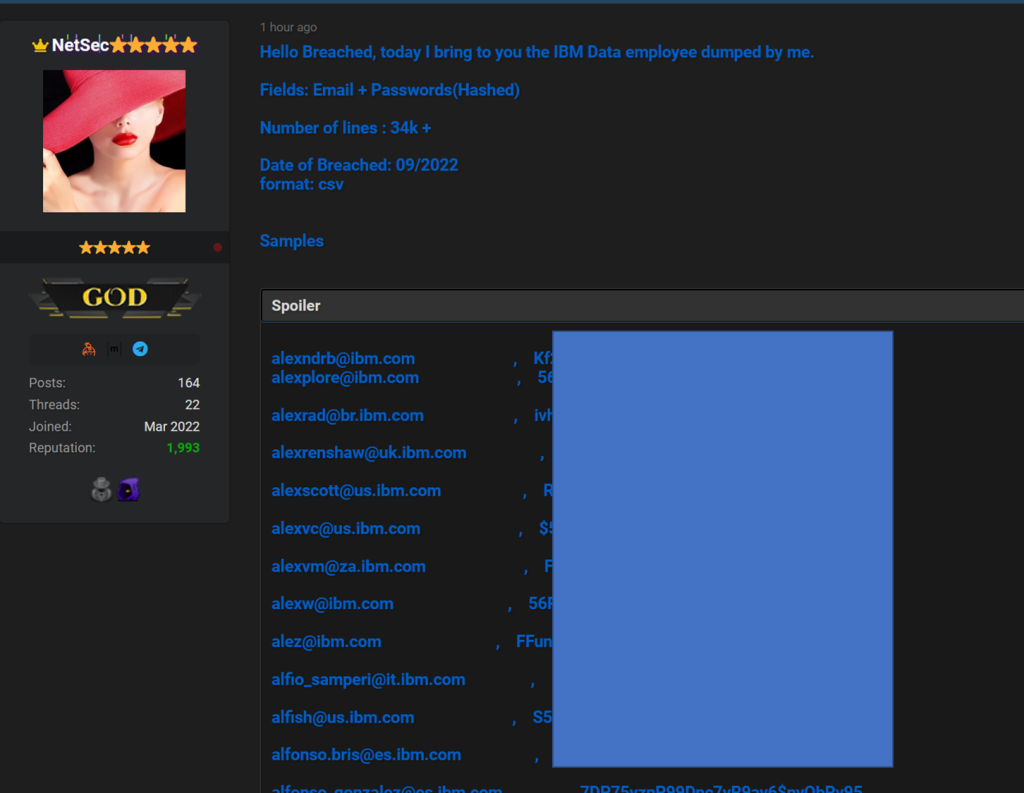

34.000 credenziali IBM in vendita sul dark web

Set 08, 2022 Redazione news Attacchi, News, RSS 0

Un cyber criminale ha messo in vendita indirizzi e password di 34 mila impiegati di IBM e 15 mila credenziali relative a dipendenti SAP

Un operatore criminale, NetSec, ha messo in vendita 34 mila credenziali IBM su un forum underground. Il team di Threat Intelligence di Yoroi ha verificato il campione messo in offerta e ha allertato il pubblico sui pericoli relativi a questa scoperta.

Nel campione sono presenti gli indirizzi aziendali di impiegati operanti in Italia, Marocco, Spagna, Stati Uniti e in altri Paesi. Il campione in vendita è composto sia da indirizzi email validi di impiegati dell’azienda, sia dalle relative password in forma codificata.

Seppure non siano disponibili in chiaro, il semplice possesso di queste password consente di effettuare una serie di attacchi sia diretti che mediati dall’ingegneria sociale.

Lo stesso attore, con una certa reputazione di affidabilità nell’underground criminale, offre anche 15 mila credenziali relative a impiegati SAP, una multinazionale europea leader nella produzione di software gestionale e soluzioni informatiche per le imprese.

Secondo Marco Ramilli, Ceo di Yoroi del Gruppo Tinexta, “Purtroppo il digitale che ci offre tante opportunità rende possibile anche a piccoli gruppi criminali di compromettere le difese di giganti industriali con poche decine di ore di lavoro.

Ora è necessario comprendere meglio l’importanza dei dati e la profondità dell’eventuale compromissione. SAP è presente su numerose organizzazioni a livello globale, è assolutamente necessario comprendere se e quali ricadute vi possono essere”.

Le password offerte dal venditore sono in forma di hash. Un hash è una stringa alfanumerica generata a partire dalla password tramite particolari algoritmi crittografici che consentono di “offuscare” la password vera e propria e portarla a una lunghezza uniforme, indipendentemente dalla dimensione del valore di partenza.

Ma anche le password così codificate possono essere superate con specifiche tecniche di attacco e sfruttate per impersonificare specifiche utenze. I cyber criminali possono utilizzarle per eseguire codice o accedere abusivamente a sistemi informatici.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Coupang conferma il data breach:...

Coupang conferma il data breach:...Dic 01, 2025 0

-

Codice formattato, ma migliaia di...

Codice formattato, ma migliaia di...Nov 26, 2025 0

-

Knownsec colpita da un catastrofico...

Knownsec colpita da un catastrofico...Nov 10, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...