Aggiornamenti recenti Maggio 4th, 2026 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

BrakTooth: rischio attacchi sui chip Bluetooth vulnerabili

Nov 08, 2021 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Le 22 falle di sicurezza sono state segnalate a settembre, ma pochi produttori le hanno corrette. Ora è disponibile l’exploit…

Tanto tuonò, che piovve. A distanza di due mesi dalla segnalazione delle vulnerabilità dei chip Bluetooth raccolte sotto il nome di BrakTooth, siamo arrivati al momento della verità.

Terminato il periodo di embargo, infatti, i ricercatori che hanno scoperto i bug che interessano 1.400 chipset hanno rilasciato il codice del Proof of Concept (PoC) che consente di portare attacchi ai dispositivi vulnerabili. Secondo le stime, si tratterebbe di miliardi di device che potrebbero subire un attacco “wireless”.

La collezione di bug individuati dai ricercatori dell’Università di Singapore è composta, per la maggior parte, da vulnerabilità che permetterebbero attacchi Denial of Service, ma una di queste consentirebbe invece l’esecuzione di codice in alcuni dispositivi IoT.

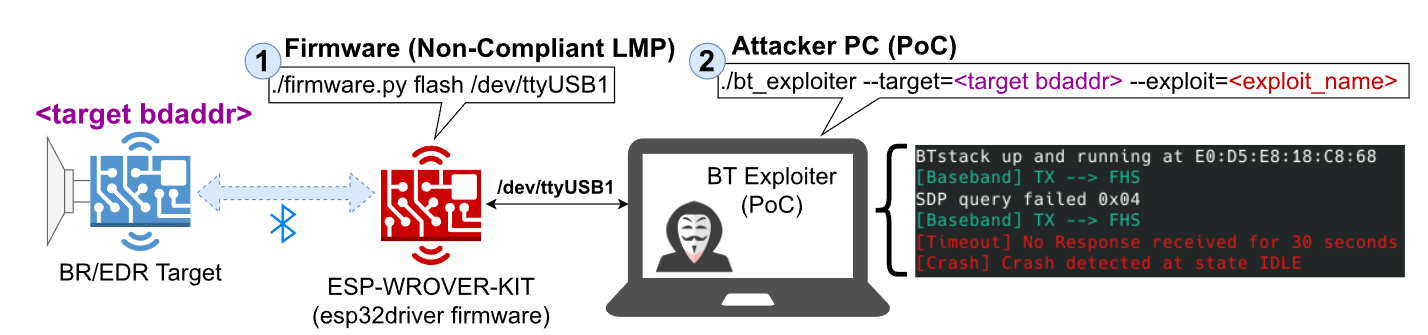

Lo scenario di attacco prevede l’uso di una scheda ESP32, un computer collegato e un firmware Link Manager Protocol (LMP) personalizzato. Costo stimato per predisporre la piattaforma di attacco: circa 12 euro.

Con la (annunciata) pubblicazione del codice che consente di creare l’exploit, i pirati informatici hanno adesso a disposizione un nuovo vettore di attacco per colpire qualsiasi dispositivo con connettività Bluetooth.

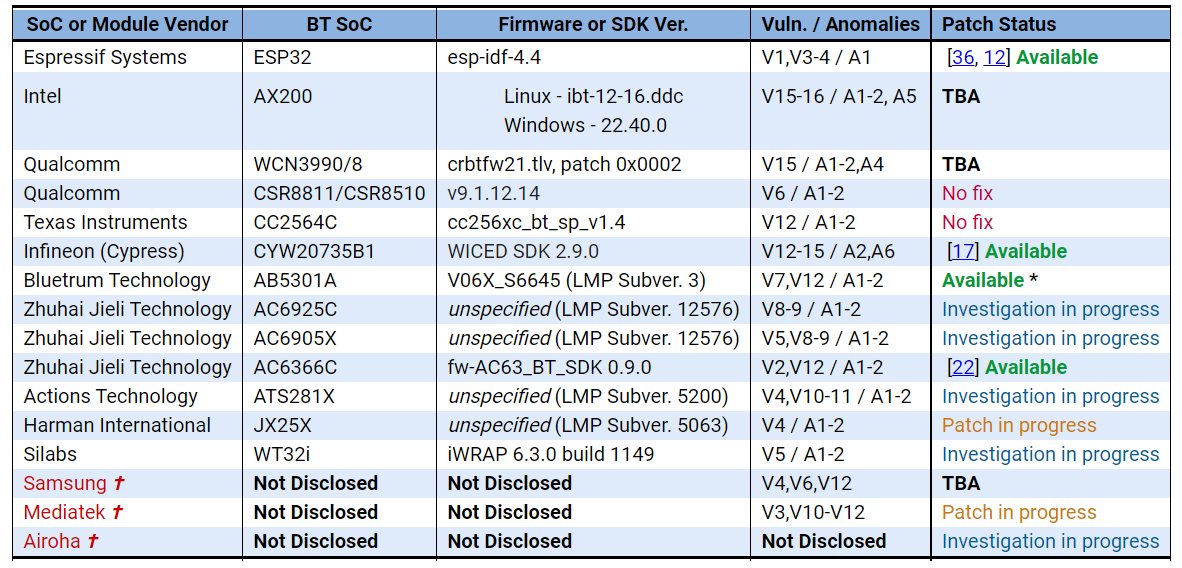

Soprattutto se si considera che il processo di patching sta andando decisamente a rilento. L’elenco pubblicato dagli stessi ricercatori (aggiornato al 1 novembre 2021) è abbastanza esemplificativo. In alcuni casi, addirittura, non è previsto alcun intervento.

Se l’eventualità di un attacco DoS nei confronti di un computer o di uno smartphone non suscita grandissime preoccupazioni, se non la scocciatura di non poter utilizzare il collegamento, per quanto riguarda il mondo IoT l’impatto di BrakTooth è decisamente più elevato.

Un attacco di questo tipo, infatti, può mettere fuori uso il dispositivo fino a quando non viene effettuato un riavvio manuale. Nel caso di dispositivi IoT dedicati alla sorveglianza o alla gestione di attività produttive, il potenziale danno è evidente.

L’ultimo elemento preoccupante emerge dalle considerazioni degli stessi ricercatori in calce al loro studio. Nel corso delle procedure di responsible disclosure, infatti, gli autori hanno riscontrato come la filiera sia estremamente complessa e frammentata. Una situazione che renderebbe estremamente complicati sia lo sviluppo delle patch, sia la loro distribuzione.

Articoli correlati

-

Vulnerabilità in BlueSDK, milioni di...

Vulnerabilità in BlueSDK, milioni di...Lug 11, 2025 0

-

Apple e Google rilasciano una feature...

Apple e Google rilasciano una feature...Mag 14, 2024 0

-

Google risolve diverse vulnerabilità...

Google risolve diverse vulnerabilità...Dic 07, 2023 0

-

“Find My” di Apple può...

“Find My” di Apple può...Nov 07, 2023 0

Altro in questa categoria

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...