Aggiornamenti recenti Aprile 16th, 2026 3:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

Gruppo APT usa una vulnerabilità di Microsoft Office vecchia di 20 anni

Ott 21, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

I cyber spioni operano in Afghanistan e India, utilizzando un exploit basato su una falla di sicurezza del 2000 che è stata individuata (e risolta) nel 2017.

Il detto “gallina vecchia fa buon brodo”, per lo meno nel settore informatico, non dovrebbe avere un grande successo. A dispetto della dinamicità del settore, però, ci sono alcune tecniche di attacco che riescono a mantenere la loro efficacia anche a distanza di anni dalla loro scoperta e correzione.

È il caso di un bug in Microsoft Office (CVE-2017-11882) di cui abbiamo parlato nel 2017 in questo articolo e che consente di creare un documento in cui viene inserito l’avvio di codice malevolo senza che sia necessaria alcuna interazione da parte dell’utente.

La falla in Equation Editor, in realtà, risale a molti anni prima. Al momento della sua scoperta, infatti, i ricercatori si sono accorti che il componente in questione aveva questo problema dal 2000.

A sfruttarla ancora in questi giorni è un gruppo APT (Advanced Persistent Threat) che, come spiegano i ricercatori di Cisco Talos in un report pubblicato su Internet opera in particolare in India e Afghanistan.

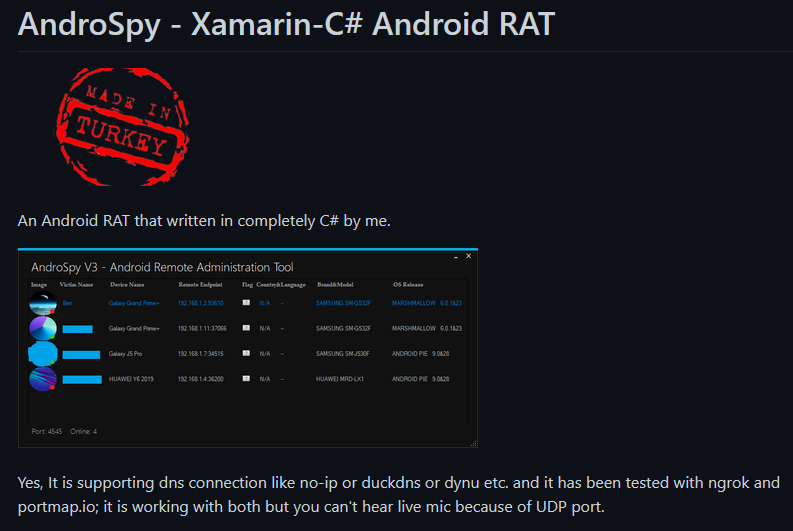

Nello specifico, il gruppo usa dei file in formato RTF che, una volta aperti, avviano uno script PowerShell, il cui payload finale sono dei software di accesso remoto (RAT) per Windows (dcRAT e QuasarRAT) e uno per Android (AndroidRAT) con i quali i pirati informatici possono prendere il completo controllo del dispositivo compromesso.

L’efficacia della campagna è dovuta all’uso di una vulnerabilità che sembra avere una longevità stupefacente, come abbiamo già segnalato un paio di anni fa.

La colpa, probabilmente, è della pessima abitudine degli utenti che tendono a sottovalutare l’importanza degli aggiornamenti di Microsoft Office, o a cadere nell’equivoco per cui questi sarebbero automaticamente installati con Windows Update.

Meglio ripeterlo: non è così. Le impostazioni predefinite di Windows Update, infatti, non comprendono l’aggiornamento di tutti i prodotti Microsoft. Per includerli, serve modificare le impostazioni di aggiornamento.

Articoli correlati

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

In aumento gli attacchi alle...

In aumento gli attacchi alle...Nov 04, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

-

Static Tundra sfrutta una vecchia...

Static Tundra sfrutta una vecchia...Ago 21, 2025 0

Altro in questa categoria

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il...