Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Raffica di bug per i dispositivi IoT

Ago 18, 2021 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Vulnerabilità negli SDK di Realtek e nella piattaforma cloud di Kalay: milioni di device della “Internet of Things” sono a rischio attacco.

Nessuna pace per il mondo IoT: nel giro di pochi giorni è emersa infatti una serie di vulnerabilità che mettono a rischio milioni di dispositivi di ogni genere.

Il primo pacchetto di bug riguarda gli SDK (Software Development Kit) di Realtek, una delle aziende che fornisce la maggior parte dei componenti per l’assemblaggio di dispositivi “smart”.

Come segnalato dalla stessa azienda in un report pubblicato su Internet, le vulnerabilità che interessano i device di numerosi produttori tra cui AIgital; ASUSTek; Beeline; Belkin; Buffalo; D-Link; Edimax; Huawei; LG; Logitech; MT-Link; Netis; Netgear; Occtel; PATECH; TCL; Sitecom; TCL; ZTE e Zyxel, sono quattro.

Si tratta di falle che riguardano la configurazione Wi-Fi e i protocolli UDP e HTTP, che comportano la possibilità di indurre un buffer overflow sui dispositivi vulnerabili.

I bug nei pacchetti di sviluppo (CVE-2021-35392; CVE-2021-35393; CVE-2021-35394 e CVE-2021-35395) interessano centinaia di migliaia di dispositivi e, come spiegano nel loro report i ricercatori di IoT Inspector, la loro presenza apre la strada ad attacchi che consentirebbero di prendere il completo controllo dei device.

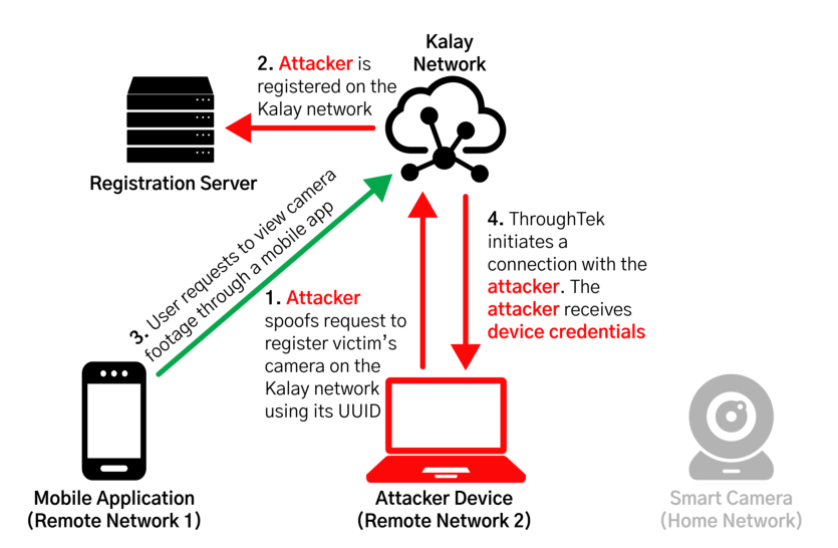

Il secondo allarme riguarda Kalay, la piattaforma cloud utilizzata da Through Tek per la gestione in remoto dei dispositivi IoT.

In questo caso la vulnerabilità è una sola (CVE-2021-28372) ma sufficientemente grave da mettere a rischio milioni di dispositivi IoT che potrebbero essere utilizzati per spiare a distanza i legittimi proprietari.

Nel report pubblicato su Internet dai ricercatori di Mandiant, emerge come la falla di sicurezza sia stata scoperta alla fine del 2020, ma la sua esistenza sia stata resa pubblica solo ora a causa della complessità legata al processo di patching.

Stando ai dati forniti dalla stessa Through Tek, infatti, la piattaforma gestisce oltre 83 milioni di dispositivi e più di un miliardo di connessioni al mese.

Numeri impressionanti, che alla luce delle caratteristcihe del bug avrebbero potuto portare a un vero disastro in caso di sfruttamento di un eventuale exploit. La falla, infatti, consentirebbe sia di dirottare i collegamenti, sia di utilizzare le credenziali di accesso per prendere il controllo del dispositivo.

La tecnica, in pratica, sfrutta la possibilità di utilizzare l’identificativo di un dispositivo per registrare un nuovo device che sovrascrive quello originale. In questo modo, il pirata informatico può sottrarre le credenziali di accesso dell’utente legittimo e prendere il controllo dell’account.

Il bug è stato corretto con la versione 3.1.10 del software di controllo, ma gli esperti suggeriscono anche di attivare le funzionalità DTLS, che protegge i dati in transito, e AuthKey, che aggiunge un livello adizionale di protezione nell’autenticazione.

Articoli correlati

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...