Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

La botnet Matryosh sfrutta i dispositivi Android per portare attacchi DDoS

Feb 04, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il malware punta a prendere il controllo degli smartphone per utilizzarli nelle operazioni di sabotaggio di siti Internet e servizi online.

Tra le nuove declinazioni dei malware per dispositivi mobili c’è anche quella legata agli attacchi DDoS. Per il momento rimangono eventi episodici, ma la comparsa di Matryosh potrebbe rappresentare l’indizio di un cambio di strategia da parte dei cyber criminali.

La botnet, che prende di mira i dispositivi Android, è stata individuata dai ricercatori di Netlab, la divisione dedicata alla sicurezza a livello di networking di Qihoo 360.

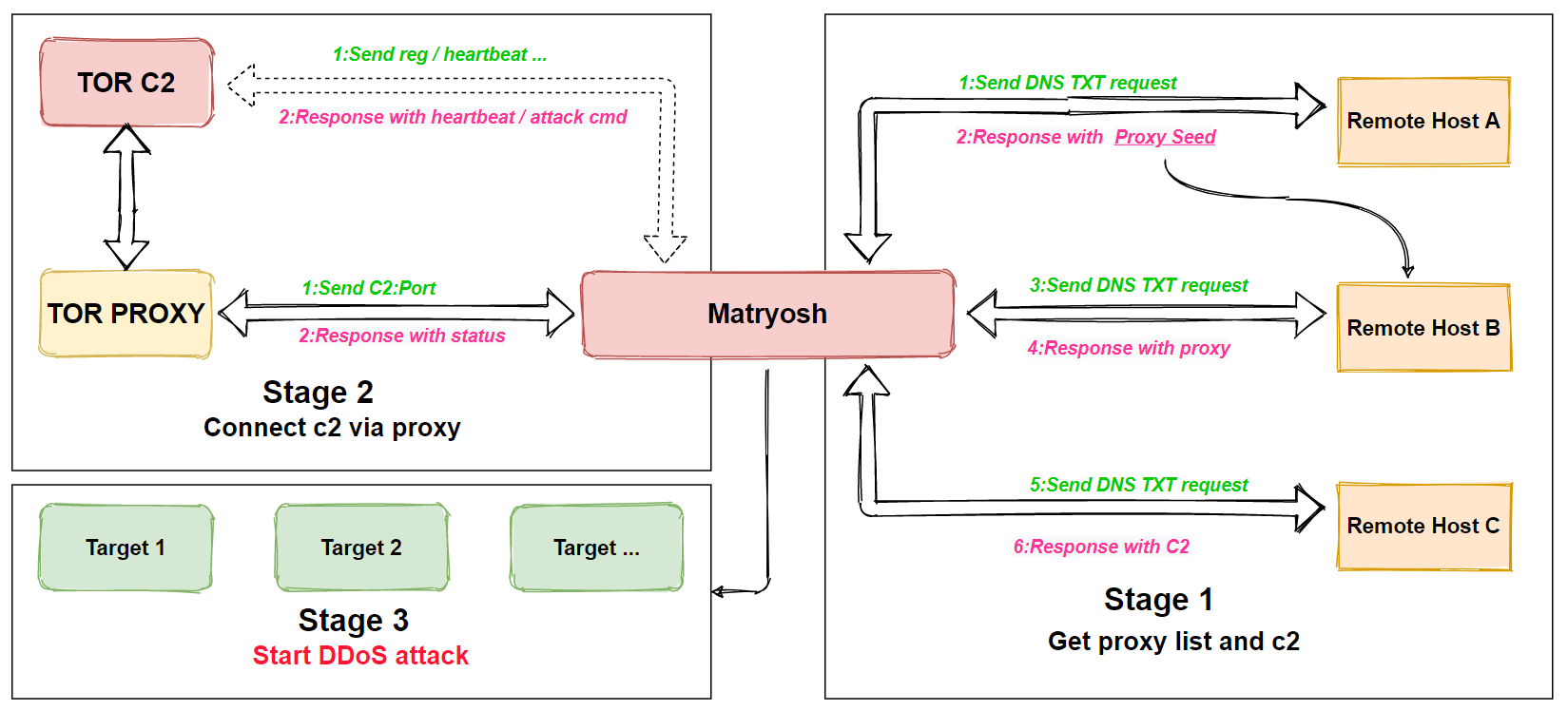

La scelta del nome, che si ispira alle matrioske, è dovuta alle caratteristiche tecniche del malware che i pirati informatici utilizzano per compromettere i dispositivi che poi sfruttano per portare i loro attacchi.

Matryosh utilizza un vettore di attacco piuttosto comune: quel Android Debug Bridge (ADB) che ha già causato parecchi guai al sistema operativo di Google e che molti produttori sembrano ostinarsi a mantenere attivo (ed esposto su Internet) sulla porta 5555.

Una vulnerabilità che può essere corretta con un semplice intervento sulle impostazioni in molti smartphone, ma che in molti dispositivi rimane fuori dalla portata degli utenti.

A ispirare la scelta del nome è il fatto che la botnet utilizza un sistema di server command and control che utilizzano TOR (il circuito di navigazione anonima gestito dal basso – ndr) per offuscare le loro comunicazioni.

L’obiettivo dei pirati informatici, secondo quanto spiegano i ricercatori nel loro report, sarebbe quello di usare i dispositivi controllati a distanza per portare attacchi DDoS. Una strategia che di solito impiega più frequentemente i PC, ma che risulta essere efficace anche con i dispositivi mobili.

Con un ulteriore danno per le vittime: il traffico legato agli attacchi rischia infatti di intaccare la quantità disponibile nel contratto. Insomma: oltre a partecipare inconsapevolmente a un’attività malevola, le vittime di Matryosh rischiano anche di veder evaporare i gigabyte di traffico garantiti dal loro contratto.

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Android, più sicurezza con la verifica...

Android, più sicurezza con la verifica...Ago 27, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...