Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

Microsoft cerca di frenare i malware nei documenti Office

Giu 24, 2020 Marco Schiaffino In evidenza, News, Prodotto, RSS, Tecnologia 0

La nuova funzione si chiama Documenti Attendibili e dovrebbe consentire di ridurre il rischio di attacchi portati sfruttando i contenuti attivi.

Niente da fare: dopo più di 20 anni, i documenti Office rimangono uno dei vettori di attacco più utilizzati dai pirati informatici e, stando alle statistiche delle società di sicurezza, anche i più efficaci.

Microsoft, dopo aver introdotto nel corso del tempo modifiche di vario genere per mitigare il rischio di questa tipologia di attacchi, adesso prova un approccio diverso offrendo una nuova funzione nel suo pacchetto Office 365.

Si chiama Documenti Attendibili (Safe Documents nella versione inglese) e, in pratica, introduce un altro livello di controllo alla procedura di apertura dei file che hanno una provenienza potenzialmente sospetta.

Per la verità Office riserva già un trattamento particolare a tutti i documenti che provengono da Internet, come quelli allegati ai messaggi di posta elettronica. I file vengono aperti in Visualizzazione Protetta, cioè in una modalità “solo lettura”. L’accesso completo per la modifica richiede una ulteriore conferma da parte dell’utente.

La logica di questo passaggio è legata al fatto che, in visualizzazione protetta, eventuali exploit contenuti nel documento non possono attivarsi.

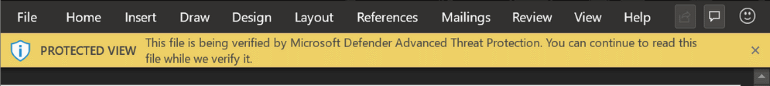

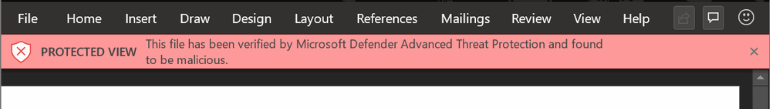

Con Documenti Attendibili, la strategia si arricchisce di un ulteriore passaggio: il file viene aperto in visualizzazione protetta e, contemporaneamente, viene inviato al software di protezione Microsoft Defender Advanced Threat Protection (ATP) per un controllo approfondito.

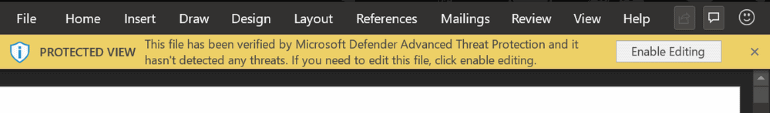

Solo una volta verificata l’assenza di codice malevolo, il software propone la possibilità di abilitare la modifica del file.

La funzionalità, che ha superato una fase di rodaggio avviata nel febbraio scorso, è adesso disponibile per (quasi) tutti. Documenti Attendibili, infatti, è integrata nel pacchetto Office 365 E5, la versione più “accessoriata” (e costosa) del prodotto Microsoft.

Per impostazione predefinita, però, la funzione è disabilitata. Sarà quindi compito degli amministratori di sistema impostarne il funzionamento in modo che si attivi.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...