Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Database ElasticSearch (ancora) nel mirino dei pirati

Giu 15, 2020 Marco Schiaffino Attacchi, Gestione dati, In evidenza, Malware, News, RSS, Scenario 0

I cyber criminali utilizzano strumenti di scansione che permettono di rilevare in tempi record i server esposti e colpiscono immediatamente.

Non si arrestano gli attacchi ai server ElasticSearch esposti su Internet a causa di configurazioni errate. Anzi: secondo quanto riportano i ricercatori di Comparitech, che hanno provato a fare un piccolo esperimento per testare la capacità di reazione dei pirati informatici.

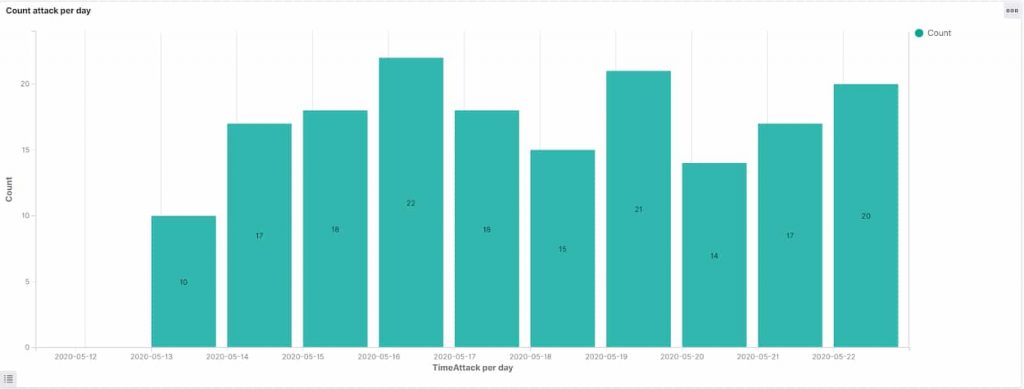

La società di sicurezza ha messo online un honeypot, cioè un server ElasticSearch utilizzato come “esca” per registrare gli attacchi portati dai cyber-criminali. Il risultato dell’esperimento è sconcertante: il server in questione ha infatti subito una media di 18 attacchi al giorno.

L’elemento ancora più curioso riguarda il fatto che i pirati informatici sono istati in grado di individuare il server molto più rapidamente di qualsiasi motore di ricerca.

Gli analisti di Comparitech lo hanno messo online l’11 maggio. Mentre Shodan ha impiegato cinque giorni per individuarlo, il primo attacco dei pirati è arrivato dopo solo 8 ore e 35 minuti.

La maggior parte degli attacchi, si spiega nel report, avevano l’obiettivo di sfruttare una falla di sicurezza risalente al 2015 per installare sui server dei miner per la generazione di cripto-valuta. Altri, invece, puntavano a sfruttare la stessa vulnerabilità (CVE-2015-1427) per rubare le credenziali di accesso.

La tipologia di attacchi, in ogni caso, è stata estremamente varia e il “colpo di grazia” è arrivato il 29 maggio, quando un bot ha individuato il server e ha cancellato tutti i file lasciando al loro posto un messaggio con una richiesta di riscatto.

Una strategia cui abbiamo già assistito in passato (ne abbiamo parlato in questo articolo) e che, a quanto pare, non è affatto passata di moda.

Insomma: chiunque gestisca un server ElasticSearch farà meglio a predisporre tutte le misure di sicurezza possibili e immaginabili. Dopo questo esperimento, infatti, una sola cosa è certa: sarà sottoposto a un vero e proprio bombardamento di attacchi.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...