Aggiornamenti recenti Aprile 23rd, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

Microsoft rivela BadPilot, una campagna pluriennale di Seashell Blizzard di impatto globale

Feb 13, 2025 Marina Londei Approfondimenti, Attacchi, Attacchi, Hacking, In evidenza, Minacce, News, RSS 0

Ieri Microsoft ha pubblicato un’approfondita analisi su BadPilot, una campagna pluriennale a opera di un sottogruppo di Seashell Blizzard, nota gang hacker di matrice russa.

“Questo sottogruppo ha eseguito compromissioni differenti a livello globale ai danni di infrastrutture esposte su Internet per permettere a Seashell Blizzard di ottenere la persistenza su obiettivi ad alto valore e supportare operazioni di rete ad hoc” si legge nel report di Microsoft Threat Intelligence.

Anche se le attività del sottogruppo sono in parte opportunistiche, è indubbio che forniscono a Seashell Blizzard e al governo russo nuove opportunità per attaccare i propri obiettivi. Secondo i ricercatori di Microsoft, le operazioni di BadPilot hanno probabilmente permesso l’esecuzione di almeno tre cyberattacchi contro l’Ucraina a partire dal 2023.

Le attività del sottogruppo di Seashell Blizzard

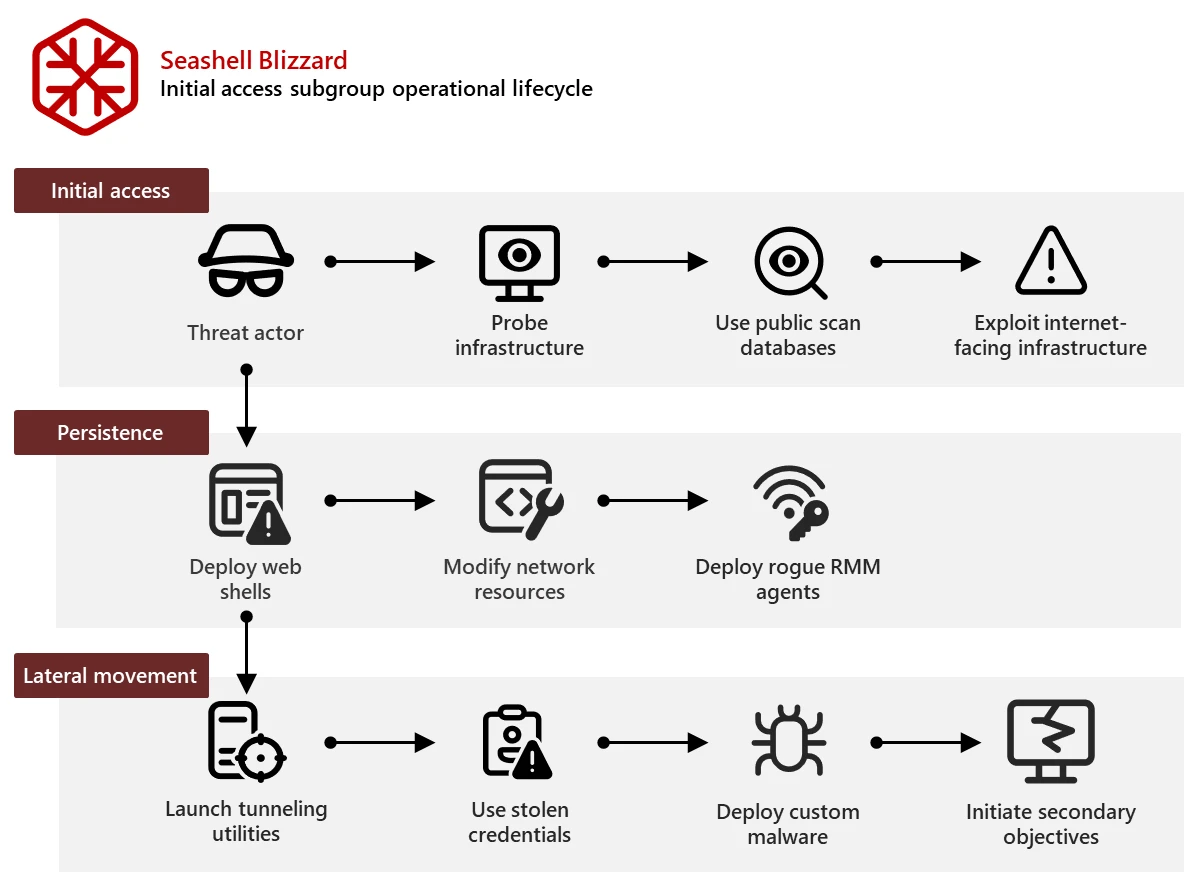

Il team di Threat Intelligence di Microsoft spiega che gli attaccanti dietro BadPilot agiscono per scalare le operazioni di Seashell Blizzard e ottenere persistenza su nuovi obiettivi, in base al settore di interesse per il governo russo. Inizialmente concentrate solo sull’Ucraina, le attività si sono progressivamente globalizzate man mano che gli equilibri del conflitto evolvevano.

Per ottenere l’accesso iniziale, il gruppo ha sfruttato vulnerabilità delle infrastrutture esposte al web individuate tramite appositi strumenti di scansione di terze parti. Secondo i ricercatori di Microsoft, gli hacker hanno utilizzato almeno otto vulnerabilità presenti in diversi prodotti quali, tra gli altri, Exchange, Outlook, JBOSS e TeamCity di JetBrains.

In caso di successo, il gruppo ha eseguito una serie di misure per ottenere persistenza a lungo termine sui sistemi, sia per scopi di cyberspionaggio che per eseguire attacchi mirati e distruttivi.

Il sottogruppo ha usato diversi pattern per gli exploit. Uno dei più recenti comprende l’uso delle suite RMM (Remote Monitoring and Management), usate solitamente dagli MSP per il monitoraggio remoto dei sistema. Il gruppo ha usato software come Atera Agent e Splashtop Remote Service per abilitare diverse funzionalità di comunicazione C2 mascherandosi da utility legittima, rendendole così più difficili da individuare.

Credits: Microsoft

Sin dall’inizio il gruppo ha anche utilizzato web shell per mantenere il controllo dei sistemi ed eseguire comandi per lo spostamento laterale. Ad oggi questo rimane il pattern di sfruttamento più utilizzato dal gruppo, eseguito in seguito allo sfruttamento di vulnerabilità di Microsoft Exchange e Zimbra.

Per il movimento laterale, il sottogruppo di Seashell Blizzard utilizza strumenti di tunneling quali Chisel, plink e rsockstun che gli consentono di creare dei canali dedicati nella rete compromessa. In alcune operazioni più mirate, il gruppo ha anche cercato e sottratto credenziali utente per accedere a informazioni sensibili e ampliare il proprio accesso nella rete.

L’impatto della campagna

Stando all’analisi di Microsoft Threat Intelligence, la campagna è attiva almeno dal 2021 e ha colpito realtà di settori critici quali l’energetico, il petrolifero, le telecomunicazioni, la logistica, la manifattura di armi e governi di tutto il mondo. Inizialmente il gruppo prendeva di mira obiettivi in Ucraina e nell’Est Europa, ma a partire da inizio 2024 ha ampliato i propri confini per raggiungere il Regno Unito, gli Stati Uniti, l’Asia Centrale e Meridionale e il Medio Oriente.

“Dato che Seashell Blizzard è la punta di diamante informatica della Russia in Ucraina, Microsoft Threat Intelligence ritiene che questo sottogruppo di accesso continuerà a sviluppare nuove tecniche scalabili orizzontalmente per compromettere le reti sia in Ucraina che a livello globale a sostegno degli obiettivi di guerra della Russia e delle priorità nazionali in evoluzione” avverte il team di Microsoft.

Per aumentare le proprie difese contro Seashell Blizzard e minacce analoghe, gli esperti consigliano di adottare un sistema di gestione automatizzata delle vulnerabilità e implementare l’autenticazione multi-fattore. Le organizzazioni dovrebbero inoltre implementare controlli di accesso e di identità più severi e robusti e abilitare l’autenticazione per tutte le connessioni RDP.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

OpenSSL ha fixato 12 vulnerabilità...

OpenSSL ha fixato 12 vulnerabilità...Gen 29, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

Altro in questa categoria

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa...