Aggiornamenti recenti Maggio 21st, 2024 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Scoperta una vulnerabilità critica presente in numerosi servizi cloud

- Più della meta delle aziende geo-distribuite ha problemi di rete almeno una volta al mese

- Così le autorità sono arrivate Dmitry Yuryevich Khoroshev, il leader di LockBit

- Sicurezza aziendale: le organizzazioni faticano a proteggere gli asset giusti

- CERT-AGID 11 maggio – 17 maggio: 20 campagne e 236 IoC. E il Banking torna a essere primo…

Slp consente attacchi Ddos con fattore di amplificazione 2.200X

Mag 02, 2023 Dario Orlandi News, RSS, Vulnerabilità 0

Due ricercatori di Curesec hanno scoperto una nuova vulnerabilità di elevata gravità nel protocollo Internet legacy SLP, utilizzato da vari prodotti aziendali, che può consentire agli aggressori di amplificare gli attacchi DDoS (Distributed Denial-of-Service); secondo le informazioni rese disponibili, il difetto potrebbe consentire un effetto di amplificazione fino a 2.200 volte.

La vulnerabilità è stata catalogata con il codice CVE-2023-29552 e interessa il Service Location Protocol (SLP), un protocollo di rilevamento della rete ormai ampiamente obsoleto ma ancora utilizzato da alcuni router, macchine virtuali, stampanti e altre tecnologie.

In un attacco di amplificazione DDoS, un attaccante invia in genere richieste di piccole dimensioni a un server fornendo un indirizzo IP di origine falsificato che corrisponde a quello della vittima, generando risposte molto più grandi rispetto alle richieste.

Obsoleto ma ancora in uso

SLP è stato in gran parte sostituito da alternative moderne come UPnP, mDNS / Zeroconf e WS-Discovery, poiché non supporta alcun metodo di autenticazione e non dovrebbe quindi essere esposto su Internet.

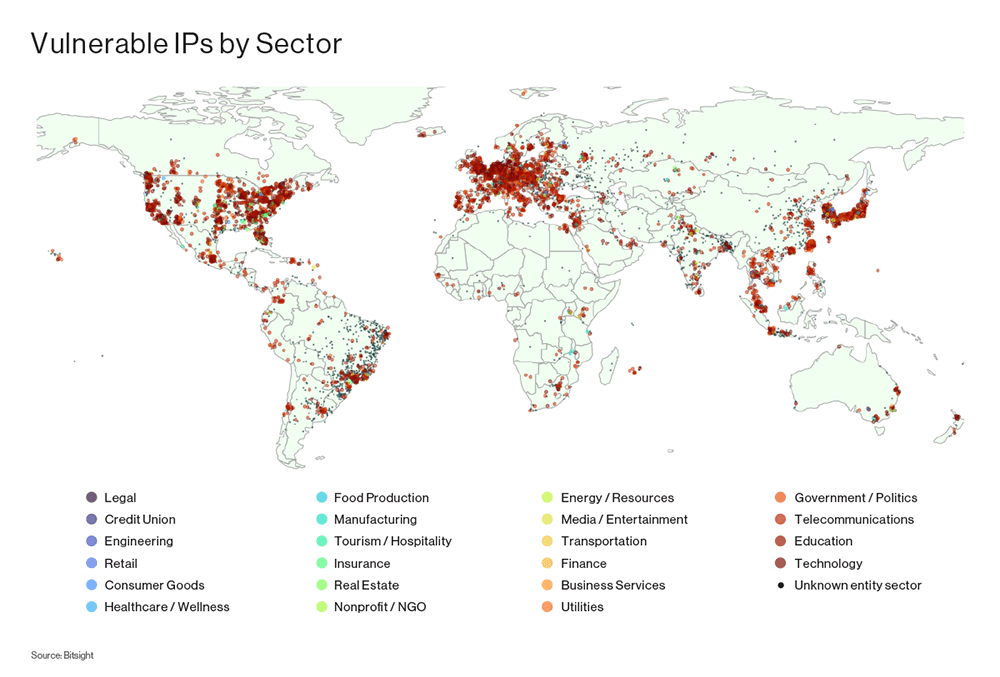

Tuttavia, i ricercatori di Bitsight e Curesec hanno identificato più di 2.000 organizzazioni globali e oltre 54.000 istanze di SLP vulnerabili, tra cui prodotti come VMware ESXi Hypervisor, stampanti Konica Minolta, router Planex, Integrated Management Module (IMM) di IBM e IPMI Supermicro.

Fonte: Bitsight

VMware ha riconosciuto che le versioni 6.5 e 6.7 di ESXi, che hanno ormai raggiunto la fine del general support, sono effettivamente interessate dal difetto. L’azienda suggerisce di eseguire l’aggiornamento a una versione supportata e non interessata dalla vulnerabilità, a partire dalle 7.x.

Il problema e come risolverlo

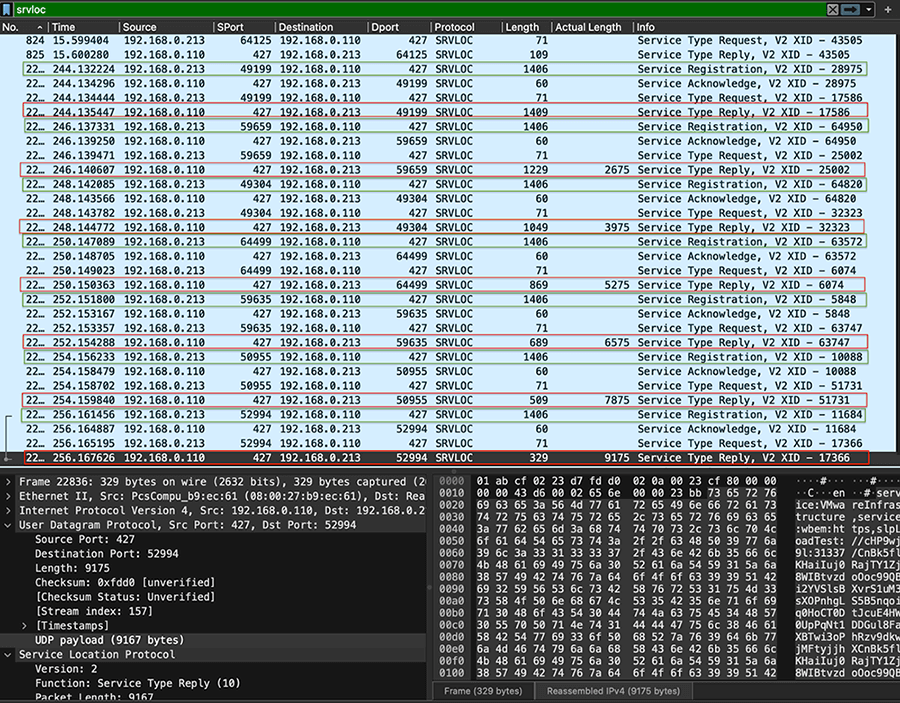

La dimensione tipica dei pacchetti di risposta provenienti da un server SLP è compresa tra 48 e 350 byte; una richiesta di 29 byte, porterebbe quindi a un’amplificazione compresa tra 1,6X e 12X.

Un utente malintenzionato può però manipolare sia il contenuto sia le dimensioni della risposta del server. Il risultato finale è un fattore di amplificazione massimo di oltre 2.200 volte, che può portare a una risposta da circa 65.000 byte a una richiesta di 29 byte.

Fonte: Bitsight

Per mitigare il rischio di attacchi che sfruttano la vulnerabilità di SLP appena scoperta, le organizzazioni dovrebbero aggiornare i prodotti interessati a una versione moderna che non utilizza questo protocollo, o disabilitare SLP su sistemi che si trovano su reti non sicure, come quelli direttamente connessi a Internet.

Se ciò non è possibile, i ricercatori raccomandano di configurare il firewall per filtrare il traffico sulla porta UDP e TCP 427. Inoltre, le organizzazioni dovrebbero applicare un’autenticazione forte per monitorare attentamente l’accesso, consentendo solo agli utenti autorizzati di accedere alle risorse di rete corrette.

Articoli correlati

-

Aumentano gli attacchi alle aziende:...

Aumentano gli attacchi alle aziende:...Mag 08, 2024 0

-

Disinstallate subito EAP di VMware: il...

Disinstallate subito EAP di VMware: il...Feb 21, 2024 0

-

ESET Threat Report: MOVEit è stato...

ESET Threat Report: MOVEit è stato...Dic 21, 2023 0

-

Il nuovo ecosistema del cybercrimine è...

Il nuovo ecosistema del cybercrimine è...Dic 01, 2023 0

Altro in questa categoria

-

Scoperta una vulnerabilità critica...

Scoperta una vulnerabilità critica...Mag 21, 2024 0

-

Più della meta delle aziende...

Più della meta delle aziende...Mag 21, 2024 0

-

Sicurezza aziendale: le organizzazioni...

Sicurezza aziendale: le organizzazioni...Mag 20, 2024 0

-

CERT-AGID 11 maggio – 17 maggio: 20...

CERT-AGID 11 maggio – 17 maggio: 20...Mag 20, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul... -

Così le autorità sono arrivate Dmitry Yuryevich...

Così le autorità sono arrivate Dmitry Yuryevich...Mag 20, 2024 0

LockBit è un gruppo di cybercriminali attivo dal 2019. Ha... -

Sicurezza aziendale: le organizzazioni faticano a...

Sicurezza aziendale: le organizzazioni faticano a...Mag 20, 2024 0

La cybersecurity continua a essere un tema molto delicato... -

Scoperti deepfake iraniani e cinesi per influenzare le...

Scoperti deepfake iraniani e cinesi per influenzare le...Mag 17, 2024 0

A quattro anni di distanza dall’ultima campagna... -

Black Basta ha colpito più di 500 organizzazioni nel mondo

Black Basta ha colpito più di 500 organizzazioni nel mondoMag 14, 2024 0

Dalla sua prima identificazione nell’aprile 2022 a...

Minacce recenti

Sicurezza aziendale: le organizzazioni faticano a proteggere gli asset giusti

Scoperti deepfake iraniani e cinesi per influenzare le elezioni americane

Aumentano gli attacchi alle aziende: +40% in Italia

Off topic

-

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul... -

In Microsoft le paghe dei manager dipenderanno dal livello...

In Microsoft le paghe dei manager dipenderanno dal livello...Mag 08, 2024 0

L’ultimo non è stato un buon anno per Microsoft:... -

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha...

Post recenti

-

Scoperta una vulnerabilità critica presente in numerosi...

Scoperta una vulnerabilità critica presente in numerosi...Mag 21, 2024 0

I ricercatori di Tenable hanno scoperto una vulnerabilità... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul... -

CERT-AGID 11 maggio – 17 maggio: 20 campagne e 236 IoC. E...

CERT-AGID 11 maggio – 17 maggio: 20 campagne e 236 IoC. E...Mag 20, 2024 0

Questa settimana, il CERT-AGID ha identificato e analizzato... -

Scoperti deepfake iraniani e cinesi per influenzare le...

Scoperti deepfake iraniani e cinesi per influenzare le...Mag 17, 2024 0

A quattro anni di distanza dall’ultima campagna... -

Google risolve una vulnerabilità zero-day: è la terza in...

Google risolve una vulnerabilità zero-day: è la terza in...Mag 16, 2024 0

Ieri Google ha comunicato di aver risolto una...