Aggiornamenti recenti Maggio 6th, 2026 11:56 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

Scoperto un grave bug in Elementor Pro per WordPress

Apr 04, 2023 Dario Orlandi Attacchi, In evidenza, News, RSS, Vulnerabilità 0

Jerome Bruandet di NinTechNet ha individuato una vulnerabilità all’interno del noto e diffusissimo plug-in WordPress Elementor Pro, che viene utilizzato in moltissimi siti Web; contando anche la versione gratuita, sono oltre dieci milioni le installazioni attive.

Elementor Pro è un plugin WordPress che permette di creare siti web di alta qualità senza conoscere l’Html, attraverso l’uso di temi, modelli e widget personalizzati.

Il problema è stato individuato e comunicato agli sviluppatori lo scorso 18 marzo, e ora è stato divulgato illustrandone il funzionamento e i potenziali rischi connessi; la vulnerabilità è sfruttata attivamente dalla criminalità informatica, ed è quindi opportuno prendere al più presto le opportune contromisure.

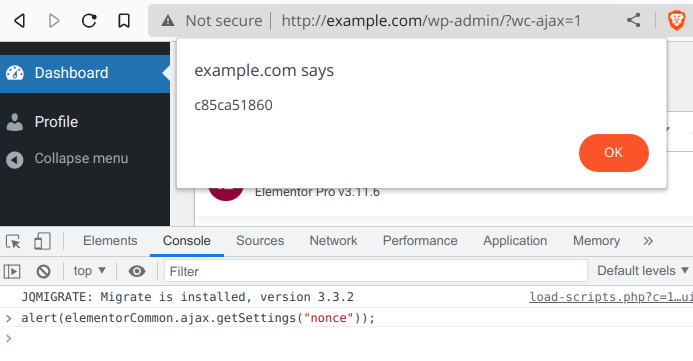

La vulnerabilità interessa la versione v3.11.6 e precedenti quando Elementor Pro è installato con WooCommerce. Questo bug permette agli utenti autenticati, come i clienti del negozio o i membri del sito, di modificare le impostazioni del sito e persino di acquisirne il controllo completo.

Fonte: NinTechNet

Il ricercatore ha spiegato che il problema è relativo a un controllo di accesso malfunzionante sul modulo WooCommerce del plugin che consente a chiunque di modificare le opzioni di WordPress nel database, anche se non si possiedono i relativi diritti.

Bruandet ha illustrato le conseguenze in un articolo dedicato, in cui sottolinea che “un utente malintenzionato autenticato può sfruttare la vulnerabilità per creare un account amministratore, modificare l’indirizzo e-mail dell’amministratore o reindirizzare tutto il traffico verso un sito Web dannoso esterno”.

Una vulnerabilità sfruttata attivamente

PatchStack, una società specializzata nella sicurezza dell’ecosistema WordPress, ha segnalato che i criminali informatici stanno sfruttando attivamente questa vulnerabilità del plug-in Elementor Pro per reindirizzare i visitatori a domini dannosi o caricare backdoor sul sito violato.

PatchStack afferma che la backdoor caricata in questi attacchi è denominata spesso wp-resortpark.zip, wp-rate.php o lll.zip.

Secondo l’analisi, la maggior parte degli attacchi rivolti a siti Web vulnerabili proviene da tre indirizzi IP, ed è quindi opportuno aggiungerli a una lista di blocco:

193.169.194.63 193.169.195.64 194.135.30.6

Tutti gli utenti di Elementor Pro dovrebbero aggiornare il plug-in al più presto, almeno alla versione 3.11.7 (nel momento in cui scriviamo è già stata rilasciata la versione 3.12.1).

Articoli correlati

-

Una vulnerabilità di un plugin di...

Una vulnerabilità di un plugin di...Nov 18, 2024 0

-

Rilasciato il fix per una...

Rilasciato il fix per una...Ott 15, 2024 0

-

Una vulnerabilità di LiteSpeed Cache...

Una vulnerabilità di LiteSpeed Cache...Set 09, 2024 0

-

Trovati 5 plugin WordPress compromessi...

Trovati 5 plugin WordPress compromessi...Giu 25, 2024 0

Altro in questa categoria

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...