Aggiornamenti recenti Maggio 4th, 2026 3:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

Gli attacchi BEC sono sempre più veloci

Mar 17, 2023 Dario Orlandi Approfondimenti, Attacchi, In evidenza, Minacce, RSS, Social engineering 0

Il team Security Intelligence di Microsoft ha recentemente proposto un’analisi dettagliata relativa a un attacco BEC (Business Email Compromise), sottolineando l’estrema rapidità con cui agiscono gli attaccanti.

Con la denominazione BEC si indica un metodo utilizzato dai criminali per accedere a un account email di un’organizzazione, impersonando una persona di fiducia e convincendo i dipendenti a trasferire denaro o fornire informazioni sensibili.

I criminali utilizzano abitualmente tattiche sofisticate come il phishing e l’ingegneria sociale per ottenere accesso all’account email della vittima e commettere frodi finanziarie senza essere rilevati.

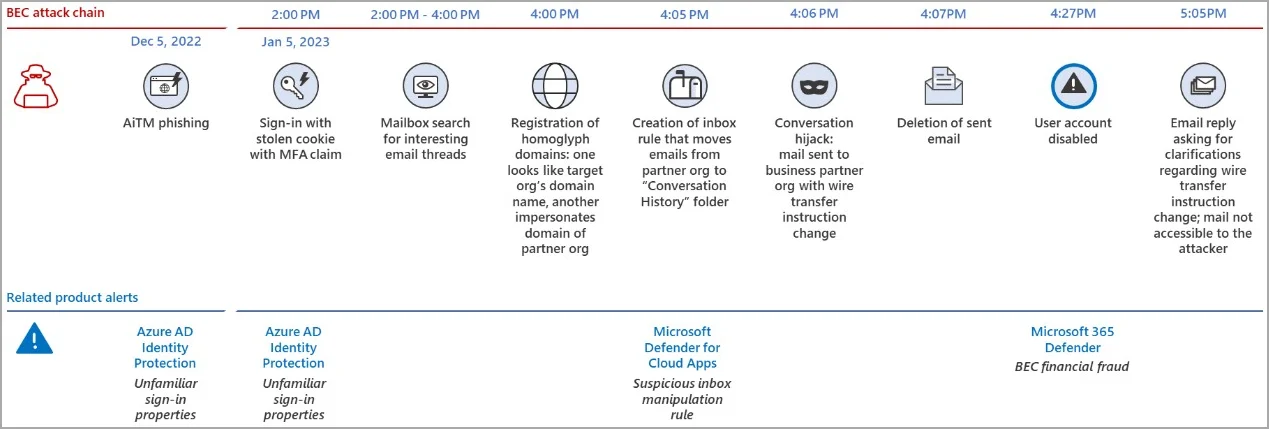

L’attacco analizzato dal Security Intelligence Team di Microsoft è stato eseguito nel giro di circa due ore, dal momento in cui l’attaccante ha ottenuto accesso alle credenziali compromesse fino al dirottamento (hijacking) di un thread di posta elettronica.

Fonte: Microsoft Security Intelligence

La rapidità è un fattore essenziale

Questa rapidità dell’attacco rende difficile per le vittime identificare i segnali di pericolo e adottare misure preventive. Nel caso in esame l’attaccante ha utilizzato la tecnica “adversary-in-the-middle” per rubare il cookie di sessione della vittima, e aggirare così la protezione MFA.

Una volta all’interno dell’organizzazione, l’attaccante ha sfruttato la tecnica del thread hijacking, aggiungendo un messaggio fraudolento come continuazione di una comunicazione esistente; in questo modo aumentano sensibilmente le probabilità che il destinatario lo consideri legittimo.

L’attaccante ha costruito domini contraffatti e nell’arco di cinque minuti ha creato una regola di posta in arrivo per indirizzare i messaggi di un partner commerciale a una cartella specifica.

Un minuto dopo ha inviato un’e-mail al partner chiedendo la modifica delle credenziali bancarie per l’accredito dei bonifici e ha immediatamente eliminato il messaggio inviato per ridurre la probabilità di scoperta essere scoperto.

L’intera operazione è durata solo 127 minuti, dimostrando l’estrema efficienza dell’attaccante. L’analisi si chiude però con una nota positiva, perché Microsoft 365 Defender ha rilevato l’attacco e ha disattivato l’account dell’utente compromesso, causando il fallimento del tentativo di frode.

Microsoft ha rivelato che la sua soluzione di sicurezza ha interrotto 38 attacchi BEC rivolti a 27 organizzazioni tramite l’analisi dei segnali XDR (eXtended Detection and Response) su endpoint, identità, e-mail e applicazioni SaaS.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Black Axe, arrestati oltre trenta...

Black Axe, arrestati oltre trenta...Gen 12, 2026 0

Altro in questa categoria

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...