Aggiornamenti recenti Marzo 25th, 2026 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

Un sito clone per pubblicare i dati esfiltrati

Gen 10, 2023 Dario Orlandi Attacchi, Gestione dati, Minacce, Minacce, News, Ransomware, RSS 0

Il gruppo BlackCat, noto anche come ALPHV, è un’organizzazione attiva sul fronte del ransomware che tipicamente utilizza questo genere di violazione per estorcere denaro alle vittime.

Il 26 dicembre, il gruppo ha pubblicato su un sito nascosto sulla rete Tor un annuncio in cui dichiarava di aver compromesso una società di servizi finanziari. La vittima non ha accettato le richieste di denaro e quindi i criminali hanno deciso di pubblicare tutti i file rubati.

Fin qui non ci sarebbe molto di cui parlare: si tratta, infatti, di un comportamento ormai molto frequente tra gli operatori ransomware. L’elemento interessante e piuttosto originale è stato il metodo con cui il gruppo criminale ha reso disponibili le informazioni rubate: ha infatti creato e pubblicato un sito che imitava l’aspetto e il nome di dominio del sito originale della vittima.

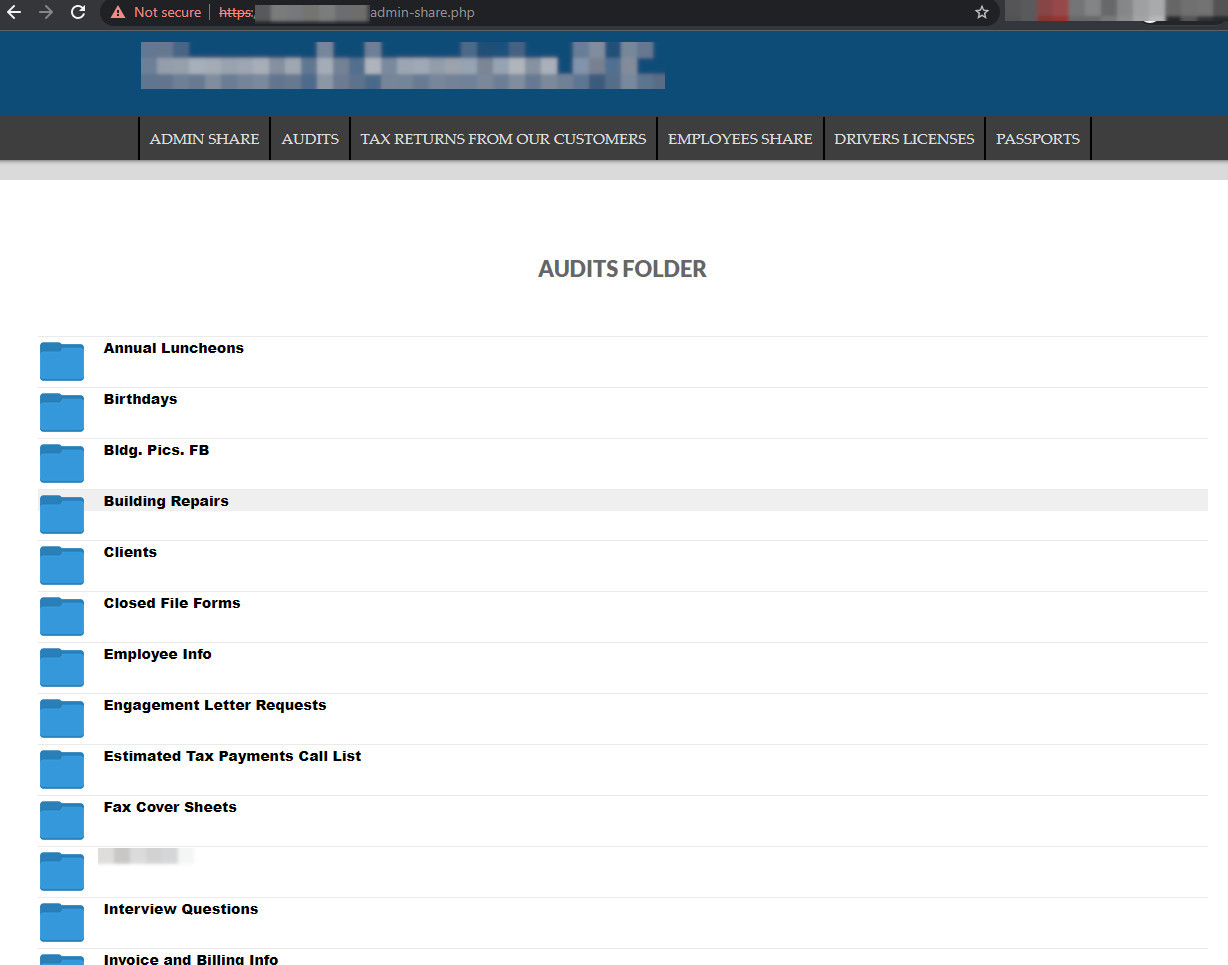

Il sito contraffatto consente l’accesso a tutti i dati esfiltrati (Fonte: BleepingComputer)

Gli attaccanti hanno quindi reso pubbliche le informazioni trafugate utilizzando un sito web in chiaro, per garantire una maggiore pubblicità e facilità d’accesso.

In totale, sul sito si possono trovare 3,5 GB di documenti, tra cui promemoria per il personale, moduli di pagamento, informazioni sui dipendenti, dati su beni e spese, dati finanziari per i partner e scansioni di documenti personali.

Una nuova tendenza

Secondo l’analista Brett Callow di Emsisoft, la condivisione dei dati su un dominio “typosquatted” (ossia utilizzando un indirizzo ortograficamente simile a quello ufficiale) è una preoccupazione maggiore per l’azienda vittima rispetto alla distribuzione dei dati attraverso la rete Tor, che è conosciuta principalmente dalla comunità infosec.

Brett Callow, Threat Analyst di Emsisoft

“Non sarei affatto sorpreso se Alphv avesse tentato di contattare i clienti dell’azienda indirizzandoli a quel sito web”, ha dichiarato Callow.

Questa tattica potrebbe rappresentare l’inizio di una nuova tendenza ed essere utilizzata da altri attori, soprattutto perché i costi di esecuzione sono molto bassi e il danno è certamente notevole.

È presto per avere un’idea chiara su quanto possa essere efficace questo nuovo stratagemma, ma evidentemente espone la violazione a un pubblico più ampio, mettendo la vittima in una posizione più delicata.

Articoli correlati

-

Sandworm_Mode: il “worm” della...

Sandworm_Mode: il “worm” della...Feb 24, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...