Aggiornamenti recenti Aprile 23rd, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

Cloud9 prende il controllo di Chrome e derivati

Nov 10, 2022 Dario Orlandi Malware, Minacce, News, Vulnerabilità 0

Cloud9 è una minaccia progettata per colpire i browser Web, recentemente individuata “in the wild” dai ricercatori di Zimperium. La minaccia è costituita da un Rat (remote access trojan) che colpisce i browser derivati dal progetto Chromium (tra cui Google Chrome e Microsoft Edge).

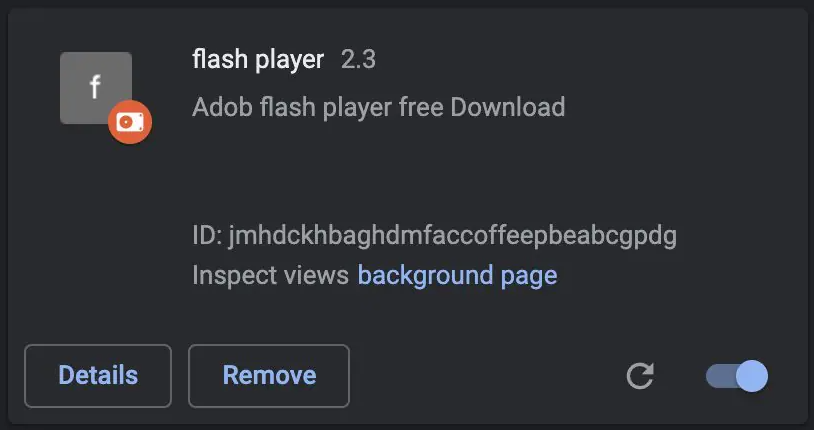

Il malware viene distribuito tramite estensioni compromesse, ma non sfrutta il Chrome Web Store: è stato invece inserito in falsi aggiornamenti di componenti legacy come il player Flash di Adobe, distribuiti poi attraverso canali non ufficiali.

Una volta installato, il malware offre ai suoi controlloriuna lunga lista di funzioni

: al suo interno si trovano infatti tre diversi moduli Javascript che raccolgono informazioni sul sistema, sfruttano le risorse locali per il mining di criptovalute e partecipano ad attacchi Ddos, oltre a offrire funzioni di “utilità” per iniettare ulteriori script.

Secondo i ricercatori, il tool può sfruttare diversi exploit per Firefox, Internet Explorer ed Edge che consentono l’esecuzione di malware sull’host, andando quindi a compromettere ulteriormente la sicurezza del sistema controllato.

L’estensione compromessa (Fonte: Zimperium)

Ladro di dati

Anche senza l’intervento di ulteriori payload, le funzioni di base di Cloud9 consentono comunque ai criminali informatici un ampio ventaglio di azioni: possono infatti rubare cookie e prendere il controllo di intere sessioni di navigazione.

Tra i tool disponibili non manca neppure un keylogger e uno strumento per la cattura delle informazioni eventualmente memorizzate negli appunti di sistema. Il malware permette agli operatori di caricare automaticamente specifiche pagine Web per generare impression e visite.

Secondo i ricercatori, però, l’utilizzo prevalente sembra essere quello di coinvolgere i browser violati in attacchi Ddos, che risultano particolarmente efficaci perché portati tramite richieste Post effettuate da un browser.

Questi attacchi, chiamati in gergo layer 7 perché veicolati tramite il settimo livello del modello OSI (quello delle applicazioni), sono pressoché indistinguibili rispetto a una connessione legittima e quindi sono più difficilmente mitigabili in modo automatizzato.

Autore del malware è il gruppo Keksec, attivo dal 2016 e specializzato proprio nelle botnet dedite al cryptomining e agli attacchi Ddos.

La botnet è proposta su diversi forum specializzati, per poche centinaia di dollari o addirittura gratuitamente. Potrebbe quindi essere utilizzata da diversi gruppi per un’ampia varietà di scopi criminali.

- botnet, browser, Chrome, Chromium, Cloud9, cookie, crypto-miner, DDoS, Edge, Firefox, Keksec, keylogger

Articoli correlati

-

Nuova ondata di attacchi GoBruteforcer,...

Nuova ondata di attacchi GoBruteforcer,...Gen 08, 2026 0

-

ShadyPanda: oltre 4 milioni di browser...

ShadyPanda: oltre 4 milioni di browser...Dic 02, 2025 0

-

Impressionate! Un attacco DDoS da quasi...

Impressionate! Un attacco DDoS da quasi...Nov 18, 2025 0

-

Crescono le truffe ai danni dei...

Crescono le truffe ai danni dei...Nov 13, 2025 0

Altro in questa categoria

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa...