Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Worok: un gruppo di cyberspionaggio attivo internazionalmente

Set 07, 2022 Redazione news Hacking, News, RSS 0

Un nuovo gruppo di cyber-spionaggio utilizza strumenti non documentati, tra cui l’estrazione steganografica di payload PowerShell da file PNG

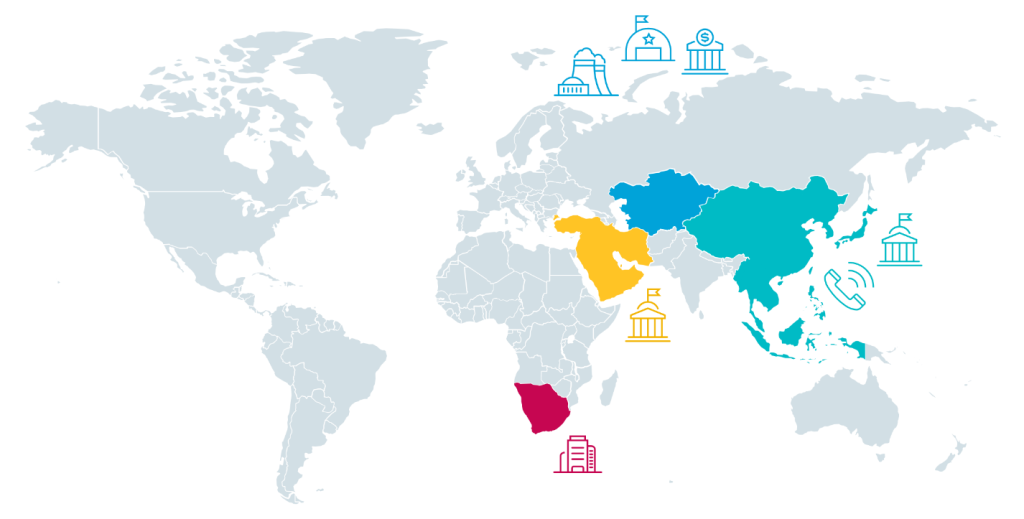

I ricercatori di ESET hanno recentemente scoperto attacchi mirati che hanno utilizzato strumenti non documentati contro varie aziende di alto profilo e governi locali soprattutto in Asia, ma anche in Medio Oriente e Africa.

Questi attacchi sono stati condotti da un gruppo di cyberspionaggio precedentemente sconosciuto che ESET ha denominato Worok. Secondo la telemetria di ESET, Worok è attivo almeno dal 2020.

Tra i suoi obiettivi risultano aziende dei settori delle telecomunicazioni, bancario, marittimo, energetico, militare, governativo e pubblico. In alcuni casi Worok ha utilizzato le famigerate vulnerabilità ProxyShell per ottenere l’accesso iniziale.

“Riteniamo che gli operatori del malware siano a caccia di informazioni perché si concentrano su entità di alto profilo in Asia e Africa, prendendo di mira vari settori, sia privati che pubblici, ma con un’enfasi specifica sulle organizzazioni governative” – afferma Thibaut Passilly, ricercatore ESET che ha scoperto Worok.

Alla fine del 2020, Worok ha preso di mira enti e aziende in diversi Paesi, in particolare una società di telecomunicazioni in Asia orientale, un istituto bancario in Asia centrale, un’azienda del settore marittimo nel sud-est asiatico, un ente governativo in Medio Oriente e un’azienda privata in Sud Africa.

C’è stata un’interruzione significativa delle operazioni osservate da maggio 2021 a gennaio 2022, ma l’attività di Worok è ripartita nel febbraio 2022, contro una società del settore energetico in Asia centrale e un ente del settore pubblico nel sud-est asiatico.

Worok è un gruppo di cyberspionaggio che sviluppa strumenti propri e sfrutta quelli esistenti per compromettere i propri obiettivi. Il set di strumenti personalizzati del gruppo comprende due loader, CLRLoad e PNGLoad, e una backdoor, PowHeartBeat.

CLRLoad è un loader di primo livello utilizzato nel 2021, ma sostituito nel 2022, nella maggior parte dei casi, da PowHeartBeat. PNGLoad è un programma di caricamento di secondo livello che utilizza la steganografia per ricostruire i payload malevoli nascosti all’interno di immagini PNG.

PowHeartBeat è una backdoor completa scritta in PowerShell, offuscata utilizzando varie tecniche quali compressione, codifica e crittografia. Questa backdoor ha varie capacità, tra cui l’esecuzione di comandi/processi e la manipolazione di file.

Per esempio, è in grado di caricare e scaricare file da macchine compromesse e di cancellare, rinominare e spostare file. Può inoltre restituire al server di comando e controllo (C2) informazioni sui file come il percorso, la lunghezza, l’ora di creazione, gli orari di accesso e il contenuto.

“Anche se la nostra conoscenza in questa fase è limitata, speriamo che puntare i riflettori su questo gruppo incoraggi altri ricercatori a condividere informazioni in merito” – aggiunge Passilly. Ulteriori informazioni tecniche su Worok sono disponibili nel blogpost Worok: the big picture.

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Knownsec colpita da un catastrofico...

Knownsec colpita da un catastrofico...Nov 10, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...