Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Microsoft non si muove: patch “ufficiosa” per la falla Remote Potato0

Gen 14, 2022 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Nessun intervento da parte degli sviluppatori per correggere la vulnerabilità zero-day emersa ad aprile. Spunta una patch “non ufficiale”.

La vulnerabilità è stata battezzata con il nome di Remote Potato0 dai ricercatori che l’hanno individuata, ed è stata resa pubblica lo scorso aprile. A 9 mesi di distanza, però, Microsoft non ha ancora pubblicato una patch per correggerla.

Di più: la falla non è nemmeno stata considerata una vulnerabilità rilevante, al punto che non è stato assegnato alcun codice CVE.

Per fortuna, per correggere il bug individuato da Antonio Cocomazzi di Sentinal LABS e dal ricercatore indipendente Andrea Pierini, è spuntata una patch “non ufficiale” che permette di tappare la falla.

La vulnerabilità riguarda il solito sistema di autenticazione NTLM e consente, se sfruttata, di eseguire un’elevazione di privilegi ad amministratore di dominio.

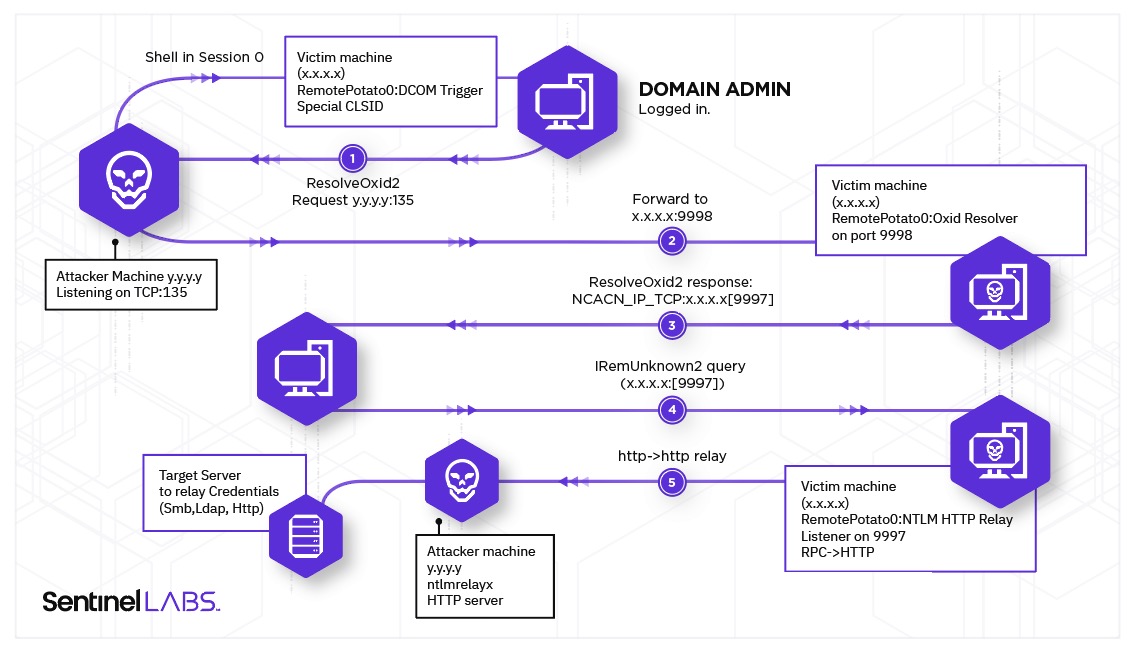

Come si legge nel post pubblicato dai ricercatori, la tecnica di attacco individuata per sfruttare la vulnerabilità richiede un accesso a una macchina con bassi privilegi e sfrutta una tecnica Man In The Middle per ottenere privilegi elevati. Vero che, come si deduce dallo schema qui sotto, non si tratta di una procedura semplicissima.

Resta il fatto che l’attacco è efficace e rappresenta un’opportunità per un pirata informatico che vuole eseguire movimento laterale all’interno di una rete.

Una soluzione possibile sarebbe quella di disabilitare NTLM o utilizzare gli Active Directory Certificate Services (AD CS) per bloccare gli attacchi basati sull’inoltro di NTLM. Soluzioni che, secondo i ricercatori, potrebbero però essere aggirate utilizzando la stessa tecnica con altri protocolli, come accaduto con altri bug simili relativi a NTLM.

Per il momento, Remote Potato0 può essere corretta con una micropatch messa a disposizione da 0patch, i cui dettagli possono essere consultati a questo indirizzo.

Tutto questo in attesa che Microsoft decida se sodisfare le richieste degli esperti di sicurezza avviando un processo di correzione della falla oppure confermi in maniera definitiva la sua volontà di non procedere al patching.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

NTLM verso lo “switch-off”:...

NTLM verso lo “switch-off”:...Feb 03, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...