Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Ecco PseudoManuscrypt: il tool di spionaggio derivato dal gruppo Lazarus

Dic 17, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Individuata un’ondata di attacchi che usa un malware simile a quello sviluppato dal gruppo APT legato al governo della Corea del Nord.

Non si può dire che il gruppo Lazarus non sappia fare le cose in grande: stando alle attribuzioni ufficiali, ai pirati nordcoreani sarebbero da ricondurre attacchi come quello di WannaCry, la violazione dei sistemi di Sony e la (tentata) mega-truffa dai danni della Banca Nazionale del Bangladesh.

Nel caso di PseudoManuscrypt, però, i pirati legati al governo nordcoreano potrebbero non avere alcuna responsabilità.

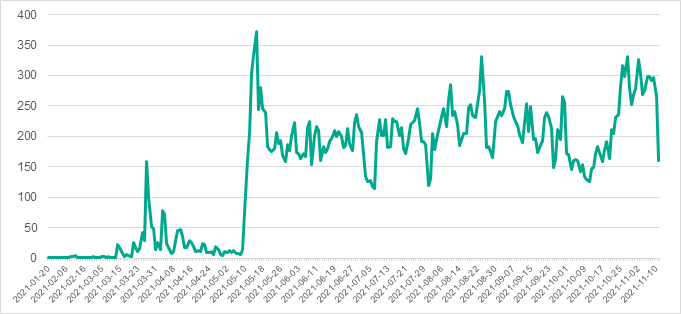

Secondo quanto riportano i ricercatori di Kaspersky, il malware è stato individuato lo scorso gennaio (con un picco di diffusione a giugno) e avrebbe colpito più di 35.000 computer in 195 paesi diversi.

Il nome PseudoManuscrypt, è stato scelto a causa delle somiglianze con Manuscrypt, un “impianto” utilizzato in passato da Lazarus.

Tuttavia, tenuto conto del gran numero di vittime e della mancanza di un focus definito, dalle parti di Kaspersky non collegano la campagna direttamente a Lazarus o ad altri gruppi APT (Advanced Persistent Threat) conosciuti.

Il nuovo malware, in realtà, condivide con il predecessore alcune caratteristiche peculiari, come l’utilizzo di un protocollo di comunicazione verso i server Command and Control piuttosto raro, usato appunto da Lazarus.

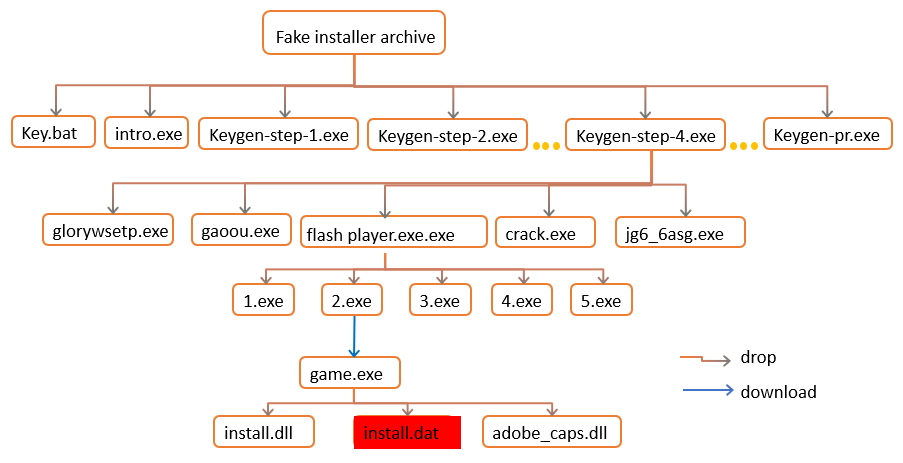

Il modus operandi dei pirati che stanno usando PseudoManuscrypt, però, diverge da quello di un gruppo APT. Come si legge nel report, il trojan è stato diffuso in una prima fase attraverso falsi installer di software pirata, alcuni dei quali utilizzati nel settore industriale.

In seguito, però, i cyber criminali hanno cominciato a sfruttare come vettore di attacco la botnet Glupteba, nota per fornire un servizio “Malware as a Service”.

Insomma: il contesto in cui si muove PseudoManuscrypt è decisamente orientato al comune cyber crimine e non a quel settore specifico di “hacking di stato” di cui fa parte il gruppo Lazarus.

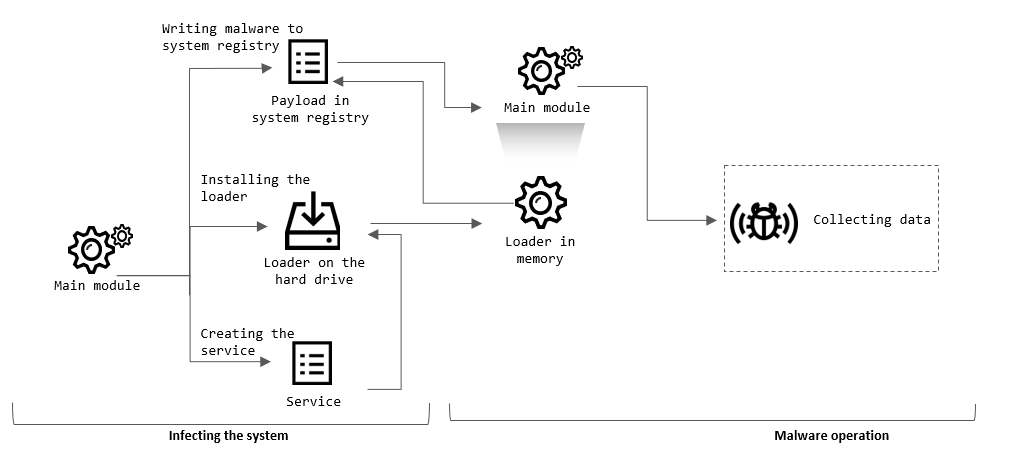

Le caratteristiche del malware rimangono quelle di un classico tool di spionaggio: capacità di registrare il testo digitato sul dispositivo compromesso, copiare gli appunti, rubare le credenziali di autenticazione VPN e RDP, catturare screenshot e simili.

Stando all’analisi dei ricercatori, gli autori del malware si concentrerebbero sul settore ingegneristico e questo, insieme alle peculiarità della prima fase di diffusione del malware, farebbero pensare a un gruppo specializzato in spionaggio industriale.

Articoli correlati

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Lazarus ha colpito alcune compagnie...

Lazarus ha colpito alcune compagnie...Ott 23, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...