Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Errori nelle impostazioni cloud? I pirati ci vanno a nozze

Nov 24, 2021 Marco Schiaffino Attacchi, In evidenza, News, RSS, Scenario 0

Una ricerca evidenzia come una errata configurazione dei sistemi su piattaforma cloud venga sfruttata dai cyber criminali nel giro di minuti.

Gli errori si pagano cari. E nel mondo cloud questa regola viene applicata con un inesorabile automatismo. Non solo: nella maggior parte dei casi, bastano pochi minuti per finire vittima di un attacco.

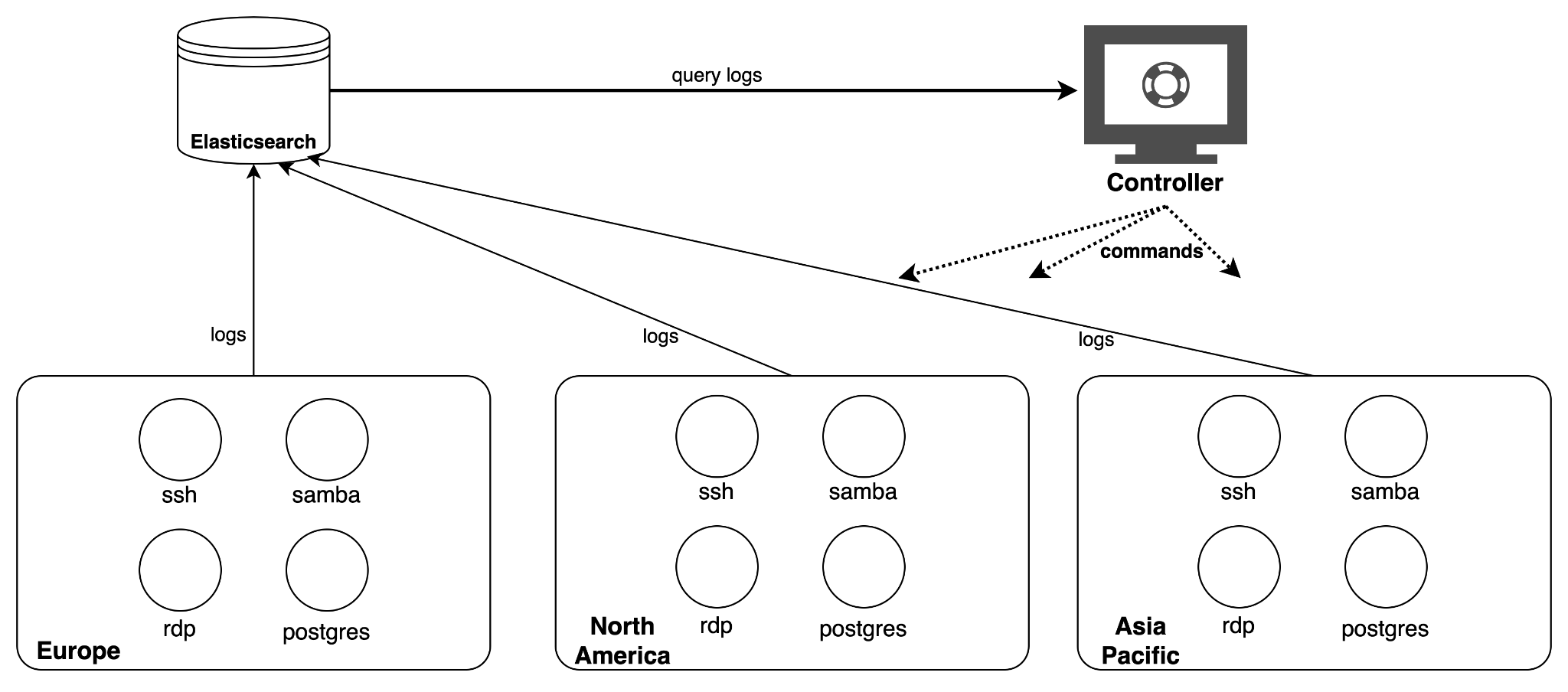

A confermarlo è un studio della Unit 42 di Palo Alto Networks pubblicato su Internet lo scorso lunedì. Nel report si possono leggere i risultati di un esperimento messo in campo dalla società di sicurezza: 320 honeypot (dispositivi vulnerabili esposti online per attirare gli attacchi dei pirati informatici – ndr) che sono stati monitorati per capire in quanto tempo finiscano vittima di attacchi.

Gli esperti di sicurezza hanno creato un ecosistema in grado di attirare un ampia varietà di attacchi, unendo così il dato della tempestività alla tipologia di exploit usati.

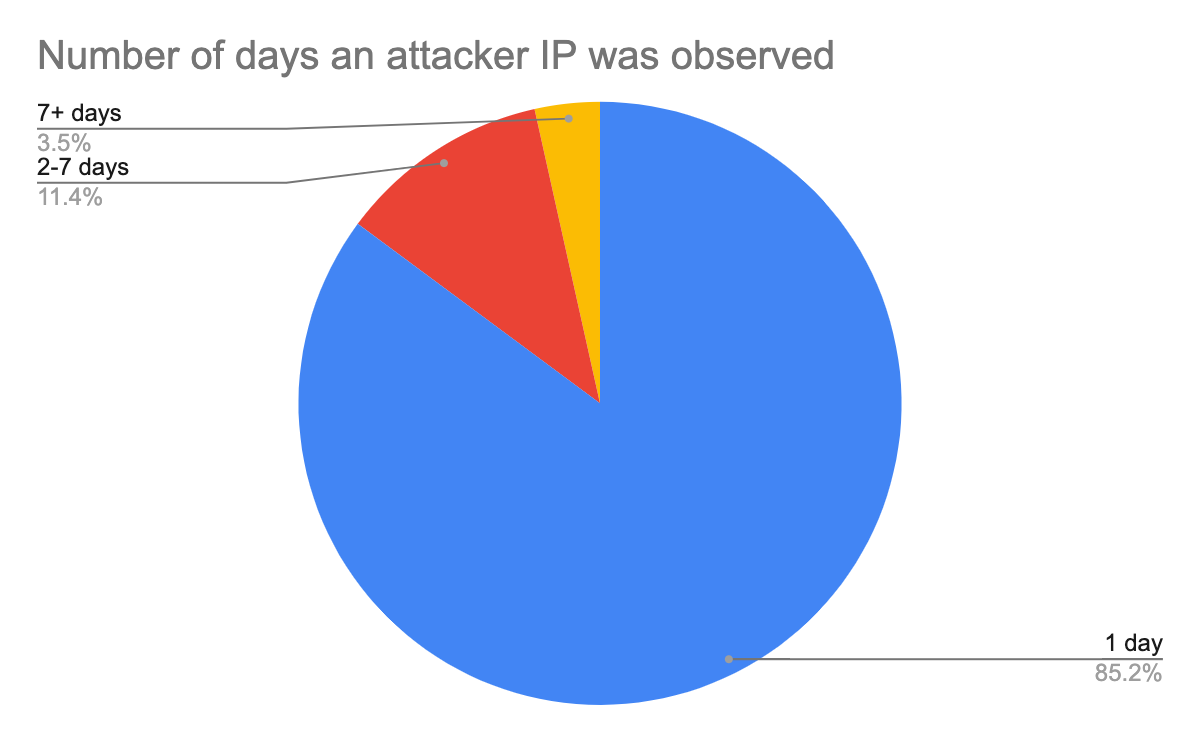

Il risultato della ricerca conferma quella forma di “pessimismo costruttivo” proprio degli esperti di sicurezza. L’80% delle esche predisposte dagli esperti di Palo Alto Networks, infatti, sono state compromesse nel giro di 24 ore.

Il dato impressionante, però, riguarda alcune particolari vulnerabilità, che sono state sfruttate dai pirati informatici nel giro di pochi minuti e, in alcuni casi, dopo una manciata di secondi.

In particolare questo tipo di attacchi, che in gergo vengono definiti “opportunistici”, prendono di mira i servizi cloud con impostazioni inadeguate. Un fenomeno che ha la sa spiegazione in due fattori: il primo riguarda una prassi ormai invalsa tra i pirati informatici nell’uso di strumenti di scansione dei servizi esposti su Internet.

Il secondo, riguarda invece la facilità con cui è possibile sfruttare i tanti exploit disponibili nel momento in cui si individua un server o un servizio vulnerabile.

Insomma: il famigerato “fattore umano”, cioè il rischio che gli amministratori IT mettano online server con configurazioni troppo “allegre”, rimane uno dei pericoli maggiori per le reti aziendali. E ora ci sono anche dei dati per confermarlo “nero su bianco”…

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...