Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

BIOPASS: in Cina il malware circola tra i siti di gioco d’azzardo

Lug 12, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Gli attacchi sfruttano un modulo di un popolare software di broadcasting per registrare le immagini dallo schermo della vittima.

Montaggio video, gioco d’azzardo e pirateria informatica: il bizzarro mix di ingredienti trova una sua declinazione in una campagna di attacchi online che sta interessando la Cina.

Le tecniche di attacco non sono particolarmente originali: secondo i ricercatori di Trend Micro, infatti, il gruppo di pirati informatici che hanno creato e diffuso il trojan BIOPASS lo diffondono attraverso installer di Adobe Flash Player e Microsoft Silverlight.

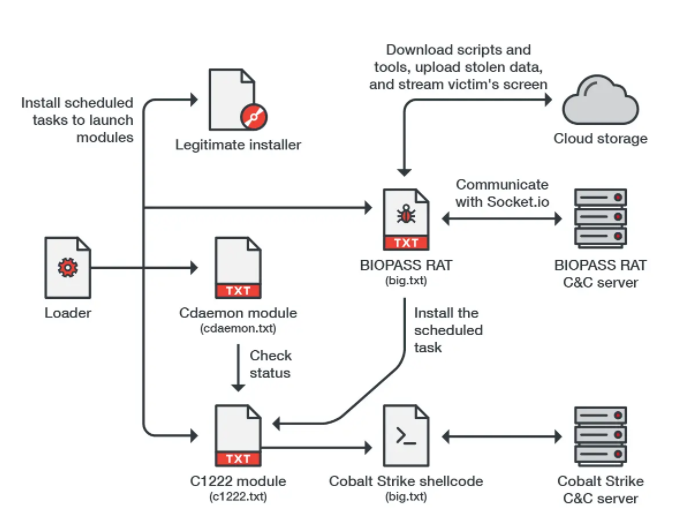

Come si legge nel report pubblicato sul blog della società di sicurezza, i cyber criminali utilizzano due differenti strumenti per sottrarre informazioni dalle macchine compromesse. Il primo è il ben noto Cobalt Strike. Il secondo, invece, è un trojan battezzato con il nome di BIOPASS.

Il vettore di attacco è rappresentato da una tecnica di Watering Hole applicata a siti Internet dedicati al gioco d’azzardo, che prevede l’iniezione di codice JavaScript per installare il malware sul dispositivo della vittima.

A suscitare interesse tra gli addetti ai lavori, però, è proprio BIOPASS. Il RAT (Remote Access Tool) utilizza infatti un espediente piuttosto bizzarro per rubare le informazioni dal PC della sua vittima.

Come molti suoi “colleghi” BIOPASS cerca di ottenere un accesso “visuale” allo schermo dell’utente compromesso. Per farlo, però, il trojan non usa un sistema statico di cattura delle schermate, ma imposta un vero e proprio streaming video.

Per farlo, utilizza un modulo di Open Broadcast Software Studio (OBS), un programma open source utilizzato per trasmissioni tramite l’uso del Real-Time Messaging Protocol (RTMP).

Insomma: tutte le attività della vittima vengono in pratica trasmesse in tempo reale attraverso una piattaforma cloud.

Secondo i ricercatori di Trend Micro, dietro la diffusione di BIOPASS ci sarebbe APT41, un gruppo hacker collegato al governo di Pechino e noto per l’uso di tecniche innovative nei suoi attacchi.

In questo caso, in particolare, il malware utilizzerebbe un servizio di storage su cloud (basato su piattaforma Alibaba) per memorizzare le informazioni esfiltrate dalla macchina infetta.

Articoli correlati

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

-

Spionaggio industriale: i gruppi cinesi...

Spionaggio industriale: i gruppi cinesi...Lug 29, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...